Agenda

Comment créer un agenda dans GoPaaS ?Description

La création d'un agenda permet de gérer et de visualiser des événements ou des tâches sous forme de calendrier pour différents collaborateurs. Cette fonctionnalité est utile pour organiser les actions des utilisateurs et suivre les événements au sein d'une équipe.

Étape 1 : Création des tables

-

Table Action : Créez la table Action avec les champs suivants :

Intitulé(texte)Date début(date)Date fin(date)Heure début(heure)Heure fin(heure)Description(mémo)Collaborateur(connexion vers la table Collaborateur)

-

Table Collaborateur : Créez la table Collaborateur avec les champs suivants :

Actif(checkbox)Nom(texte)Prénom(texte)Email(email)Téléphone(texte)Utilisateur(connexion vers la table utilisateur)

Instructions détaillées

Pour commencer, il vous faut créer les deux tables avec les champs mentionnés. Assurez-vous que les champs Collaborateur et Utilisateur pointent correctement vers leurs tables respectives. Il est important que ces champs soient de type 'connexion' afin de créer les relations nécessaires entre les tables.

Étape 2 : Création des vues

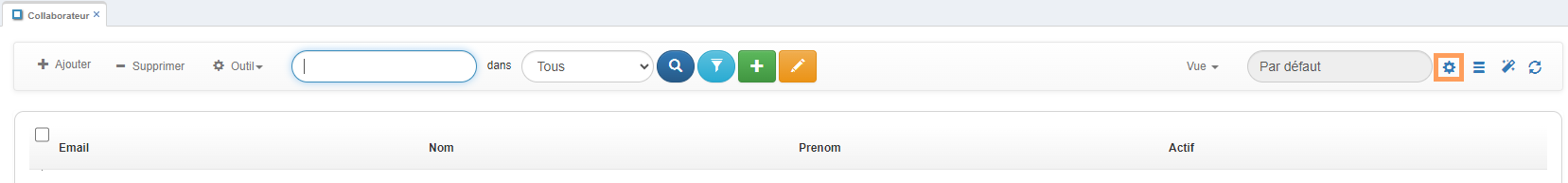

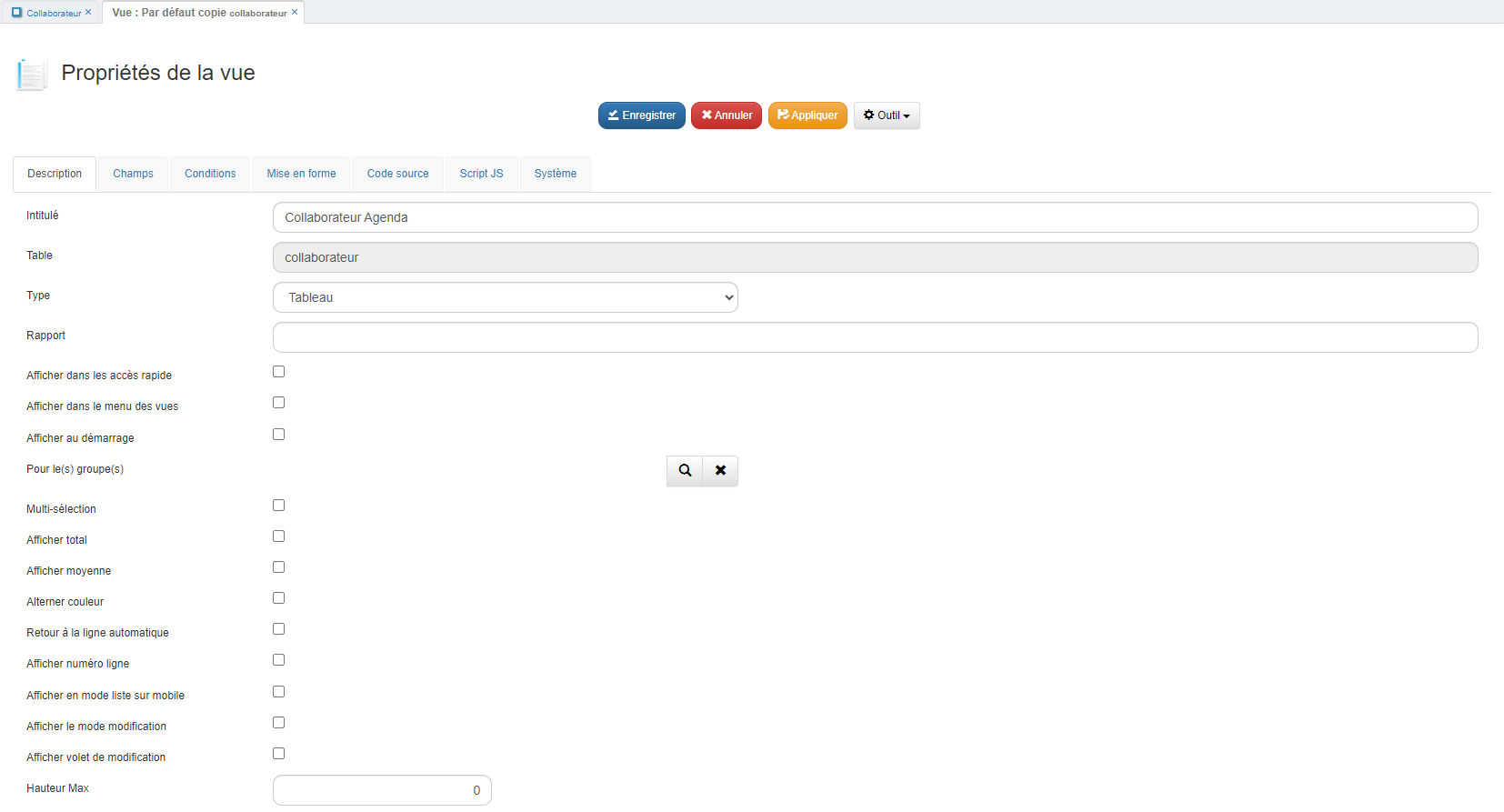

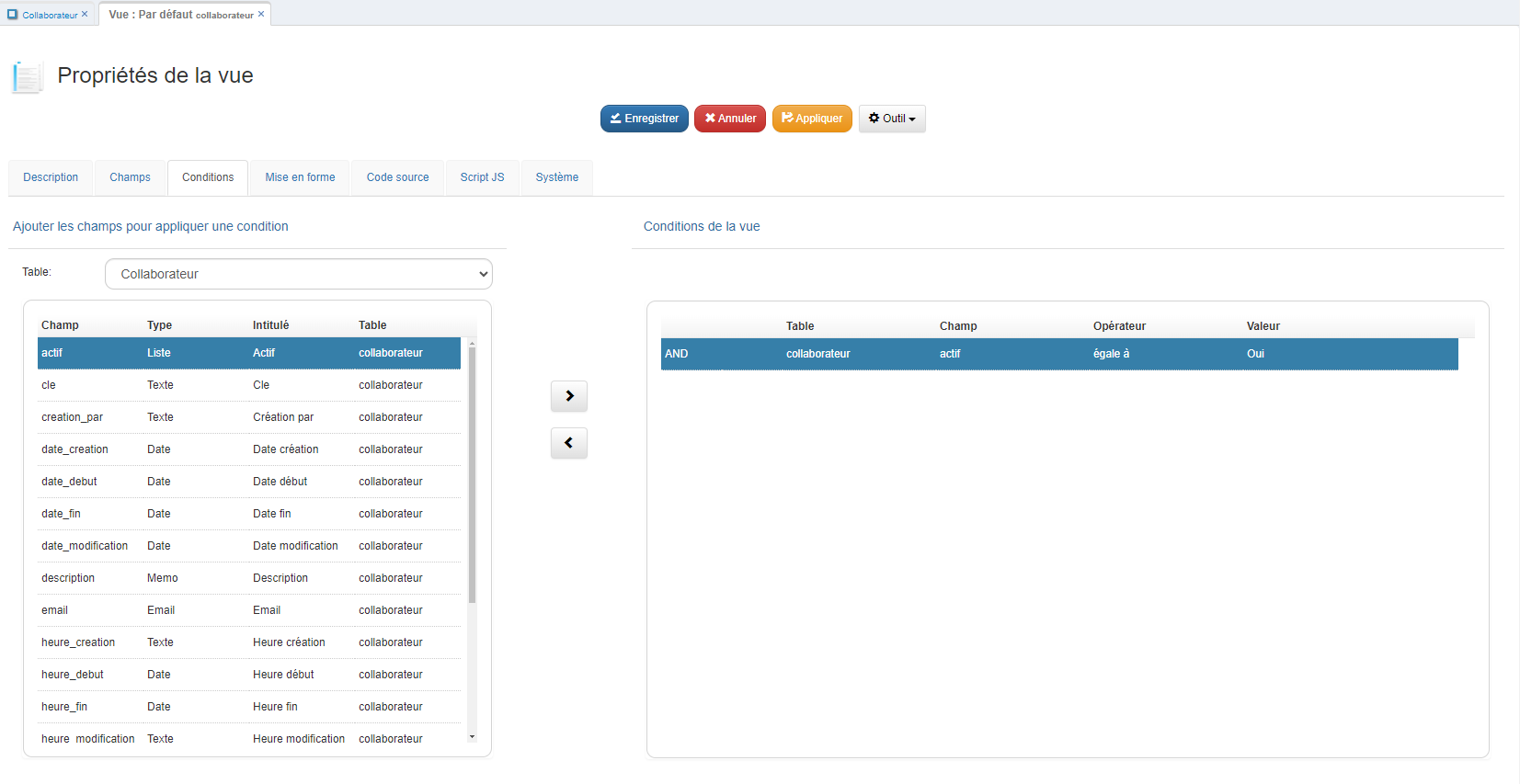

Vue Collaborateur agenda (Table Collaborateur) :

-

Dupliquer la vue existante : Dupliquez la vue par défaut de la table Collaborateur, qui contient les champs que vous avez créés précédemment. Cela vous permettra de conserver la structure tout en modifiant les paramètres nécessaires pour l'agenda.

-

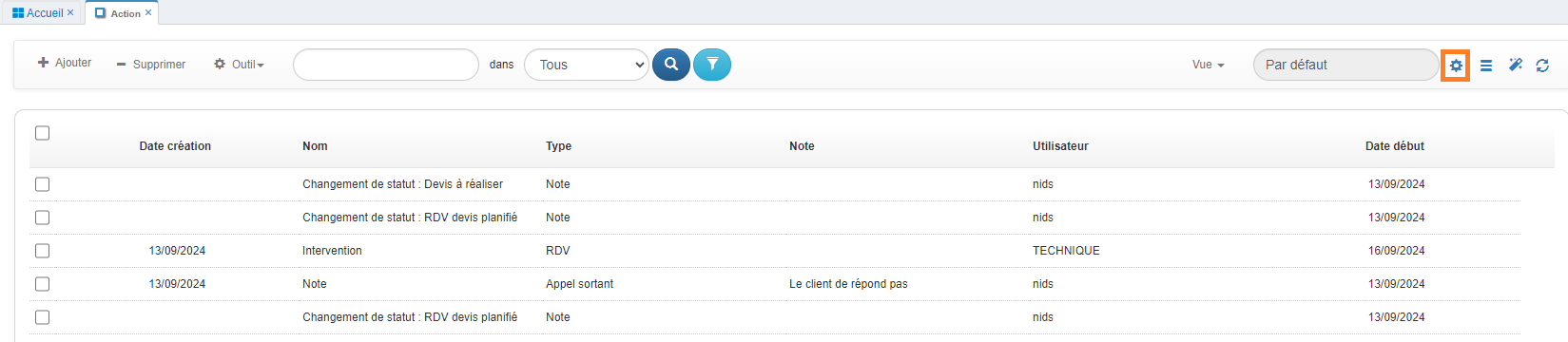

Ouvrez votre vue par défaut et accédez aux paramètres de la vue en cliquant sur le bouton en forme d'engrenage

en haut à droite.

en haut à droite.

-

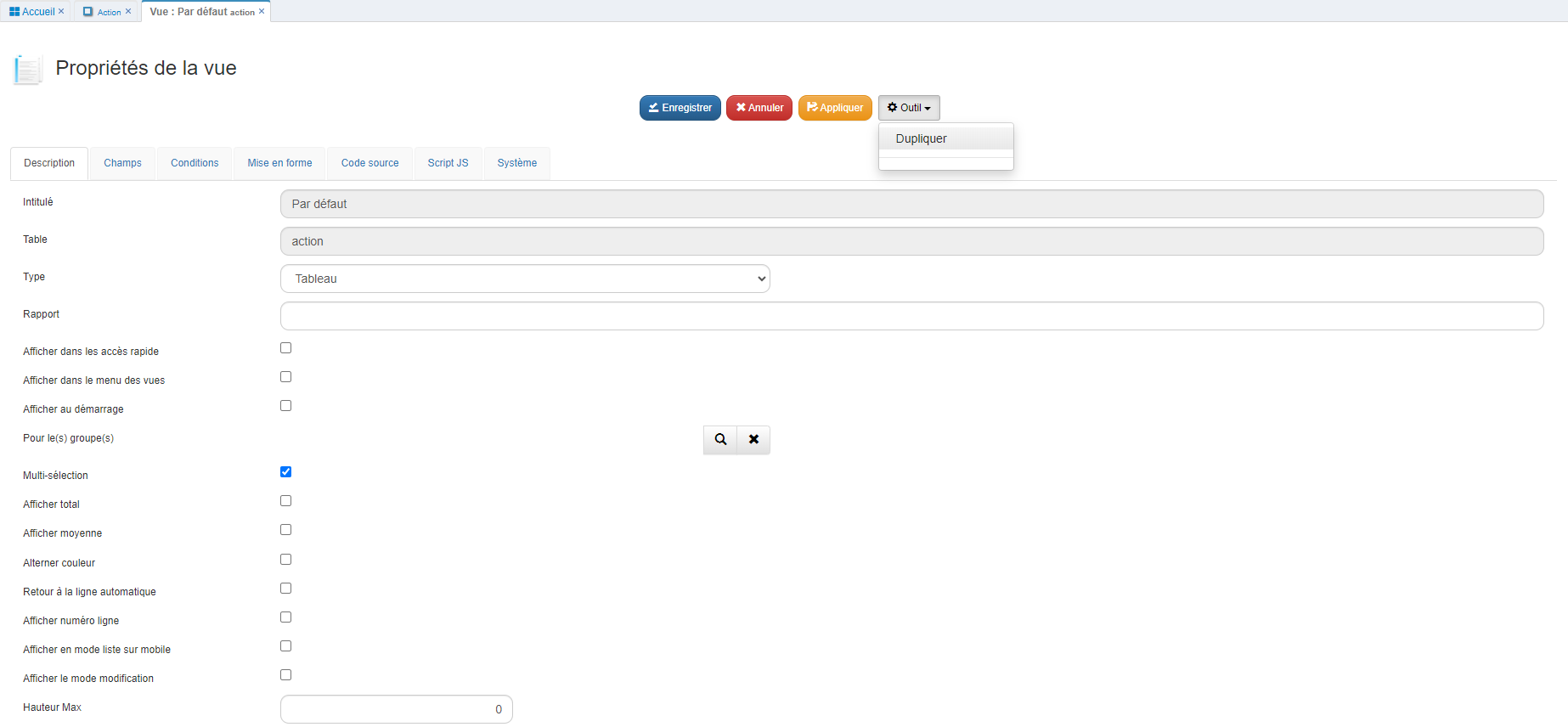

Une fois dans les paramètres de la vue, cliquez sur le menu Outil et sélectionnez Dupliquer.

-

-

Personnalisation de la vue : Dans la vue dupliquée, personnalisez les colonnes à afficher et ajustez l'affichage en fonction de vos besoins. Vous pouvez ajouter des filtres ou des conditions pour mieux organiser l'affichage des collaborateurs.

Vue Agenda action collaborateur :

-

Dupliquer la vue existante : Dupliquez la vue par défaut de la table Action, qui contient les champs que vous avez créés. Cette vue sera utilisée pour un affichage sous forme de calendrier.

-

Ouvrez votre vue par défaut et accédez aux paramètres de la vue en cliquant sur le bouton en forme d'engrenage

en haut à droite.

en haut à droite.

-

Une fois dans les paramètres de la vue, cliquez sur le menu Outil et sélectionnez Dupliquer.

-

-

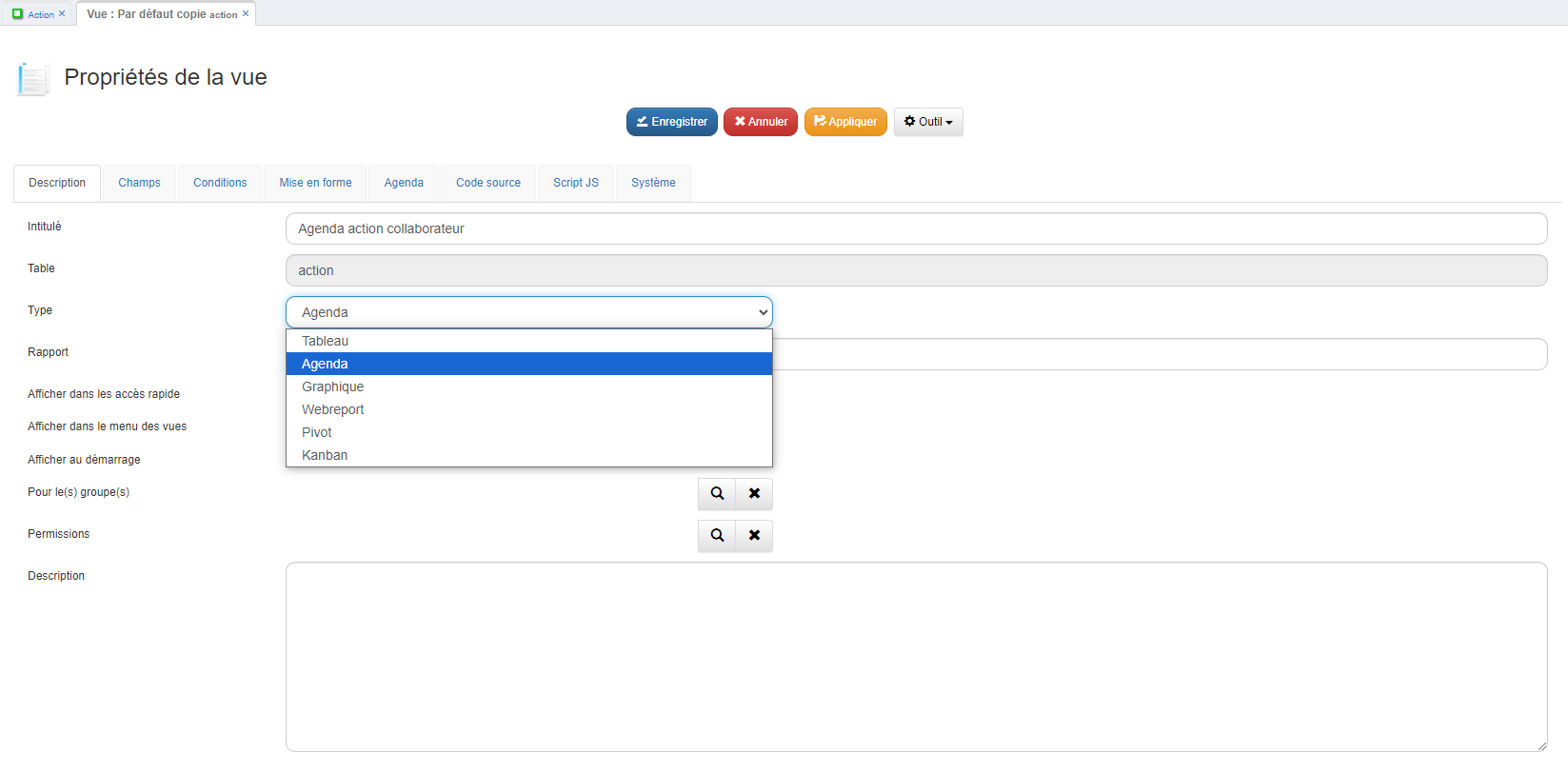

Changer le type de vue :

-

Après avoir dupliqué la vue, nommez-la Agenda action collaborateur et changez son type pour Agenda. Cela permettra d'afficher les actions et événements sous forme de calendrier interactif.

-

-

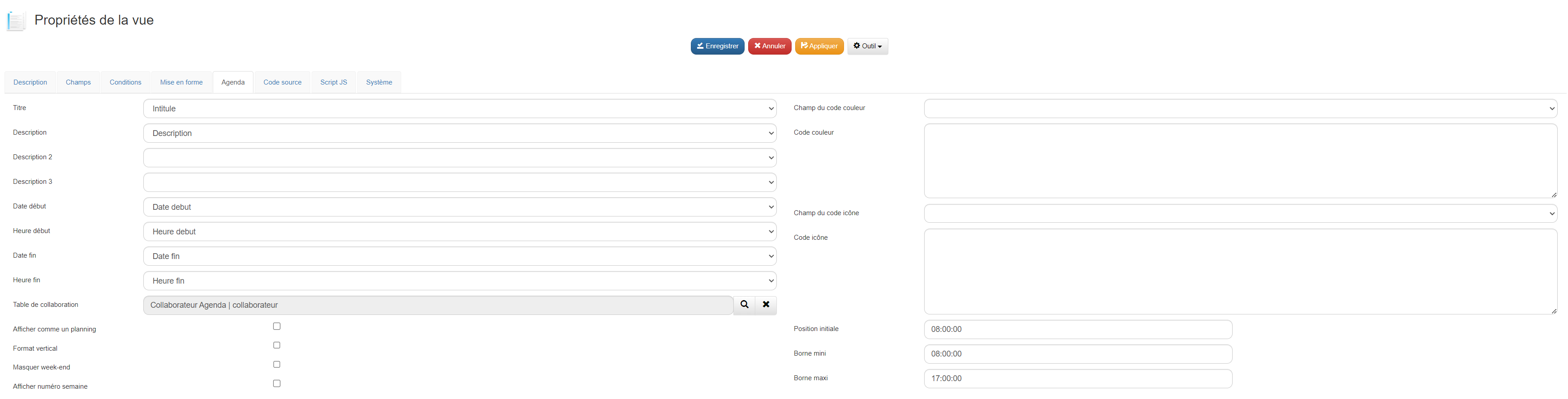

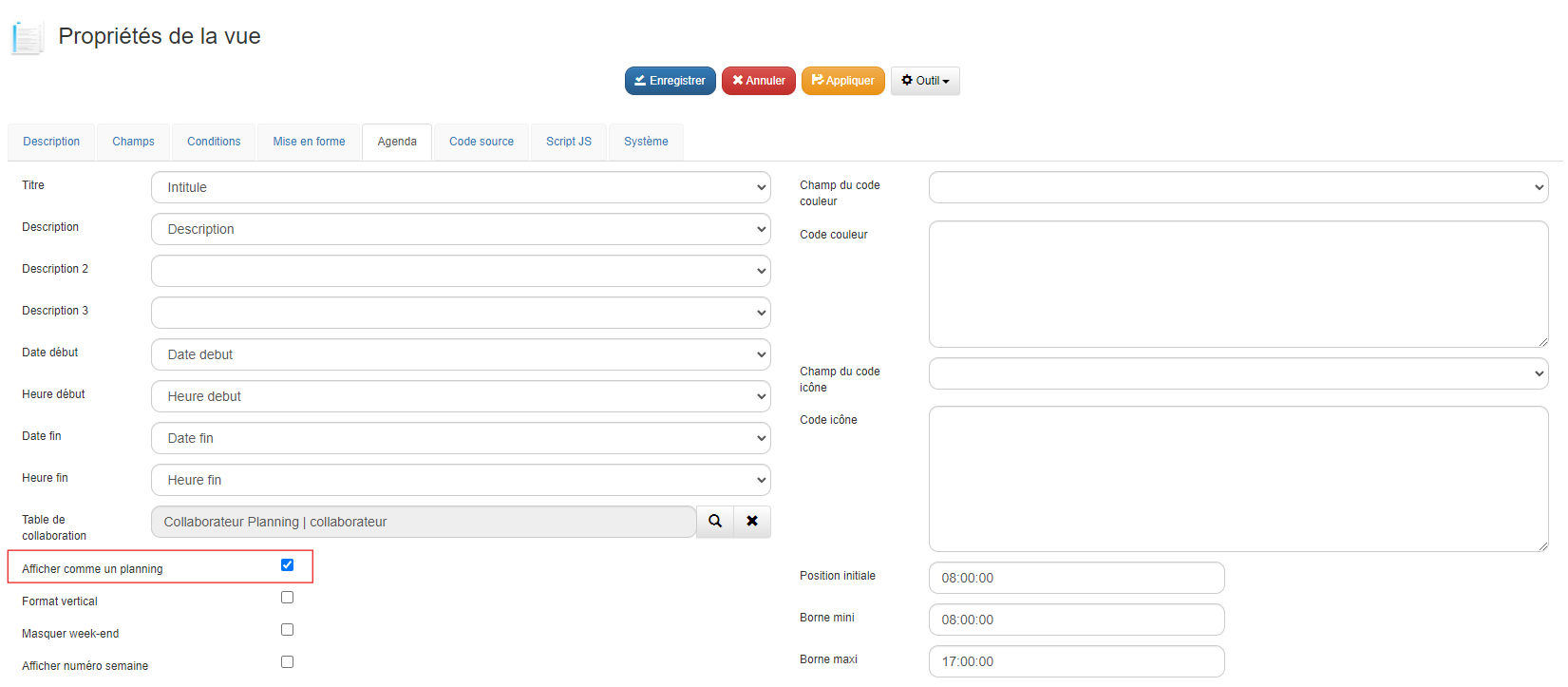

Configuration des champs : Accédez à l'onglet Agenda et configurez les champs comme suit :

-

Titre : Sélectionnez le champ Intitulé. Ce champ sera utilisé comme le titre de chaque événement dans l’agenda.

-

Date début : Sélectionnez le champ Date début pour définir quand chaque événement commence.

-

Heure début : Sélectionnez le champ Heure début pour préciser l'heure de début de chaque événement.

-

Date fin : Sélectionnez le champ Date fin pour indiquer quand chaque événement se termine.

-

Heure fin : Sélectionnez le champ Heure fin pour préciser l'heure de fin.

-

Description : Sélectionnez le champ Description pour afficher les détails supplémentaires de chaque événement.

-

Afficher comme un planning : Cochez cette case si vous souhaitez afficher l’agenda sous forme de planning.

-

Format vertical : Cochez cette case si vous préférez un affichage vertical du calendrier.

-

Masquer le week-end : Cochez cette case si vous ne souhaitez pas afficher les événements durant le week-end.

-

Afficher numéro de semaine : Activez cette option si vous voulez que les numéros de semaine s'affichent sur l'agenda.

-

Table de collaboration : Sélectionnez Collaborateur Agenda pour lier chaque action ou événement à un collaborateur spécifique. Cela permet de visualiser quel collaborateur est impliqué dans chaque action sur l'agenda.

-

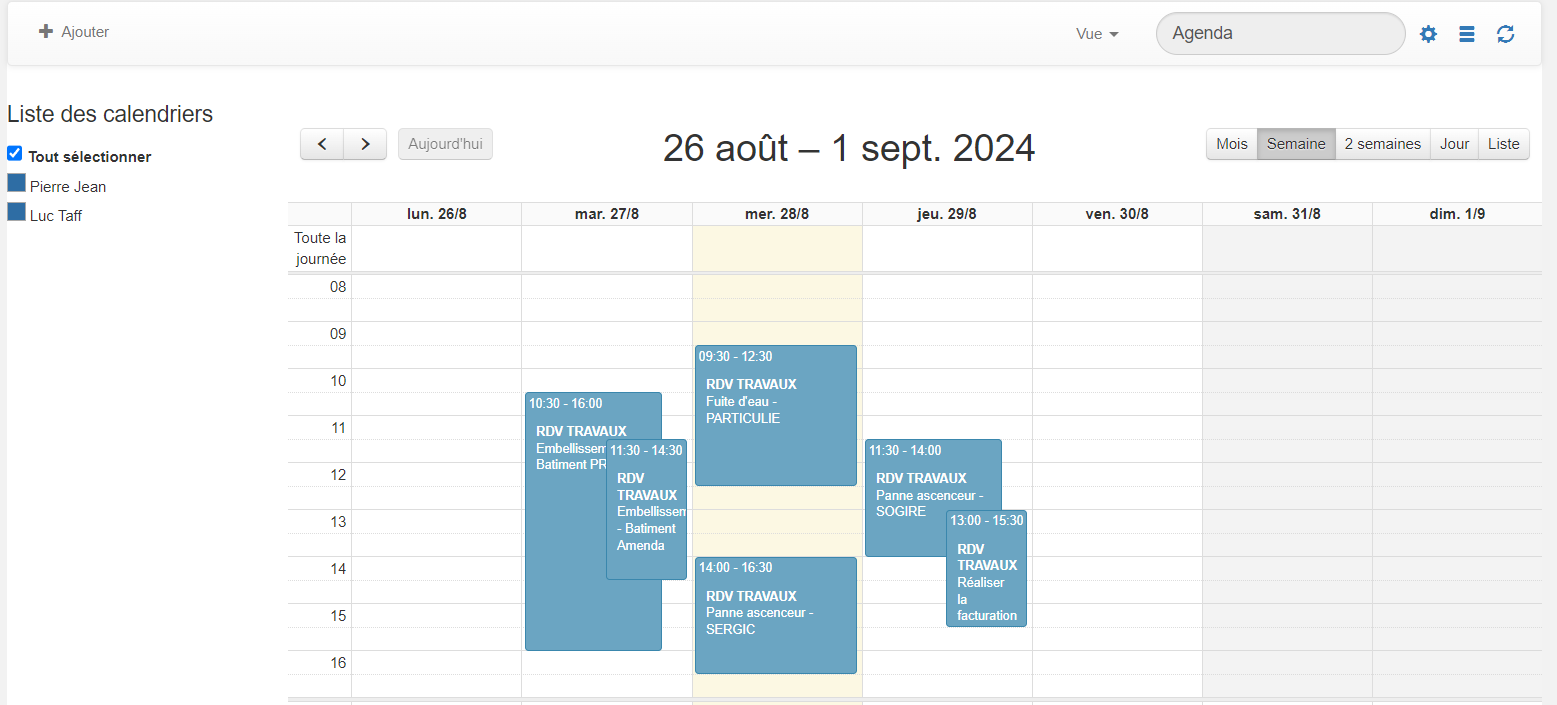

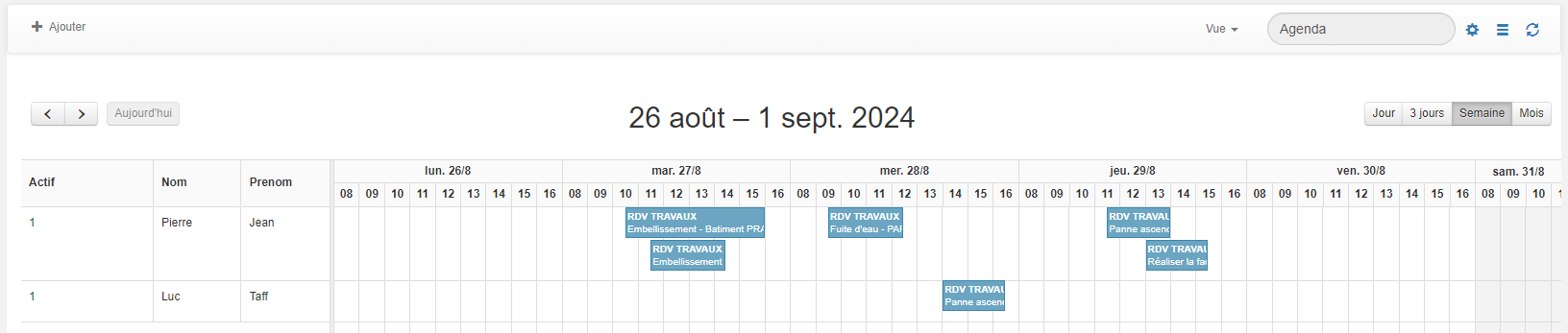

Résultat

Ouvrez la vue que vous avez créée pour visualiser les actions sous forme d'agenda. Vous devriez maintenant voir vos événements et tâches organisés de manière claire et intuitive, comme dans l'exemple ci-dessous.

Conclusion

Une fois ces étapes réalisées, votre vue Agenda sera prête à afficher et gérer les actions de vos collaborateurs sous forme de calendrier.

Aide

Comment générer un guide de prise en main d'une application dans GoPaaS ?Description

GoPaaS propose une fonctionnalité permettant de générer un guide de prise en main personnalisé pour votre application. Cette documentation vous montre comment accéder à ce guide et comment personnaliser l'aide pour les utilisateurs directement dans l'application.

Étape 1 : Accéder à la documentation de l'application

-

Accéder à la documentation :

- Pour accéder à la documentation de votre application, modifiez l'URL de votre application en remplaçant

index.phpparwebservice/help.

- Pour accéder à la documentation de votre application, modifiez l'URL de votre application en remplaçant

-

Exemple d'URL :

- Si l'URL de votre application est :

https://votre-app.gopaas.net/index.php - Remplacez-la par :

https://votre-app.gopaas.net/webservice/help/

Cela vous permettra d'accéder à la page d'aide personnalisée de votre application.

- Si l'URL de votre application est :

Étape 2 : Personnaliser l'aide sur chaque table

-

Accéder à la personnalisation de l'aide :

-

Rendez-vous sur une table spécifique dans votre application.

-

Cliquez sur le menu Outil, puis sélectionnez Personnaliser.

-

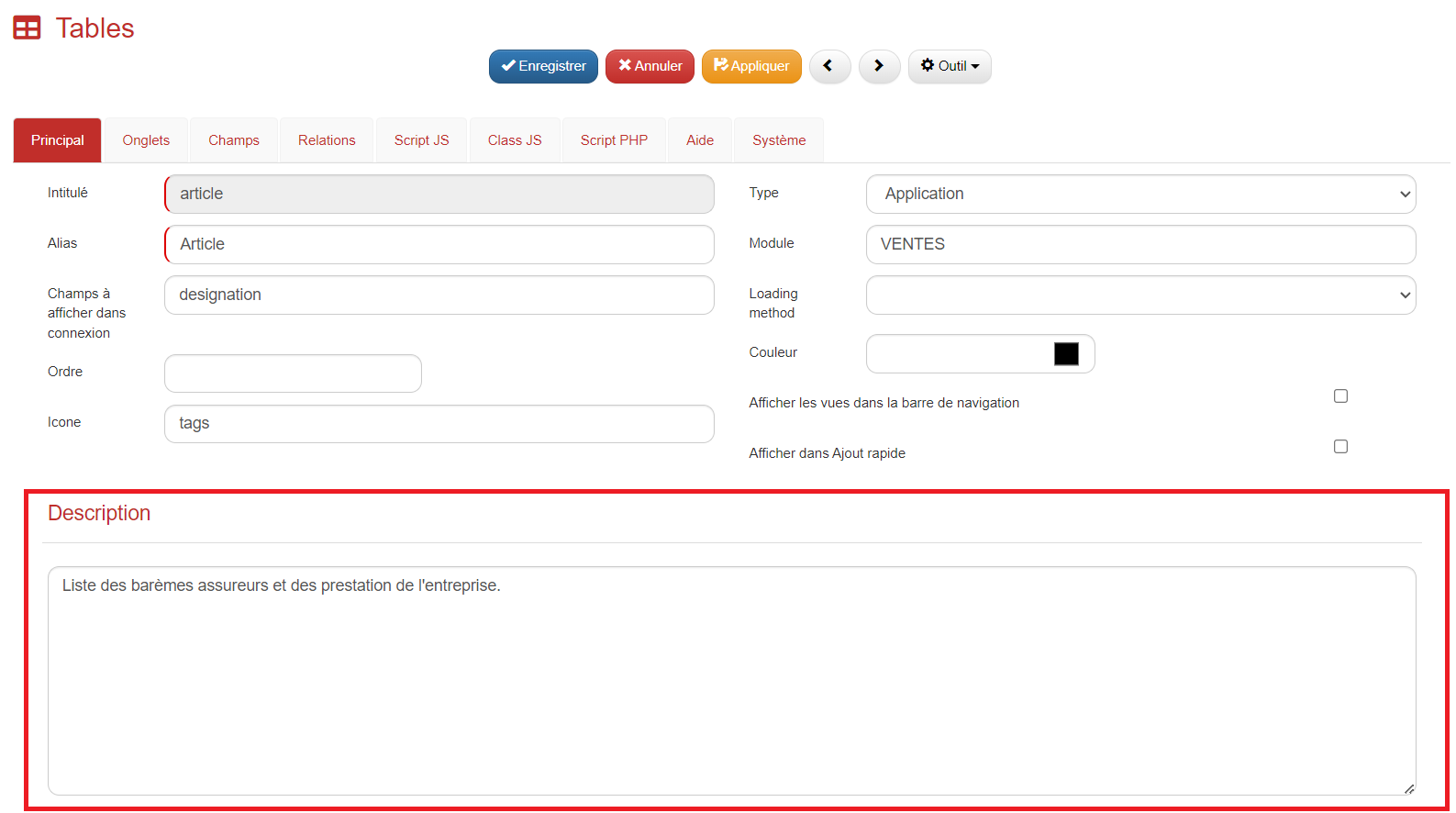

Dans la partie Description, vous pouvez ajouter une note permettant de contextualiser l'utilité de la table.

-

Ensuite allez dans l'onglet Aide pour configurer les différentes options d'aide.

-

-

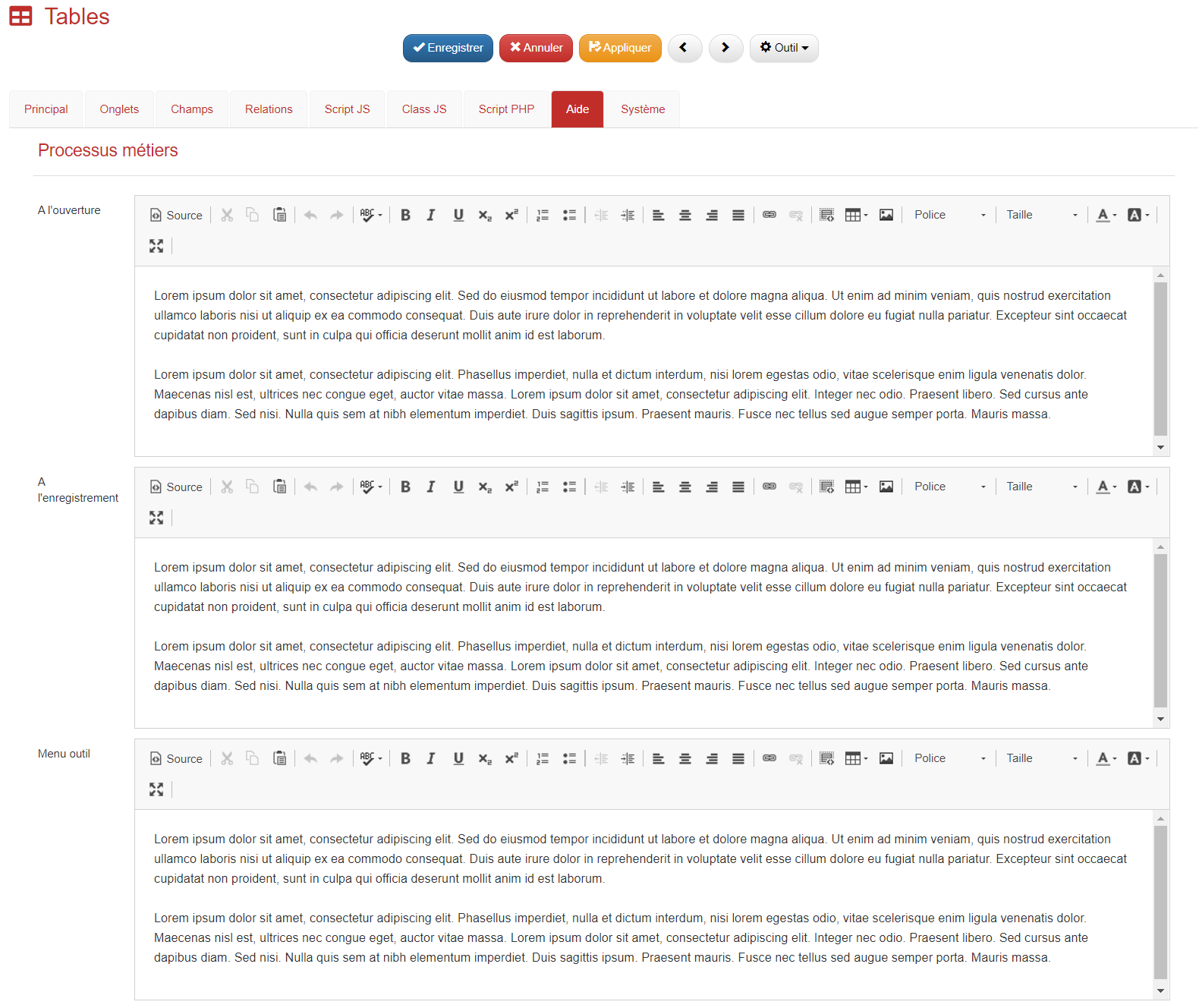

Configurer les champs d'aide :

-

À l'ouverture : Saisissez ici l'aide ou les instructions à l'ouverture de la table.

-

À l'enregistrement : Ajoutez ici des informations ou des conseils lors de l'enregistrement d'une fiche.

-

Menu Outil : Décrivez les options spécifiques du menu Outil disponibles pour cette table. Cela peut inclure des conseils ou des explications sur les fonctionnalités.

-

Étape 3 : Documenter les champs d'une table

-

Accéder à l'onglet Champs :

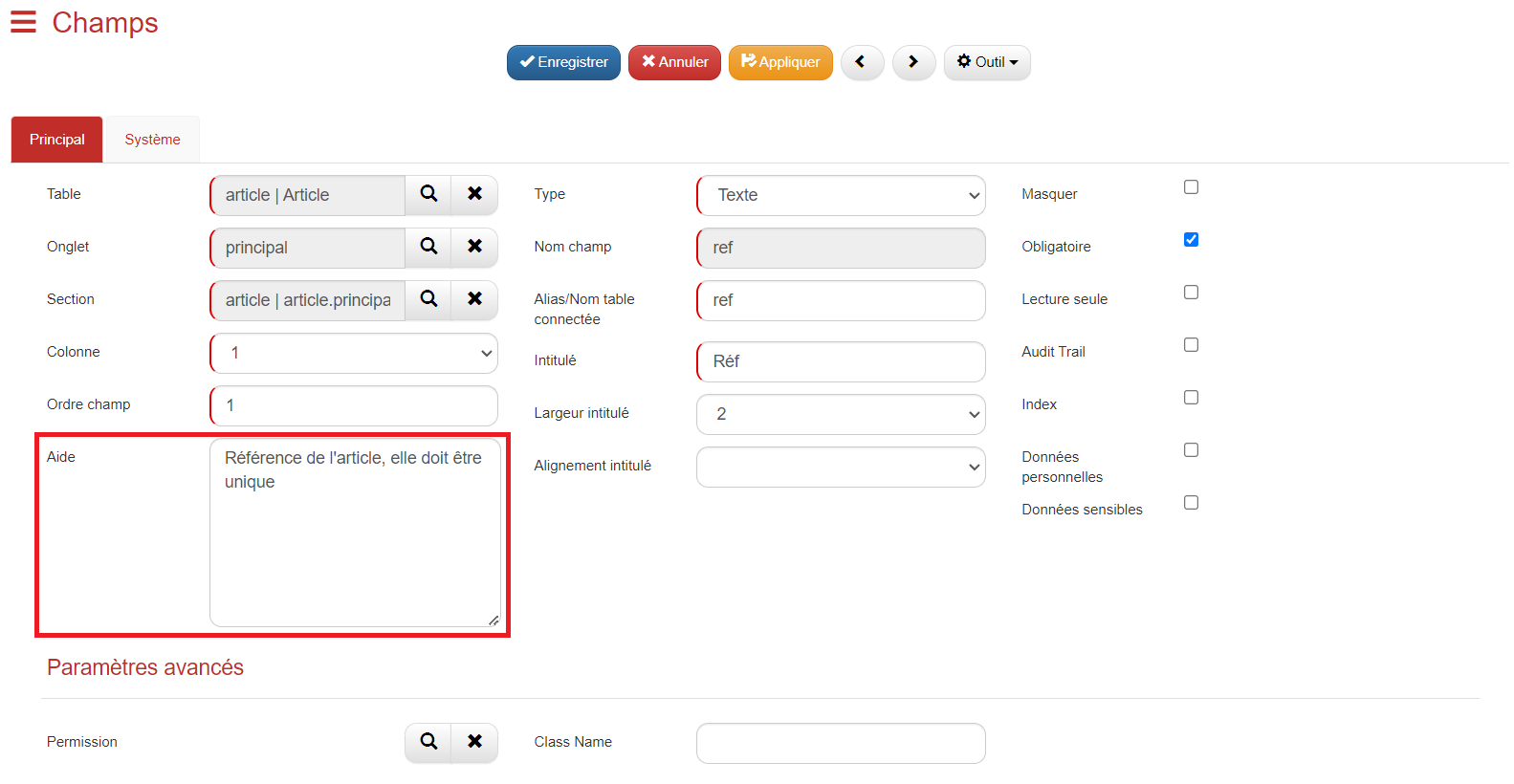

- Dans la personnalisation de la table, allez dans l'onglet Champs, puis sélectionnez un champ.

-

Documenter les champs :

-

Vous pouvez ajouter de l'aide spécifique pour chaque champ de la table. Cela permet aux utilisateurs de mieux comprendre l'utilisation de chaque champ lors de la saisie de données.

-

Remplissez le champ Aide de chaque fiche champ avec des informations utiles.

-

Résultat

Conclusion

En configurant la documentation et l'aide intégrée de GoPaaS, vous facilitez la prise en main de votre application par les utilisateurs. L'accès au guide personnalisé et la personnalisation des informations d'aide sur les tables et les champs permettent de fournir des explications claires et précises aux utilisateurs, améliorant ainsi leur expérience globale avec l'application.

API FILE

Comment utiliser l'API FILE ?Description

Cet endpoint permet de

- télécharger un fichier stocké sur GoPaaS. Le serveur renvoie le fichier en flux binaire, avec des en-têtes adéquats pour forcer le navigateur (ou client HTTP) à le sauvegarder localement.

- uploader un fichier vers GoPaaS

URL et Méthode pour télécharger un fichier

- Méthode :

GET - Endpoint :

/api/file/{{tableName}}

Paramètres

Body

| Paramètre | Type | Description | Obligatoire |

|---|---|---|---|

itemKey |

String | Identifiant unique de la fiche (cle ou id). | Oui |

fieldName |

String | Nom du champ de type fichier. | Oui |

type |

String | valeur par défaut "URL". | Non |

Headers

| Header | Valeur / exemple | Description |

|---|---|---|

Authorization |

Bearer xxxxxxx |

(obligatoire) Bearer token d’accès. |

Accept |

application/json |

(Optionnel) Spécifie le type de contenu que le client attend. |

Réponse

Le serveur envoie la réponse sous forme de fichier json.

}

Codes de statut (HTTP)

| Code | Signification |

|---|---|

| 200 | Succès – Le fichier est retourné dans le corps de la réponse. |

| 401 | Non autorisé – Token non valide ou expiré. |

| 403 | Accès interdit – L’utilisateur n’a pas les droits requis. |

| 404 | Fichier introuvable. |

| 500 | Erreur interne du serveur. |

Exemple de Requête

Via cURL

curl --location --request GET 'https://main.gopaas.net/gopaas/api/file/photo' \ --header 'Content-Type: application/json' \ --header 'Authorization: ••••••' \ --data '{ "itemKey": "2", "fieldName": "fichier", "type": "URL" }'

URL et Méthode pour uploader un fichier

- Méthode :

POST - Endpoint :

/api/file/{{tableName}}

Archivage email

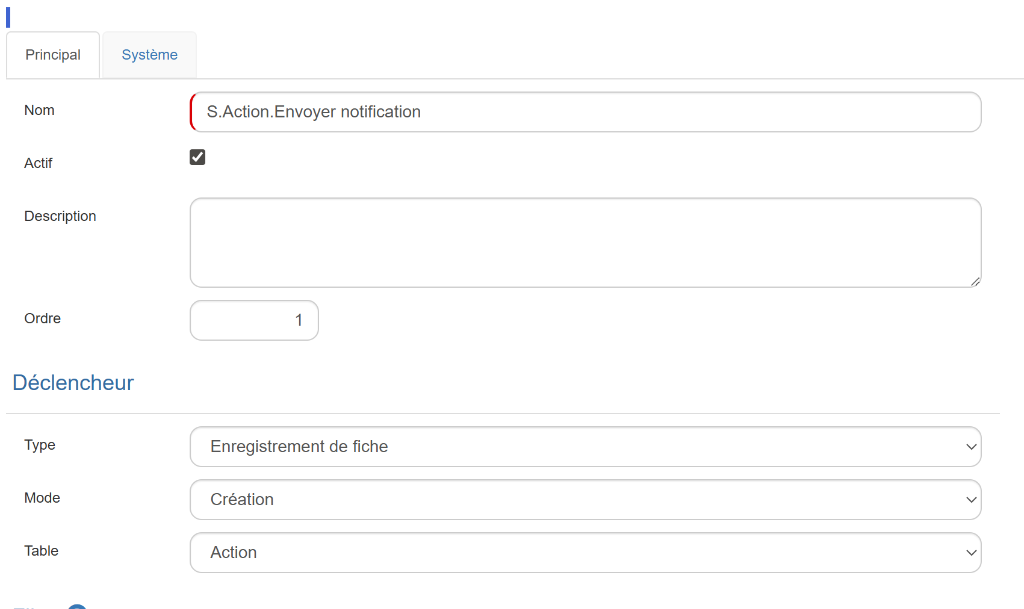

Comment archiver un email dans GoPaaS ?Étape 1 : Créer un Automatisme

-

Accéder au menu Automatisation :

- Depuis le menu de droite, cliquez sur Automatisation.

- Cliquez sur le bouton Ajouter pour créer un nouvel automatisme.

- Donnez-lui un nom, par exemple T.Archivage email, puis cliquez sur Enregistrer.

-

Réouvrir l'automatisme :

- Une fois enregistré, rouvrez l'automatisme.

- Cochez la case Actif pour activer l'automatisme.

Étape 2 : Configurer le Déclencheur

Dans la section Déclencheur :

- Type : Sélectionnez Timer.

- Fréquence : Choisissez la fréquence d'exécution (par exemple X minutes).

- Minutes : Indiquez la fréquence en minutes (par exemple 1 minute).

- Table : Sélectionnez la table qui recevra les emails archivés, nommée dans cet exemple archivage_email. Exemple :

Étape 3 : Configuration de l'Action

-

Appliquer les modifications :

- Avant de créer l'action, cliquez sur le bouton Appliquer en haut de la page pour sauvegarder la configuration.

-

Ajouter une Action :

- Dans la section Action, cliquez sur Ajouter pour créer une nouvelle action.

- Remplissez les champs suivants :

- Type : Sélectionnez Importer les emails.

- Table : Sélectionnez la table dans laquelle les emails seront archivés, par exemple Action commerciale.

- Hôte : Indiquez l'hôte de votre serveur email (ex. :

imap.google.compour une adresse Gmail). - Login : Saisissez votre adresse email.

- Password : Entrez votre mot de passe de messagerie (celui-ci sera masqué après saisie).

- Champ ID : Saisissez un champ dans votre table pour contenir l'ID de l'email, par exemple id_email.

- Port : Entrez le port utilisé, généralement 993.

- Flags : Indiquez les options, comme

/imap/ssl/novalidate-cert. - Folder : Précisez le dossier de réception des emails, généralement INBOX.

- Days : Définissez le nombre de jours à récupérer (ex. : 1 jour pour récupérer les emails reçus ce jour). Exemple :

Étape 4 : Mapper les Champs

Dans la section Valeur, mappez les champs suivants avec les fonctions correspondantes pour associer les données des emails aux bons emplacements dans la fiche d'archivage :

[%from%]: Expéditeur[%body%]: Corps du message[%attachment%]: Pièce jointe[%to%]: Destinataire[%date%]: Date de réception de l'email[%subject%]: Sujet du mail Exemple :

Étape 5 : Utiliser des Fonctions Système

Utilisez les fonctions suivantes pour renseigner automatiquement la date et l'heure de création de l'enregistrement dans les champs système Date création et Heure création :

- $$CURDATE() : Renseigne la date de création.

- $$CURTIME() : Renseigne l'heure de création.

Ces champs système existent déjà sur la table, il n'est donc pas nécessaire de les créer, mais nécessaire de les renseigner dans la section valeur.

Conclusion

Avec ces étapes, vous avez mis en place un système d'archivage automatisé des emails sur GoPaaS. Les emails reçus seront automatiquement enregistrés dans la table spécifiée avec les informations clés, telles que l'expéditeur, le corps du message, les pièces jointes, etc., facilitant ainsi leur gestion et leur consultation future.

Assistant

Comment mettre en place un assistant dans GoPaaS1. Création d'un assistant

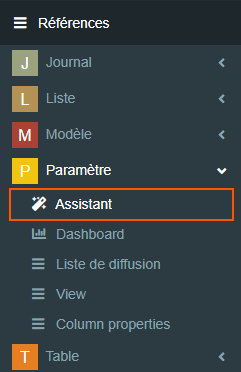

Étape 1 : Accéder à l'interface de création

-

Accéder au menu :

-

Dans le menu de gauche, allez dans RÉFÉRENCES puis dans le sous-menu PARAMÈTRE et enfin cliquez sur ASSISTANT.

-

-

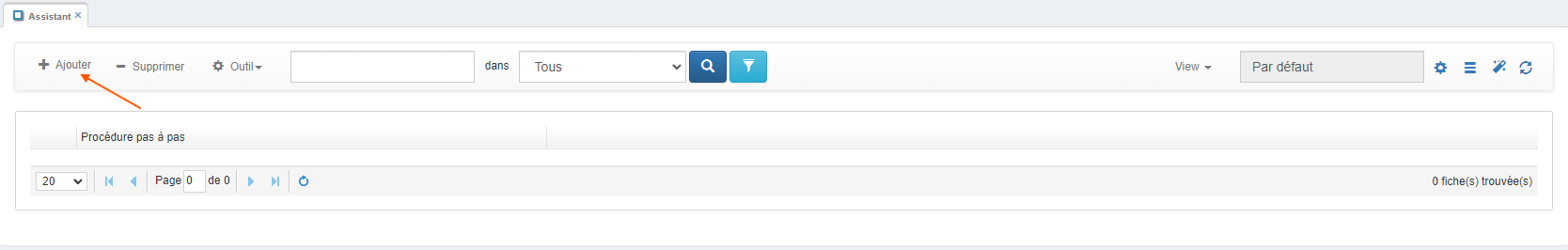

Ajouter un nouvel assistant :

-

Cliquez sur le bouton Ajouter pour créer un nouvel assistant.

-

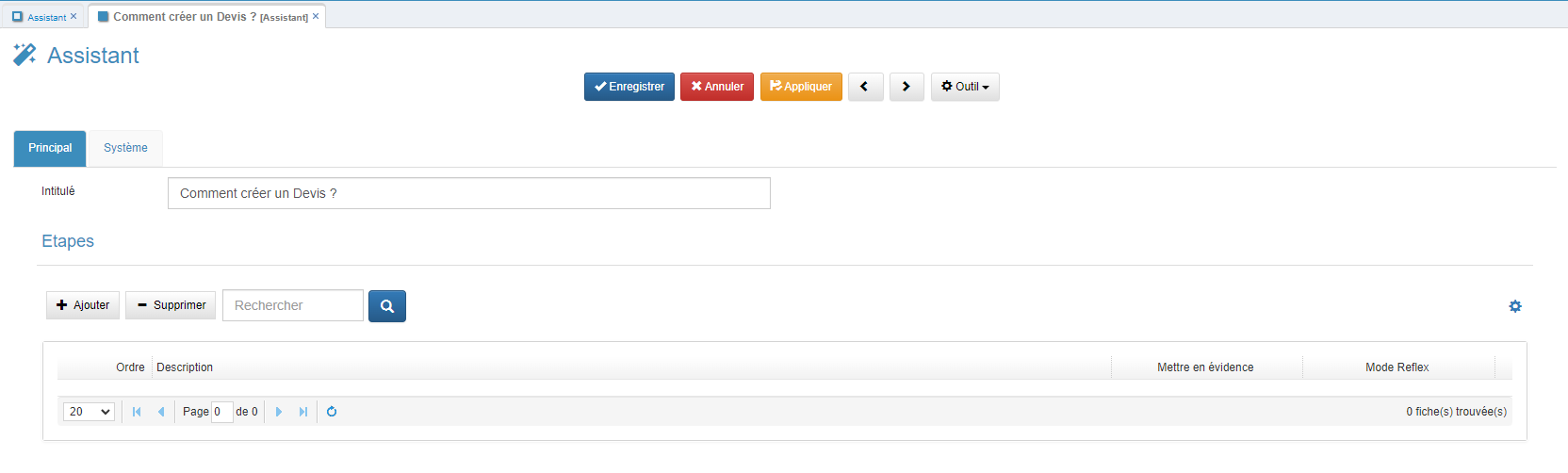

Étape 2 : Configurer l'assistant

-

Nommer l'assistant :

- Donnez un nom à votre assistant.

-

Appliquer la configuration :

- Cliquez sur le bouton Appliquer pour enregistrer les paramètres de base.

Étape 3 : Ajouter des étapes à l'assistant

-

Ajouter une étape :

- Dans la vue des étapes, cliquez sur le bouton Ajouter pour configurer la première étape.

-

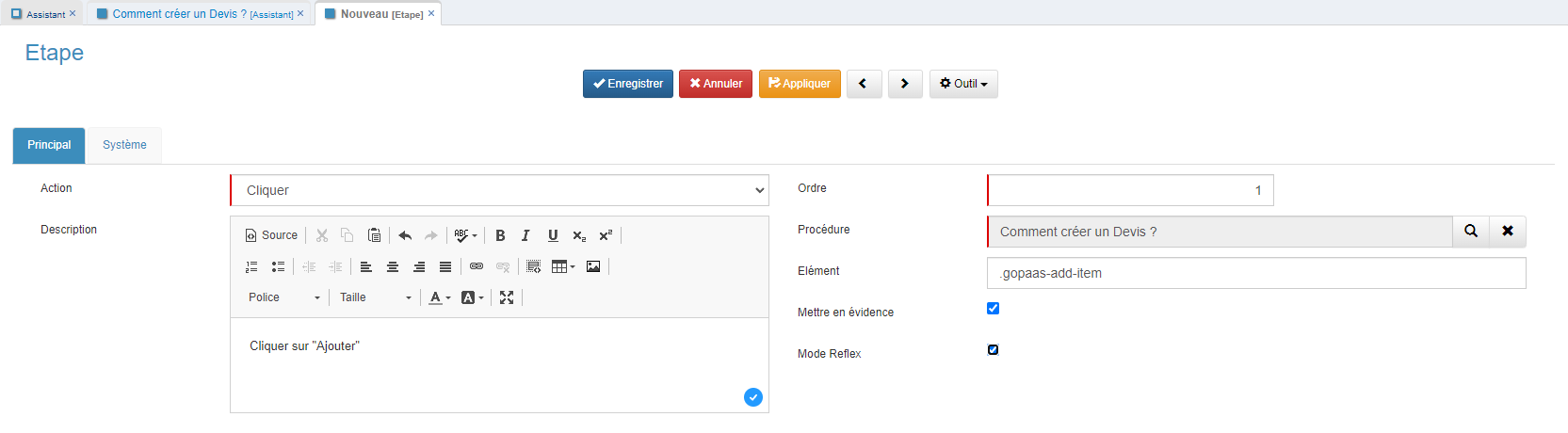

Remplir les champs nécessaires :

- Action : Sélectionnez l'action à réaliser (Cliquer, Ouvrir, Rechercher, Renseigner).

- Description : Ajoutez une description pour guider l'utilisateur.

- Ordre : Définissez l'ordre des étapes (commence à 1, puis augmente).

- Élément : Indiquez l'élément sur lequel l'étape doit se focaliser (utilisez des ID avec un

#ou des classes avec un.). - Mettre en évidence : Grise l'écran pour focaliser l'attention sur l'élément sélectionné.

- Mode réflexe : Ajoute un style spécial lors de l'affichage de l'étape.

-

Enregistrer l'étape :

-

Après avoir configuré votre première étape, enregistrez-la. Répétez cette opération pour toutes les étapes nécessaires.

-

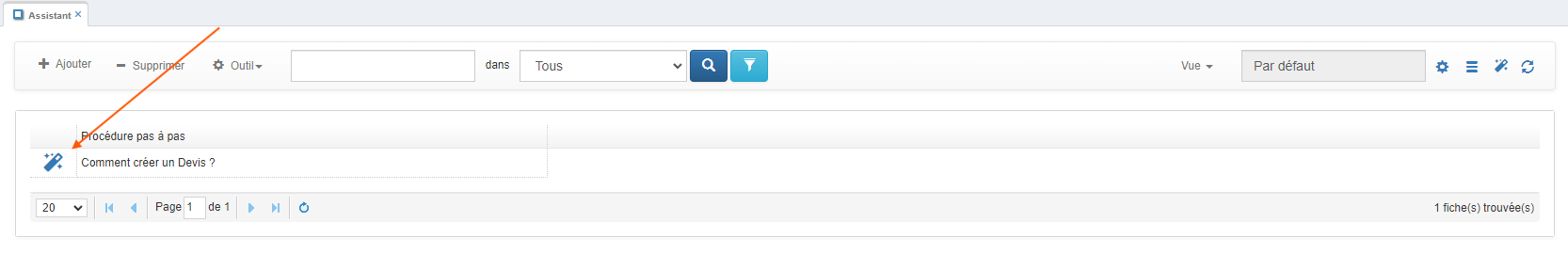

2. Utilisation d'un assistant

Étape 1 : Accéder à l'interface d'assistance

-

Accéder au menu :

- Dans le menu de gauche, allez dans RÉFÉRENCES, puis dans le sous-menu PARAMÈTRE et cliquez sur ASSISTANT.

-

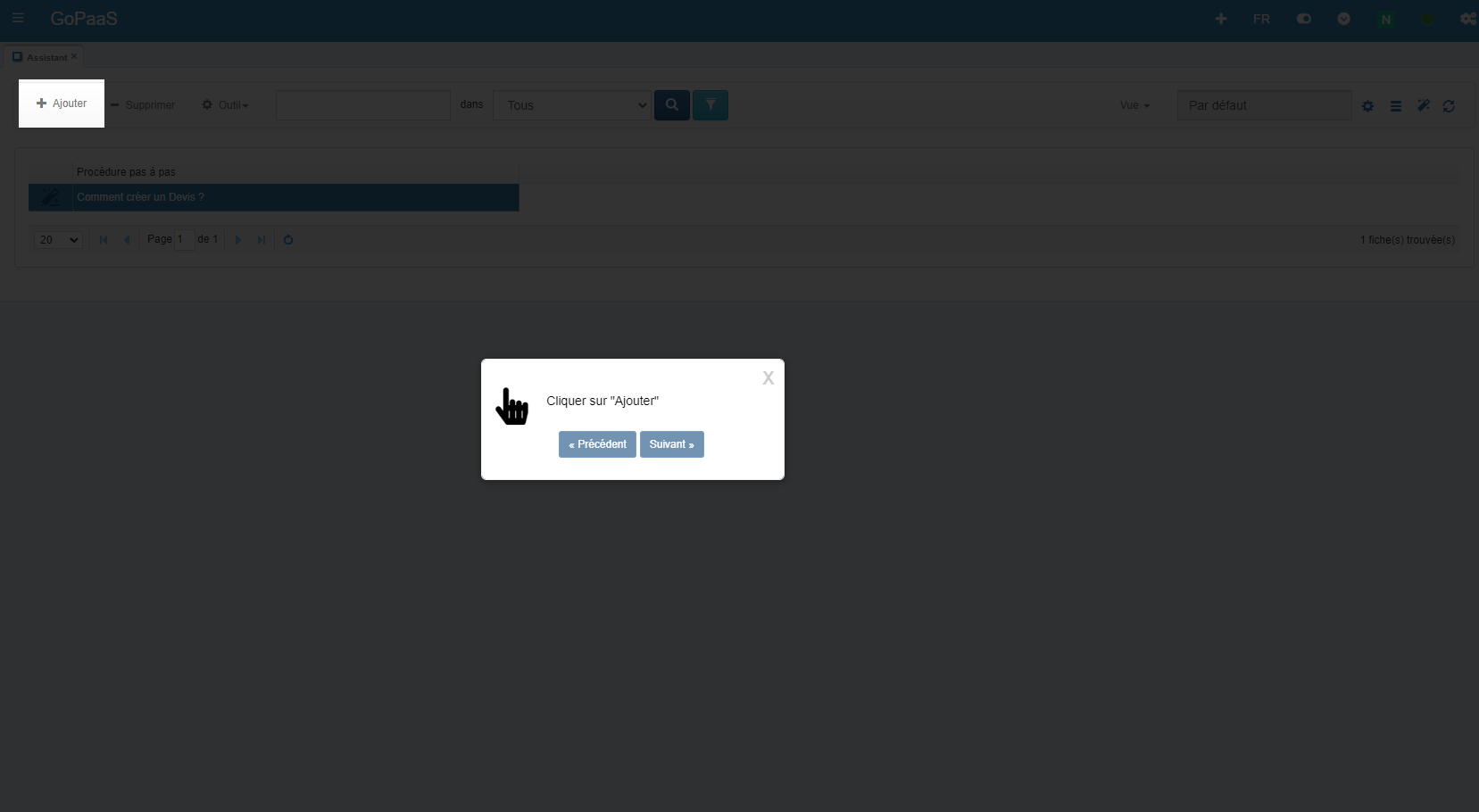

Lancer l'assistant :

-

Pour démarrer l'assistant, cliquez sur l'icône baguette magique. L'assistant commencera alors à guider l'utilisateur étape par étape à travers le processus défini.

-

Conclusion

L'assistant sur GoPaaS est un outil puissant pour guider les utilisateurs à travers des processus complexes. En suivant ces étapes, vous pouvez créer et utiliser des assistants pour faciliter l'expérience utilisateur.

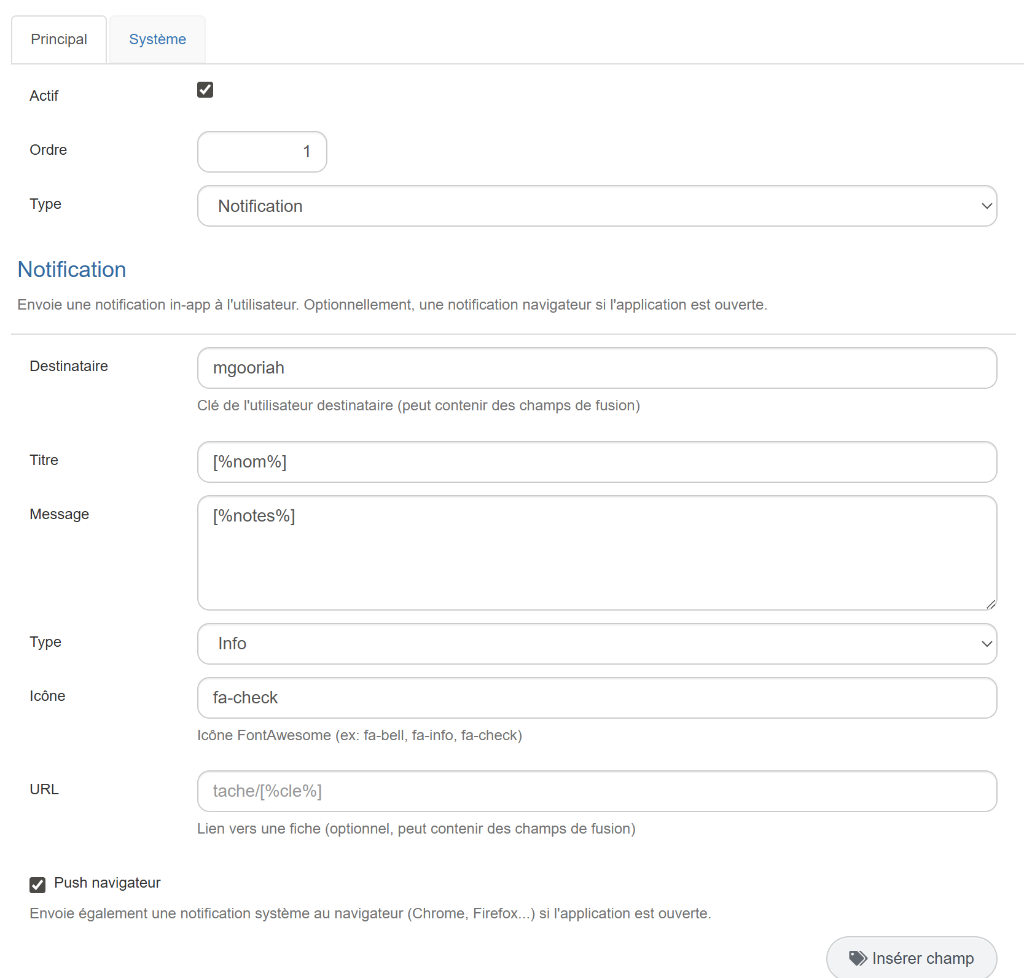

Automatisme

Comment créer un automatisme dans GoPaaS ?Description

La fonctionnalité "Automatisme" permet de déclencher des actions automatiquement lors de l'enregistrement ou de la modification d'une fiche. Elle offre la possibilité de mettre à jour une fiche existante, de créer une nouvelle fiche ou d'envoyer un email sans intervention manuelle. Cela optimise les processus en automatisant des tâches répétitives, comme envoyer un email de bienvenue lors de l'ajout d'un nouveau contact, notifier un client après la mise à jour de sa commande, ou mettre à jour une fiche associée en réponse à des modifications. Cette automatisation assure une gestion efficace et cohérente des données.

Bénéfices attendus

- Gain de Temps : Réduire les tâches manuelles répétitives en automatisant les processus, permettant aux équipes de se concentrer sur des tâches à plus forte valeur ajoutée.

- Réduction des Erreurs : Minimiser les risques d'erreurs humaines en automatisant les mises à jour.

- Réactivité Améliorée : Assurer une réponse rapide aux événements importants grâce à des déclenchements automatiques, comme l'envoi immédiat d'emails de notification.

- Optimisation des Processus : Simplifier et améliorer l'efficacité des processus opérationnels par l'automatisation des tâches courantes.

Exemple

| Champ | Description |

|---|---|

| Nom | Nom de l'automatisme pour identification. Par exemple, "Notification CA > 10 000€". |

| Actif | Indiquer si l'automatisme est actif. Doit être coché pour que l'automatisme fonctionne. |

| Description | Description détaillée de l'automatisme. Par exemple, "Envoie un email lorsque le chiffre d'affaires d'une fiche affaire dépasse 10 000€". |

| Ordre | Position de l'automatisme par rapport aux autres automatisations. Peut être "1" si c'est le premier dans l'ordre de traitement. |

| Déclencheur | L'événement qui déclenche l'automatisme. Sera "Enregistrement de fiche". |

| Type : Type d'automatisme. Sélectionner "Enregistrement de fiche" pour déclencher l'action lors de la création ou de la modification d'une fiche. Mode : Spécifie quand l'automatisme doit être exécuté. Choisir "Création et Modification" pour couvrir les deux scénarios. Table : La table dans laquelle l'automatisme doit être appliqué. Sera "Affaire" pour les fiches affaires. |

|

| Filtre | Condition pour que l'automatisme se déclenche. Par exemple, "CA supérieur ou égal à 10 000€". |

Configuration des Actions

Cliquer sur "Ajouter".

| Champ | Description |

|---|---|

| Actif | Indique si l'action est activée. Si "Oui", l'action sera exécutée selon la configuration. |

| Ordre | Détermine l'ordre dans lequel les actions seront exécutées. Par exemple, l'action avec l'ordre "1" sera exécutée avant l'action avec l'ordre "2". |

| Type | Spécifie le type d'action à réaliser. Les types d'actions peuvent inclure la création ou la mise à jour d'éléments. |

| Table | Indique la table sur laquelle l'action doit être effectuée. Cela pourrait être une table spécifique comme "action". |

Exemple d'Actions dans le cas d'un envoi d'email.

- Action 1

- Actif : Oui

- Ordre : 1

- Type : Email

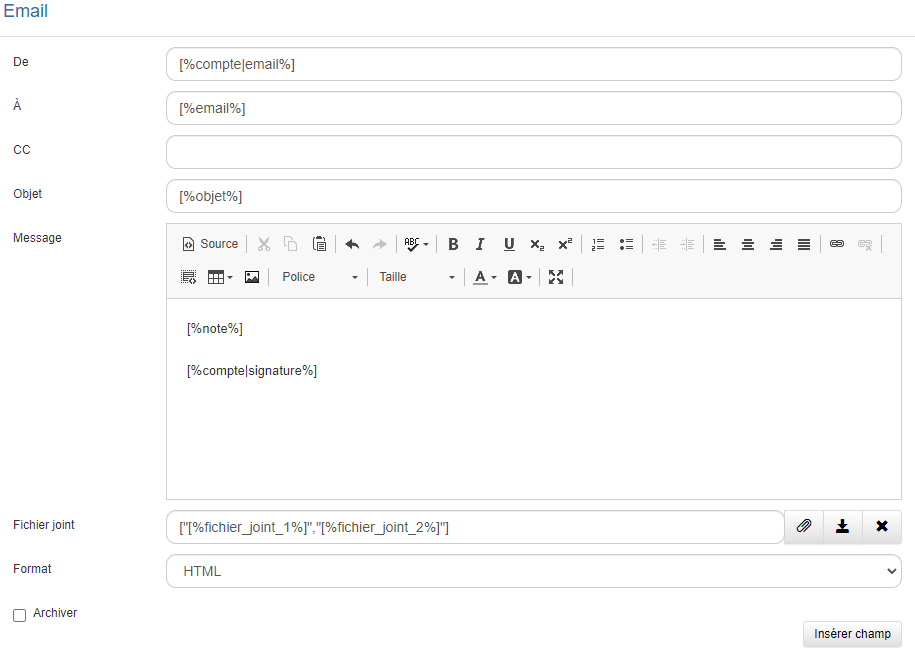

Configuration de l'Email

| Champ | Description |

|---|---|

| De | Adresse email de l'expéditeur. Cette adresse apparaît comme celle qui envoie le message. |

| À | Adresse email du destinataire principal. Le message sera envoyé à cette adresse. |

| CC | Adresse(s) email des destinataires en copie carbone. Les personnes en CC recevront une copie de l'email. |

| Objet | Sujet de l'email. Résume brièvement le contenu du message pour le destinataire. |

| Message | Contenu principal de l'email. C'est le texte que le destinataire lira dans le corps du message. |

| Fichier joint | Option pour joindre des fichiers à l'email. Permet de transmettre des documents supplémentaires avec le message. |

| Format | Format de l'email. Spécifie le type d'email (Texte ou HTML). |

Exemple de Configuration d'Email

- De : example@domaine.com

- À : destinataire@domaine.com

- CC : copie1@domaine.com, copie2@domaine.com

- Objet : Notification de Chiffre d'Affaires Élevé

- Message : Bonjour,

Nous vous informons que le chiffre d'affaires de la fiche affaire a dépassé 10 000€. Merci de vérifier les détails.

Cordialement,

L'équipe. - Fichier joint : ["[%fichier_joint_1%]","[%fichier_joint_2%]"]

- Format : HTML

il est également possible de fusionner des informations dans un email, grâce au bouton "Insérer champ" :

Conclusion

Les automatismes sont essentiels pour moderniser et optimiser les processus d'entreprise. Ils libèrent du temps en automatisant les tâches répétitives, permettent aux employés de se concentrer sur des activités à plus forte valeur ajoutée, et réduisent les erreurs humaines.

Cockpit

Comment utiliser Cockpit pour vos KPIs ?Introduction

Cockpit est un outil intélligent permettant de réaliser des KPIs simplement et rapidement.

Création d'un KPI

Pour créer un nouveau KPI, suivez les étapes suivantes :

- Créer un nouveau KPI, et remplissez les champs suivants :

| Champ | Description |

|---|---|

| Titre | Nom du KPI |

| ID | Identifiant du KPI |

| Type | Type de graphique (PieChart, Card, LineChart, BarChart, FunnelChart, TreeMap, GaugeChart) |

| Compact | Permet de passer d'un affichage 1 000 000 à 1 000k par exemple |

| Symbol | Entête du module |

| CustomOptions | Options personnalisées retrouvables sur la doc d'eCharts |

- Cliquer sur 'Appliquer'

- Dans la section 'Séries', ajouter une nouvelle Série

Création d'une Série

Pour créer une nouvelle Série, remplissez les champs suivants :

| Champ | Description |

|---|---|

| Name | Nom de la série |

| Operation | Opération à effectuer (Somme, moyenne, comptage, plus haut, plus bas) |

| Value | Champ concerné par l'opération |

| Filters | Condition souhaitée pour filtrer les données |

| Category | Champ catégorisé par l'opération |

| Sub-category | ... |

| Détails | ... |

| Color | Couleur du module |

| CustomOptions | Options personnalisées retrouvables sur la doc d'eCharts |

PieChart

Le type PieChart propose un affichage sous forme de graphique camembert, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "PieChart" comme type.

Card

Le type Card propose un affichage sous simple carte, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "Card" comme type.

LineChart

Le type LineChart propose un affichage sous forme de courbe, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "LineChart" comme type.

BarChart

Le type BarChart propose un affichage sous forme d'histogramme, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "BarChart" comme type.

FunnelChart

Le type FunnelChart propose un affichage en entonnoir, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "FunnelChart" comme type.

TreeMap

Le type TreeMap propose un affichage comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "TreeMap" comme type.

Calculate

Le type Calculate propose un affichage sous forme de carte mais avec une valeur calculée, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "Calculate" comme type. Ajoutez également le champ suivant :

| Champ | Description |

|---|---|

| Calculate | {{ID_KPI_1}} - {{ID_KPI_2}}, ex : {{SOMME_FACTURES}} - {{SOMME_FACTURES_NON_REGLEES}} |

Pas besoin de Série pour ce module.

Title

Le type Title propose l'affichage d'un simple titre, comme ceci :

Configuration :

Suivez les étapes de la section Création d'un KPI en sélectionnant "Title" comme type. Attention au champ suivant :

| Champ | Description |

|---|---|

| Titre | Titre à afficher |

Pas besoin de Série pour ce module.

Créer un utilisateur

Comment ajouter un utilisateur GoPaaS ?Description

Créer un utilisateur sur GoPaaS permet de gérer les accès et les autorisations au sein de la plateforme, en attribuant des rôles spécifiques pour interagir avec les services et applications hébergés.

Créer un utilisateur

-

Accéder au menu Admin :

- Allez dans Admin (menu de gauche).

- Cliquez sur Utilisateur.

-

Créer un utilisateur :

- Cliquez sur "Ajouter".

Champ Valeur Nom Saisir le nom Prénom Saisir le prénom Téléphone Saisir le numéro de téléphone Email Saisir l'adresse email de la personne concernée Login Saisir un login Profil Choisir le type de profil (Admin, User ou Guest) Groupe Sélectionner un groupe Actif Cocher Langue Sélectionner la langue de l'utilisateur (Exemple : FR) Thème Sélectionner le thème - Puis cliquez sur "Enregistrer".

Résultat

Les accès de l'utilisateur sont envoyé par email :

- Ouvrir la fiche de l'utilisateur.

- Cliquer sur "Outil", puis sur "Regénérer mot de passe".

- Un email est envoyé à l'utilisateur avec les accès.

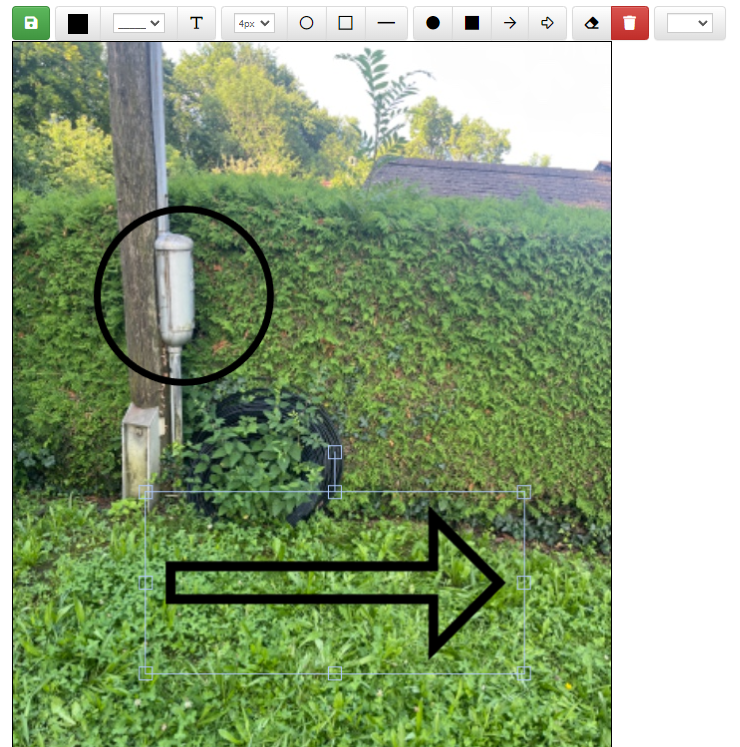

drawJS

Comment utiliser le composant drawJS ?Description

L'extension DrawJS permet de dessiner des formes, des lignes et des éléments colorés sur un champ image dans votre application. Cette extension utilise la bibliothèque Fabric.js pour offrir des fonctionnalités avancées d'édition graphique directement dans l'interface utilisateur.

Bénéfices attendus

- Édition Graphique Avancée : Permet aux utilisateurs de dessiner et de manipuler des éléments graphiques sur une image.

- Intégration Simple : Facile à intégrer avec des champs d'image existants.

- Personnalisation : Offre une variété d'options pour personnaliser les dessins et les annotations.

Instructions pour l'Intégration

-

Création de l'Extension

- Pour ajouter une nouvelle extension, accédez au menu Admin dans le menu de gauche.

- Sélectionnez Extension.

- Créez une nouvelle extension nommée DrawJS.

-

Activation de l'Extension

- Activez l'extension.

-

Insertion du Script JS

-

Dans l'onglet Script JS de votre extension, insérez le script suivant pour charger la bibliothèque Fabric.js :

$.ajax({ type: "GET", url: "https://unpkg.com/fabric@4.3.1/dist/fabric.min.js", dataType: "script", async: false });

-

-

Configuration de la Table

- Assurez-vous que votre table contient les éléments suivants :

- Un champ photo, nommé : NOM_CHAMP_PHOTO

- Un champ mémo, nommé : NOM_CHAMP_PHOTO_json

- Assurez-vous que votre table contient les éléments suivants :

-

Ajout du Script d'Initialisation

-

Insérez le script suivant dans le script

onLoadde la fiche concernée :// Permet de vider le champ JSON lors du changement de la photo. thisComponent.ui.find("#NOM_CHAMP_PHOTO").on("change", function() { thisComponent.setValue("NOM_CHAMP_PHOTO_json", ""); }); // Ajouter un bouton d'édition en dessous du champ photo. thisComponent.ui.find("[name=NOM_CHAMP_PHOTO]").closest(".form-group") .append("<label class='col-sm-3 control-label '></label><div class='col-sm-9'><button id='btnEditPhoto' type='button' class='btn btn-info btn-sm' style='float: left; margin-top: 5px;' title='Scanner'> <i class='fas fa-pencil'></i> <span class='hidden-xs trn'>Edit</span></button></div>"); thisComponent.ui.find("#btnEditPhoto").on('click', function () { var formID = thisComponent.ui.find("#NOM_CHAMP_PHOTO").closest('form').attr('id'); Draw.open("NOM_TABLE", "#" + formID, "#NOM_CHAMP_PHOTO"); });

-

Résultat

Voici un exemple de l'interface utilisateur après avoir ajouté l'extension et configuré les champs :

Conclusion

Une fois l'extension DrawJS correctement configurée, vos utilisateurs pourront éditer des images directement sur le champ photo spécifié, avec la possibilité de dessiner des formes et des annotations. Assurez-vous que tous les éléments et scripts sont correctement configurés pour garantir une fonctionnalité optimale.

Google Sync

Comment synchroniser Google Agenda avec GoPaaS ?Pré-requis

- Un compte Google avec accès à Google Cloud Console.

- Une table Action et Contact déjà créées dans l'application GoPaaS.

- Une vue Tableau de la table Action nommée Google Agenda Synchronisation.

- Une vue Tableau de la table Contact nommée Google Contact Synchronisation.

- Configurer la fiche de synchronisation Google sur GoPaaS.

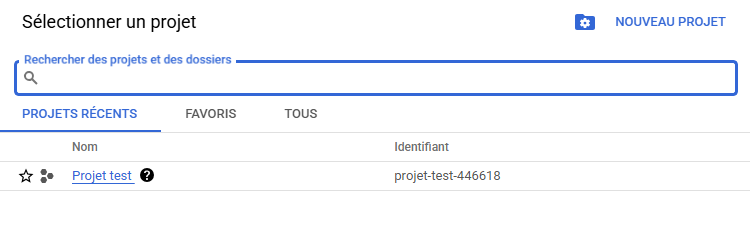

Configuration de l'application Google

Accéder à l'URL suivante : Google Cloud Console et se connecter à un compte Google.

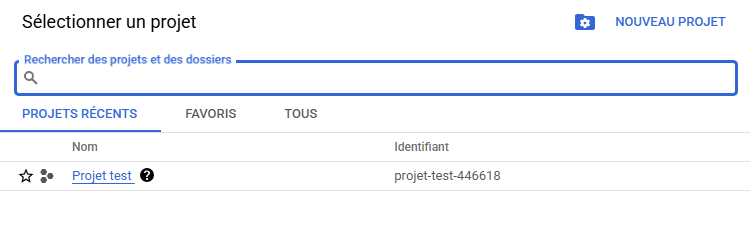

Ouvrir le sélecteur de projet en cliquant sur le bouton en haut à gauche (ici, Sélectionnez un projet).

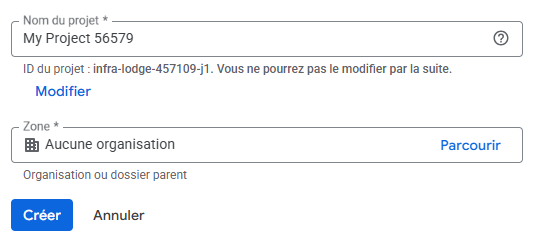

Accéder au formulaire de création de projet en cliquant sur Nouveau projet.

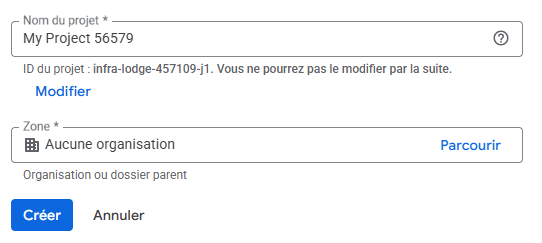

Renseigner les informations nécessaires à la création du projet et cliquer sur Créer.

Récupération de l'ID client et du Code secret du client

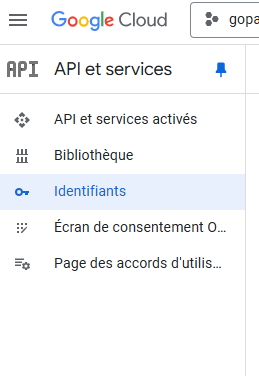

Dans le menu de gauche sélectionner API et services et cliquer sur identifiants.

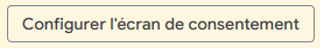

Cliquer sur le bouton Configurer l'écran de consentement.

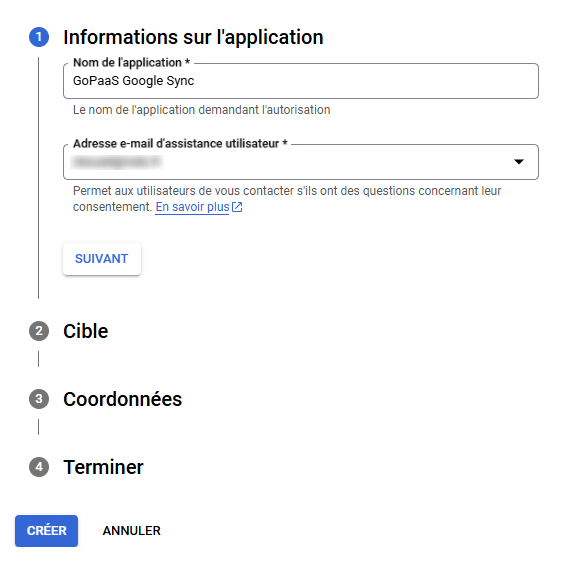

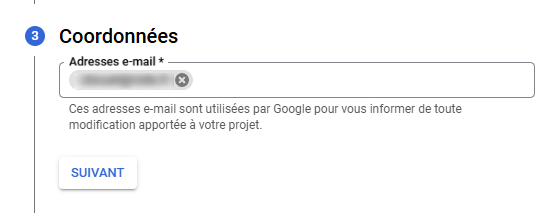

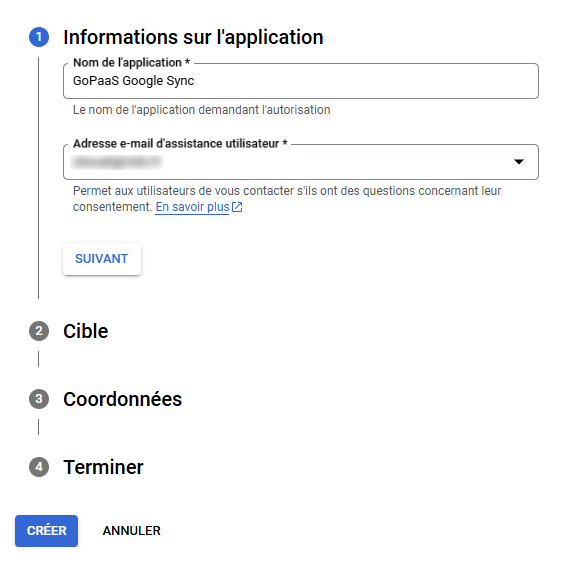

Renseigner le nom de votre application ainsi qu'une adresse e-mail d'assistance utilisateur.

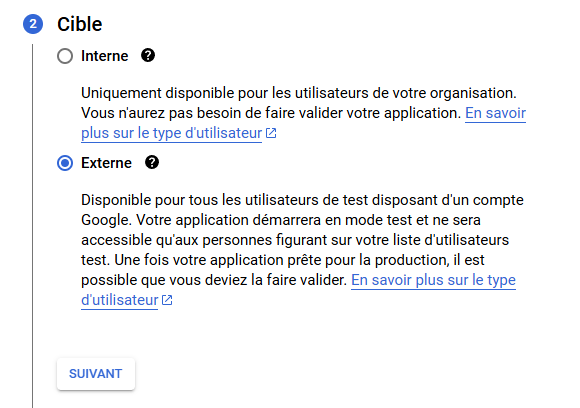

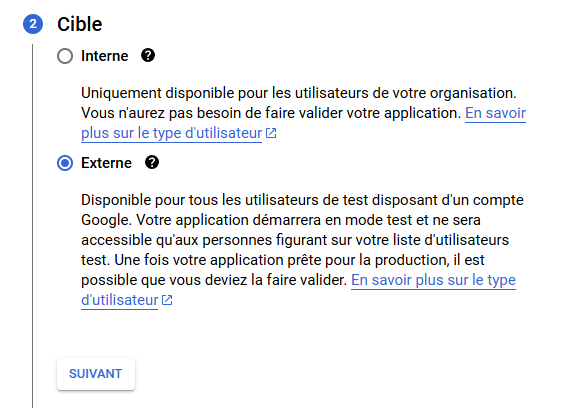

Sélectionner Externe pour la partie concernant la cible.

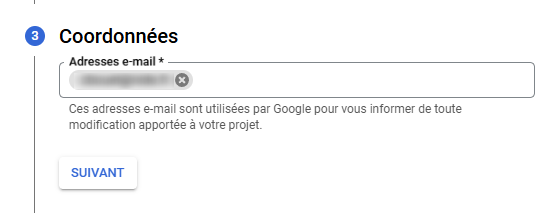

Renseigner une adresse e-mail.

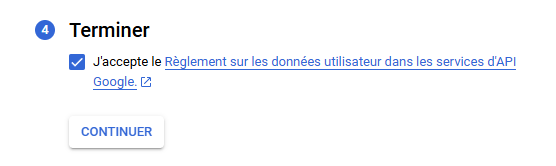

Accepter les conditions et cliquer sur le bouton CRÉER.

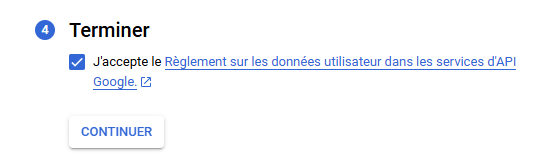

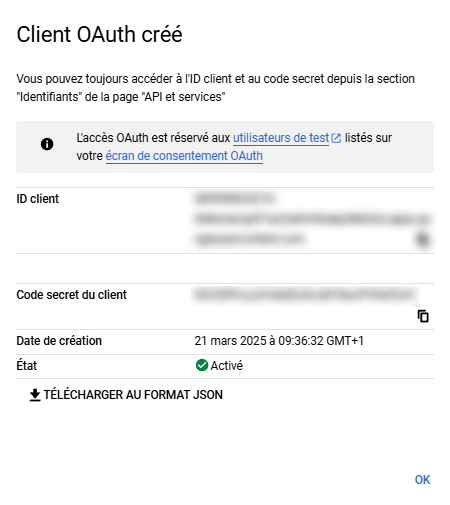

Maintenant que la configuration de l'écran de consentement est terminée nous allons créer un ID clients OAuth 2.0.

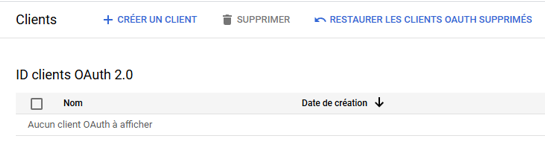

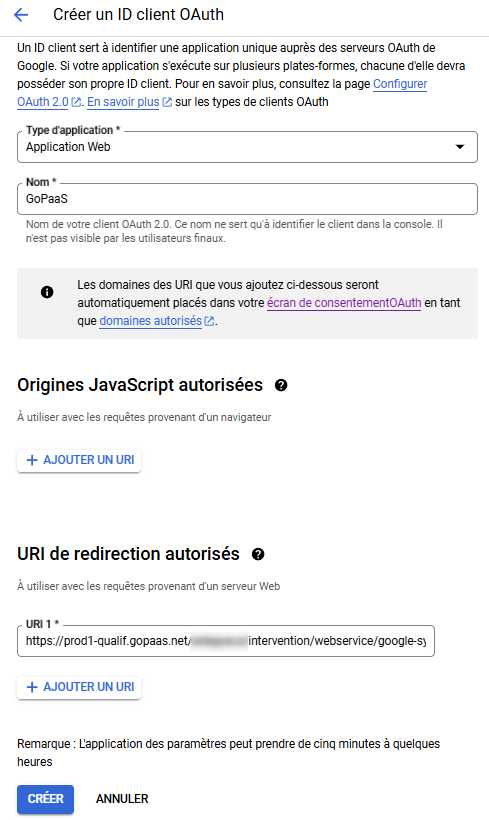

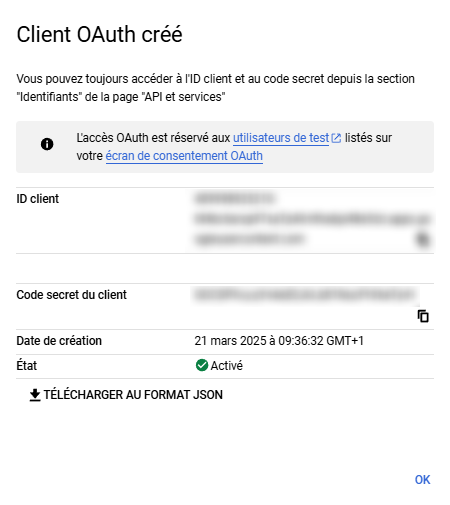

Accéder à l'onglet Clients dans le menu de gauche et cliquer sur CRÉER UN CLIENT.

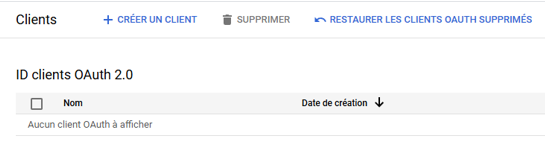

Renseigner les informations correspondantes :

- Type d'application : Application Web.

- Nom : Nom du client OAuth 2.0.

- URI de redirection autorisés : [adresse de votre application]/webservice/google-sync/getAccessToken.php.

Une fois les informations renseignées, cliquer sur le bouton CRÉER.

Récupérer l'ID client et le Code secret du client nécessaire à la configuration du GoogleSync dans GoPaaS.

Activation de l'API Google Agenda

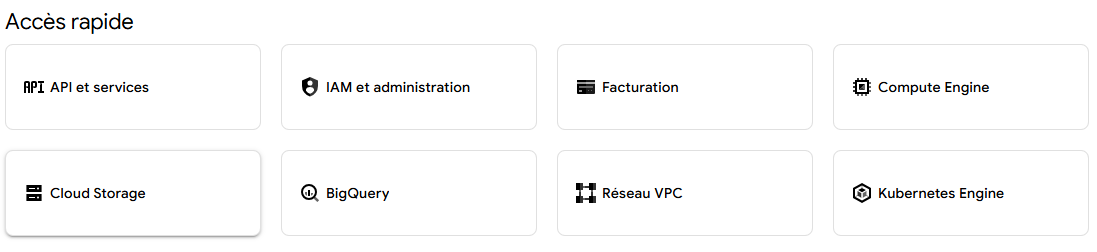

Un fois le projet créé, sélectionner le projet dans le sélecteur de projet en haut à gauche.

Accéder au menu API et services depuis la section Accès rapide.

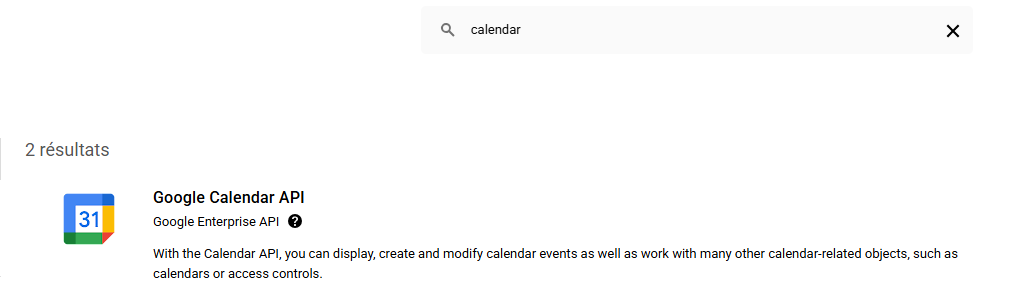

Cliquer sur le bouton Activer les apis.

Dans la barre de recherche, renseigner calendar et sélectionner Google Calendar API.

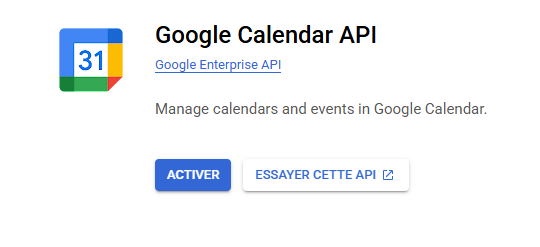

Cliquer sur le bouton ACTIVER afin d'activer l'API Google Calendar pour le projet.

Activation de l'API Google People

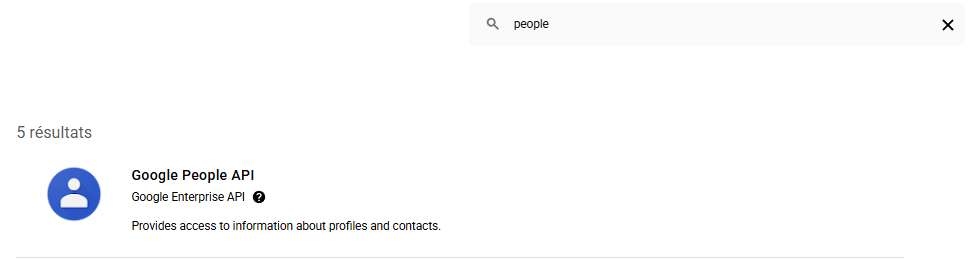

Dans la barre de recherche, renseigner people et sélectionner Google People API.

Cliquer sur le bouton ACTIVER afin d'activer l'API Google People pour le projet.

Mise en production de l'application

La dernière étape de la configuration Google consiste à mettre en production l'application pour qu'elle soit accessible à plusieurs comptes Google.

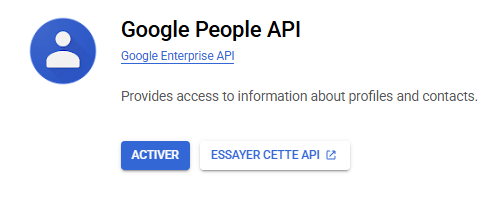

Dans la barre de recherche renseigner audience et cliquer sur Audience.

Pour terminer, cliquer sur Publier l'application afin de finaliser la mise en production de l'application.

Récupération de l'ID de l'agenda Google

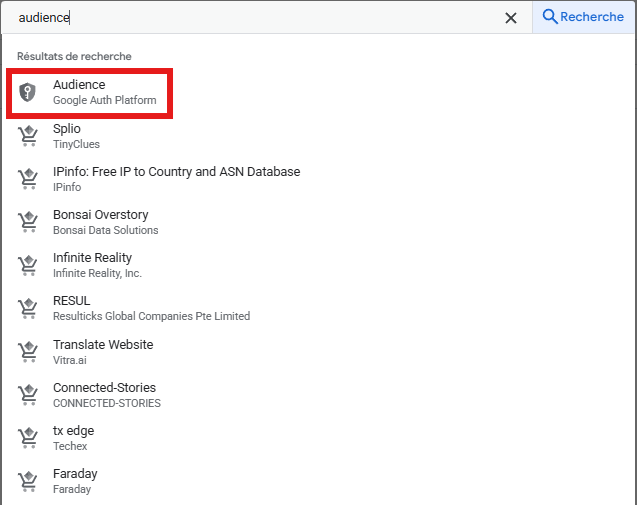

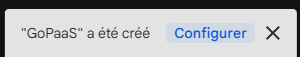

Accéder à Google Agenda puis cliquer sur le bouton + à côté de la section Autres agendas et sélectionner Créer un agenda.

Renseigner le nom de votre agenda et cliquer sur le bouton Créer l'agenda.

Cliquer sur le bouton Configurer de la pop-up apparue en bas de page à la fin de la création de l'agenda.

Récupérer l'ID de l'agenda en accédant à la section Intégrer l'agenda.

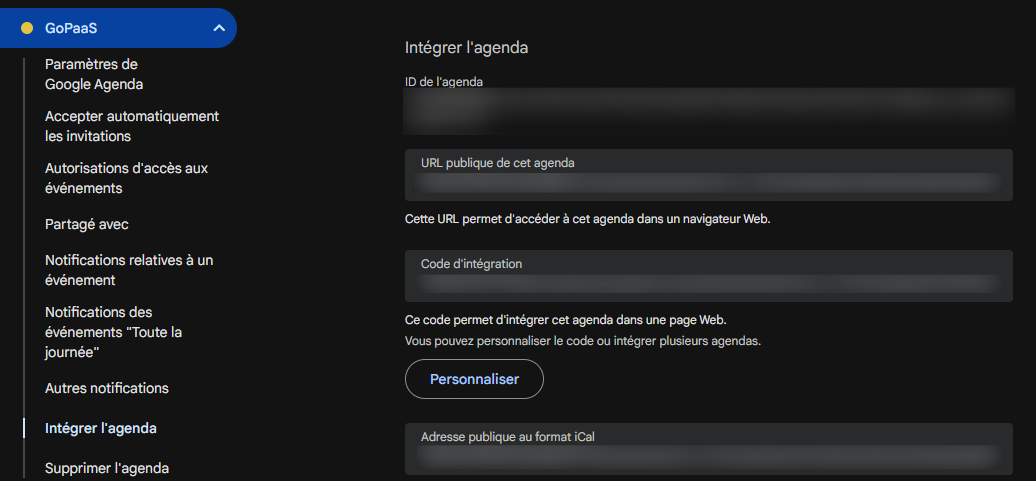

Récupération de l'ID du libellé des contacts Google

Accéder à Google Contacts, cliquer sur le bouton + à côté de la section Libellés, entrer le libellé et cliquer sur Enregistrer.

Sélectionner le nouveau libellé créé et récupérer l'ID présent dans l'url.

Configuration de la synchronisation de l'agenda GoPaaS vers Google

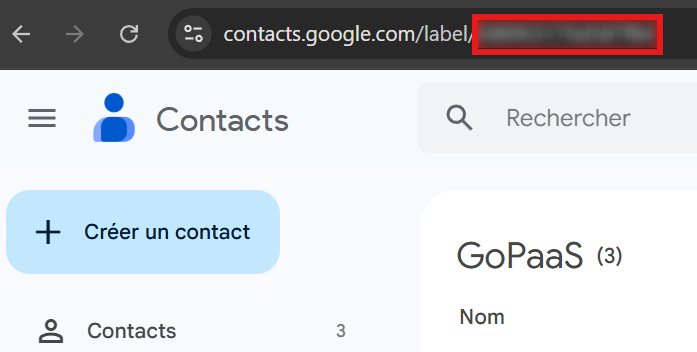

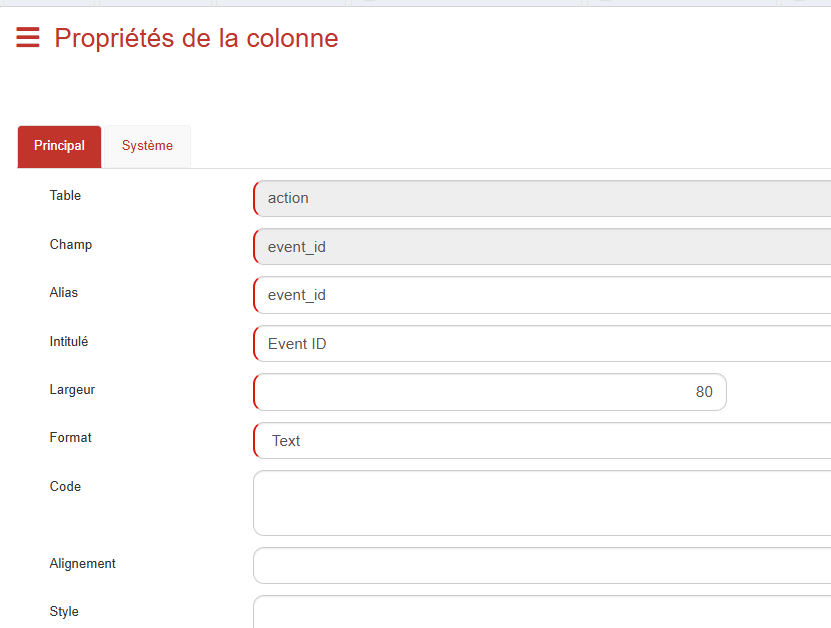

Créer le champ Event ID dans la table Action.

Créer une vue Tableau de la table Action nommée Google Agenda Synchronisation avec les colonnes suivantes :

- Objet

- Heure début

- Heure fin

- Date début

- Date fin

- Event ID

- Détails

- Nom

- Type

- Statut

- Utilisateur

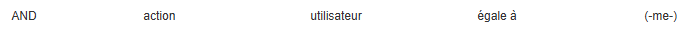

Dans la section Conditions des propriétés de la vue Ajouter la condition utilisateur égal à (-me-).

Enregistrer la vue.

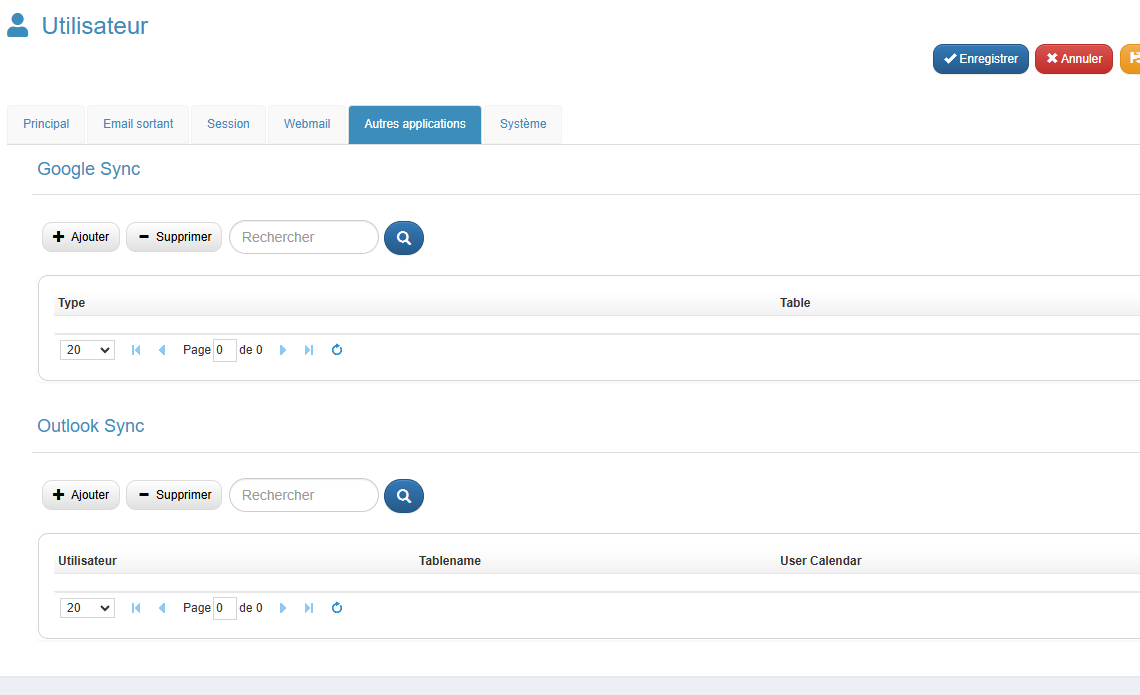

Accéder aux paramètres de votre profil en haut à droite en cliquant sur Mon profil.

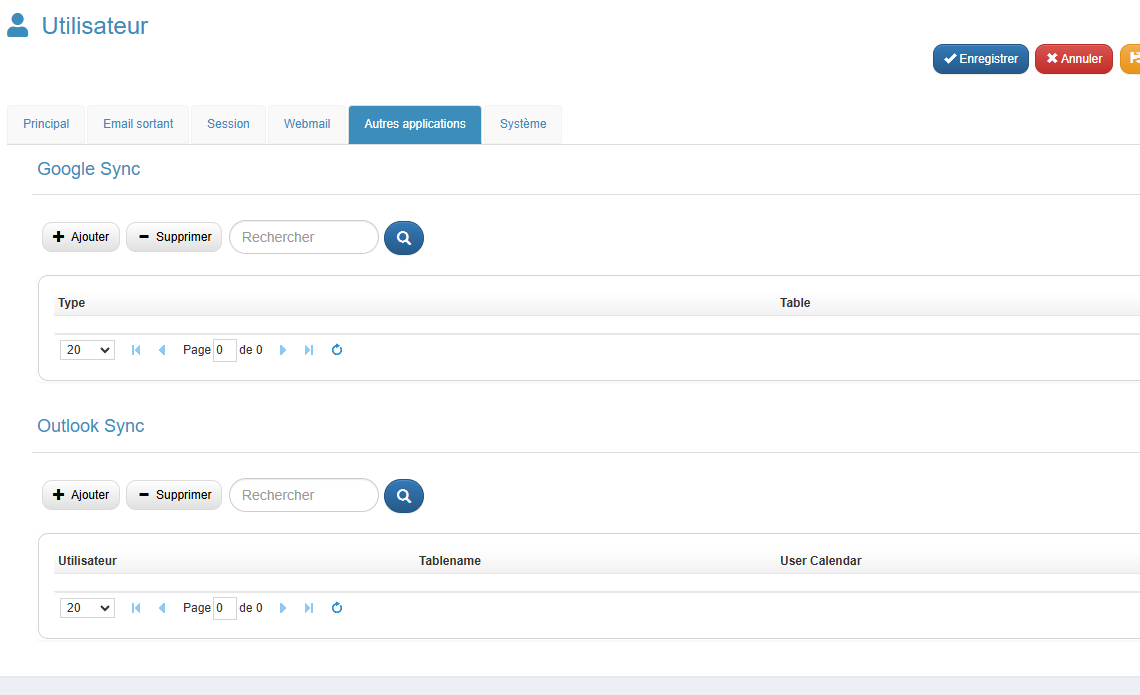

Accéder à l'onglet Autres applications et cliquer sur le bouton Ajouter dans la section GoogleSync.

Renseigner les valeurs suivantes dans les différents champs :

- ID client : L'ID client récupéré auparavant

- Code secret du client : Le code secret du client récupéré auparavant

- Type : Calendar

- Calendar Name : L'ID de l'agenda récupéré auparavant

- User calendar field : Le champ utilisateur de la vue Google Agenda Synchronisation

- Tablename : action

- Vue : Vue Google Agenda Synchronisation

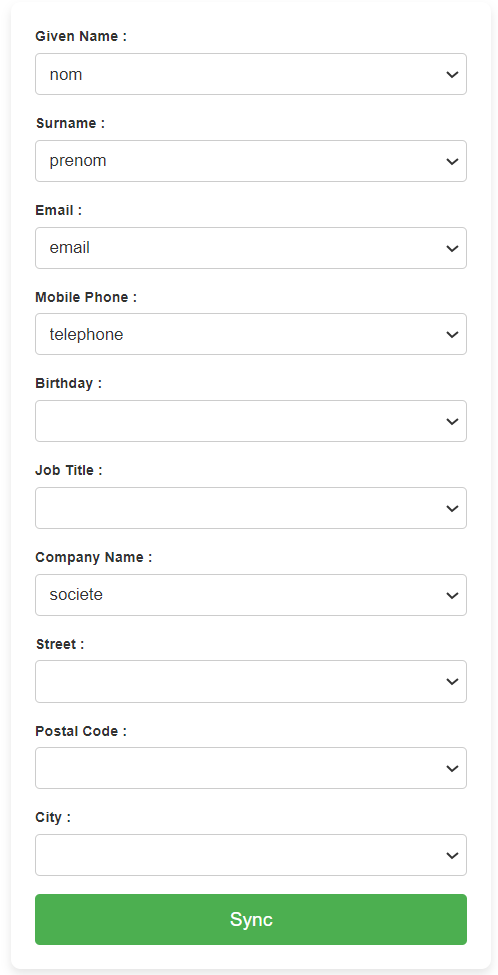

Pour renseigner le champ Map cliquer sur le bouton Paramétrage Synchronisation et renseigner les champs correspondants dans le formulaire et cliquer sur Sync.

Enregistrer votre configuration GoogleSync ainsi que votre profil.

Configuration de la synchronisation des contacts GoPaaS vers Google

Créer une vue Tableau de la table Contact nommée Google Contact Synchonisation avec les colonnes suivantes :

- Nom

- Prénom

- Civilité

- Raison sociale de l'organisation

- Adresse

- CP

- Ville

- Telephone

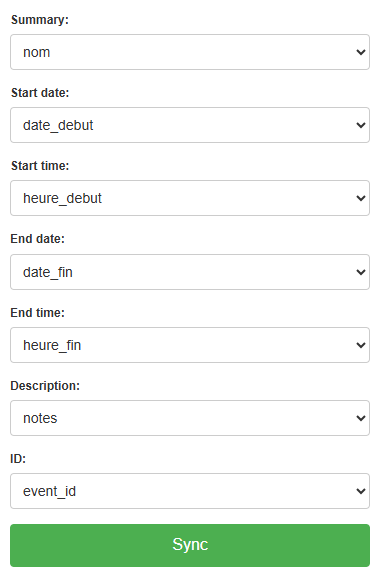

Dans la section Conditions des propriétés de la vue Ajouter la condition utilisateur égal à (-me-).

Enregistrer la vue.

Accéder aux paramètres de votre profil en haut à droite en cliquant sur Mon profil.

Accéder à l'onglet Autres applications et cliquer sur le bouton Ajouter dans la section GoogleSync.

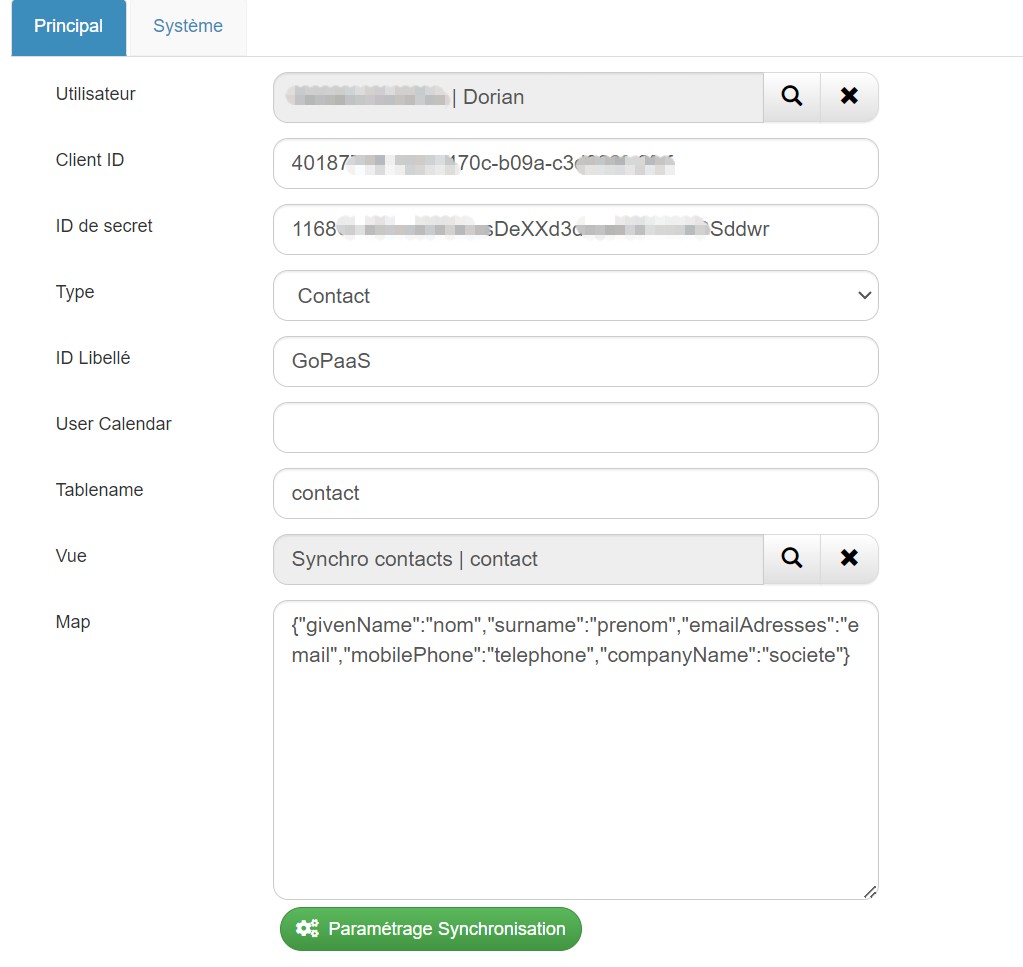

Renseigner les valeurs suivantes dans les différents champs :

- ID client : L'ID client récupéré auparavant

- Code secret du client : Le code secret du client récupéré auparavant

- Type : Contact

- ID Libellé : L'ID du libellé contact récupéré auparavant

- Tablename : contact

- Vue : Vue Google Contact Synchronisation

Pour renseigner le champ Map cliquer sur le bouton Paramétrage Synchronisation et renseigner les champs correspondants dans le formulaire et cliquer sur Sync.

Enregistrer votre configuration GoogleSync ainsi que votre profil.

Conclusion

La configuration du Google Sync est terminée, afin de pouvoir l'utiliser, l'utilisateur doit se déconnecter de l'application et se reconnecter puis cliquer sur le bouton google en haut à droite afin d'accéder à la page de synchronisation.

SSO Google

Comment configurer le SSO Google ?Pré-requis

- Un compte Google avec accès à Google Cloud Console et identifiant pour obtenir un client ID et un client Secret.

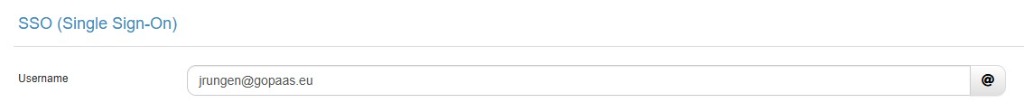

- Renseigner l'email SSO de l'utilisateur dans sa fiche, section SSO (Single Sign-On)

Configuration de Google

Accéder à l'URL suivante : Google Cloud Console et se connecter à un compte Google.

Ouvrir le sélecteur de projet en cliquant sur le bouton en haut à gauche (ici, Sélectionnez un projet).

Accéder au formulaire de création de projet en cliquant sur Nouveau projet.

Renseigner les informations nécessaires à la création du projet et cliquer sur Créer.

Récupération de l'ID client et du Code secret du client

Dans le menu de gauche sélectionner API et services et cliquer sur identifiants.

Cliquer sur le bouton Configurer l'écran de consentement.

Renseigner le nom de votre application ainsi qu'une adresse e-mail d'assistance utilisateur.

Sélectionner Externe pour la partie concernant la cible.

Renseigner une adresse e-mail.

Accepter les conditions et cliquer sur le bouton CRÉER.

Maintenant que la configuration de l'écran de consentement est terminée nous allons créer un ID clients OAuth 2.0.

Accéder à l'onglet Clients dans le menu de gauche et cliquer sur CRÉER UN CLIENT.

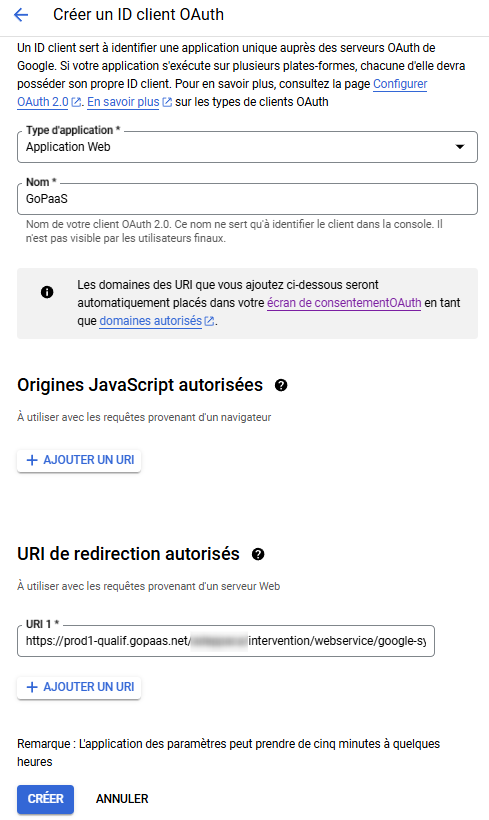

Renseigner les informations correspondantes :

- Type d'application : Application Web.

- Nom : Nom du client OAuth 2.0.

- URI de redirection autorisés : [adresse de votre application]/webservice/sso/connect.php.

Une fois les informations renseignées, cliquer sur le bouton CRÉER.

Récupérer l'ID client et le Code secret du client nécessaire à la configuration du Google Sync dans GoPaaS.

Configuration sur GoPaaS

- Ouvrir la fiche configuration

- Dans la section SSO (Single Sign-On), Activer SSO

- Renseigner la configuration, avec les éléments suivant :

| Clé | Valeur |

|---|---|

| oauth2_url | https://accounts.google.com/o/oauth2/v2/auth |

| scope | |

| redirect_uri | https://{{APPLICATION_URL}}/webservice/sso/connect.php |

| response_type | code |

| client_id | xxxxxxxxxxxxxxxxxxxx |

| client_secret | xxxxxxxxxxxxxxxxxxxx |

| token_endpoint | https://oauth2.googleapis.com/token |

| userinfo_endpoint | https://openidconnect.googleapis.com/v1/userinfo |

- Exemple

{

"oauth2_url": "https://accounts.google.com/o/oauth2/v2/auth",

"scope": "email",

"redirect_uri": "https://{{APPLICATION_URL}}webservice/sso/connect.php",

"response_type": "code",

"client_id": "xxxxxxxxxxxxxxxxxxxx" ,

"client_secret": "xxxxxxxxxxxxxxxxxxxx",

"token_endpoint": "https://oauth2.googleapis.com/token",

"userinfo_endpoint": "https://openidconnect.googleapis.com/v1/userinfo"

}Outlook Sync

Comment synchroniser les contacts et calendrier Outlook 365 avec GoPaaS ?Pré-requis :

- Posséder un compte Microsoft

- Inscrire l'application sur le portail Microsoft Entra

- Configurer la fiche de synchronisation Outlook sur GoPaaS

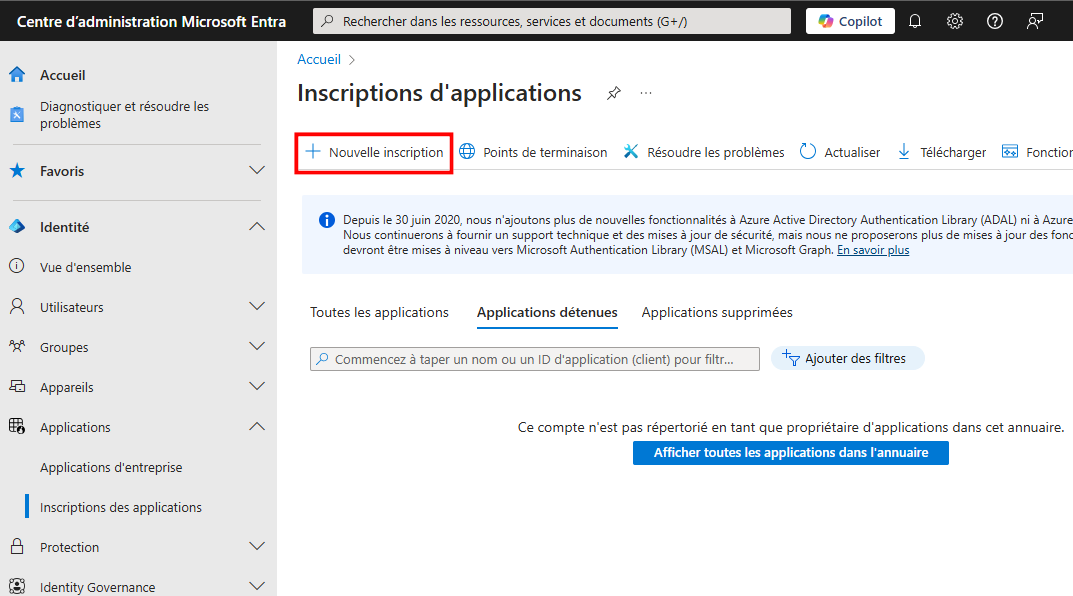

Inscription de l'application sur Entra

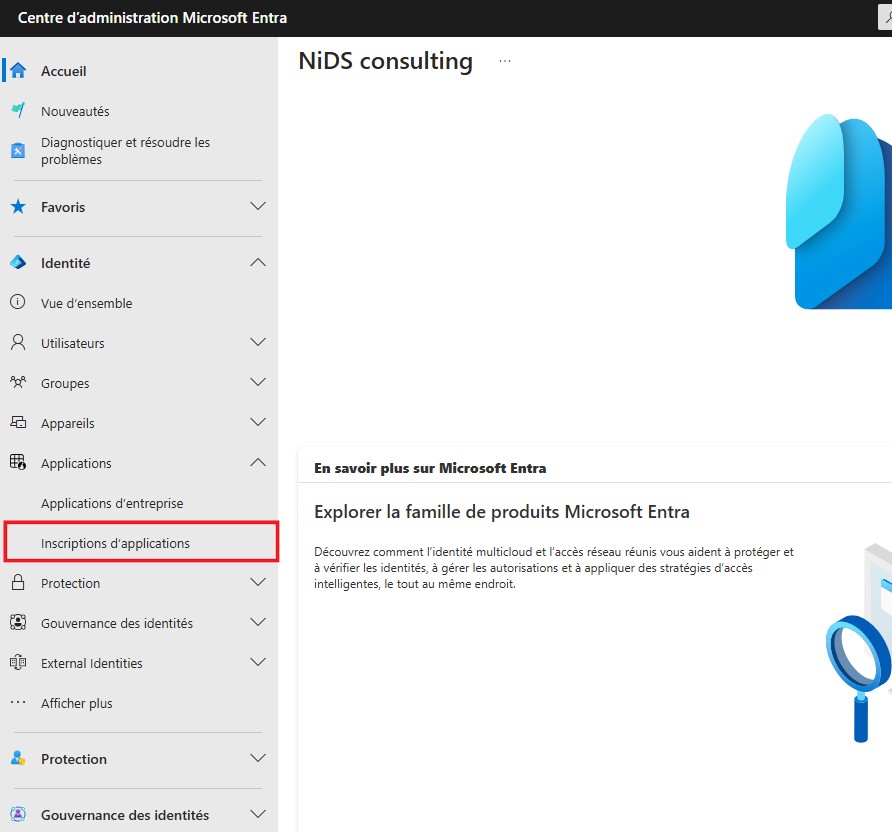

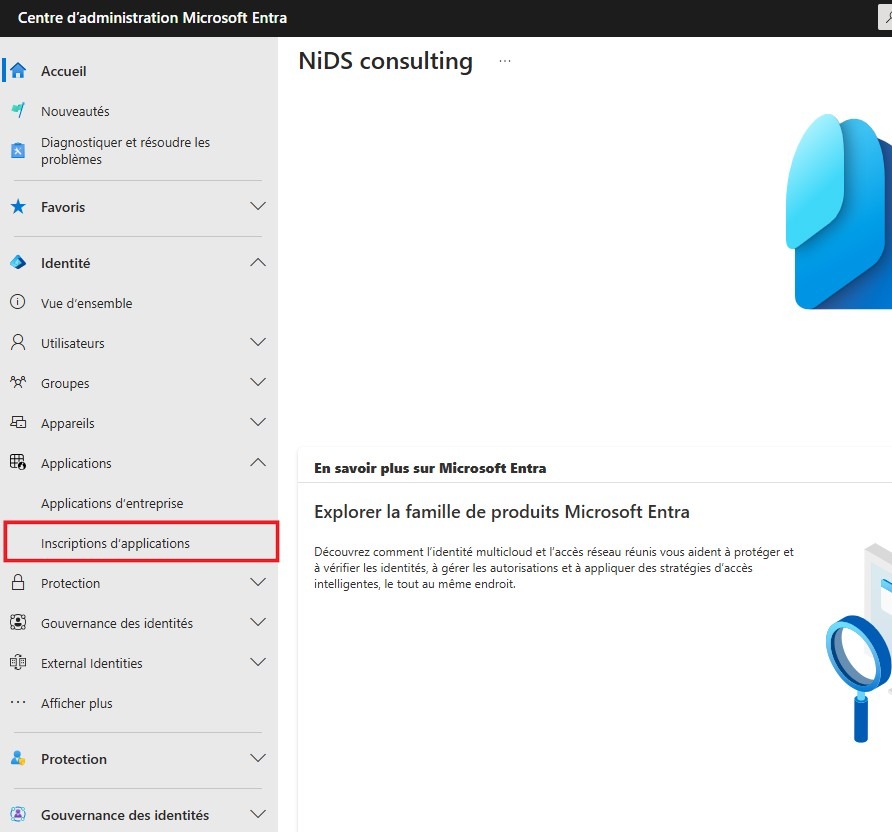

Se rendre sur la page d'accueil du portail Entra (https://entra.microsoft.com/), puis cliquer sur Inscriptions d'application :

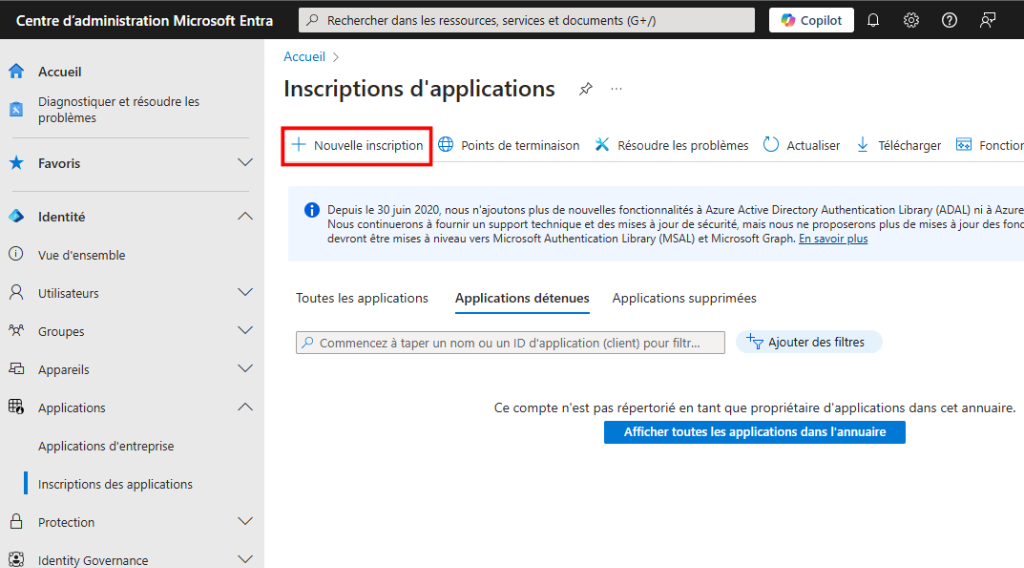

Cliquer ensuite sur Nouvelle inscription

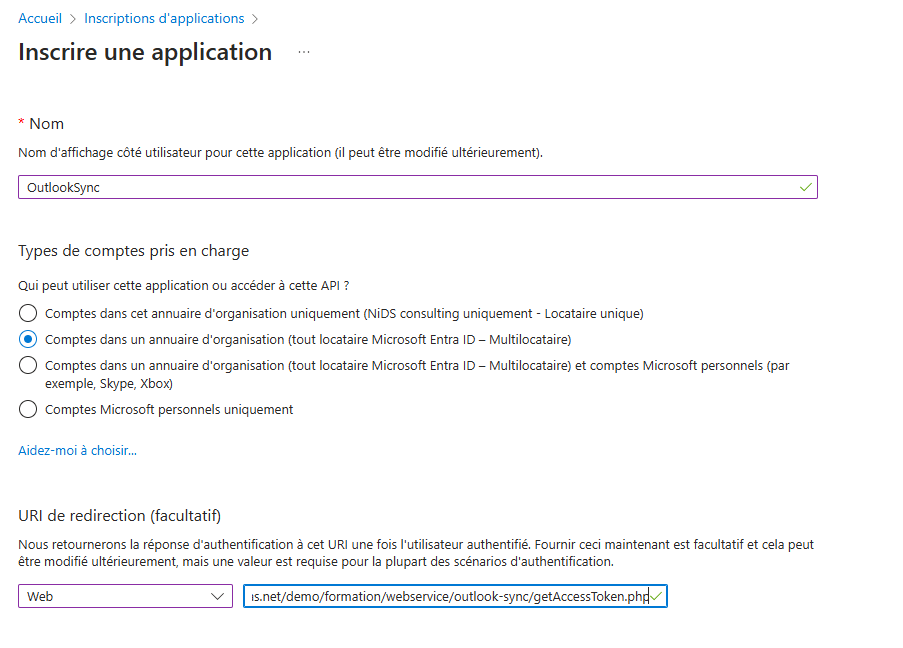

- Choisir un nom, ici OutlookSync.

- Dans Type de comptes pris en charge, sélectionner Comptes dans un annuaire d'organisation (tout locataire Microsoft Entra ID - Multilocataire).

- Paramétrer l'URI de redirection en sélectionnait dans la liste Web et en inscrivant l'URI de redirection : urlgopaas/webservice/outlook-sync/getAccessToken.php. Ici https://nids-qualif.gopaas.net/crm/webservice/outlook-sync/getAccessToken.php.

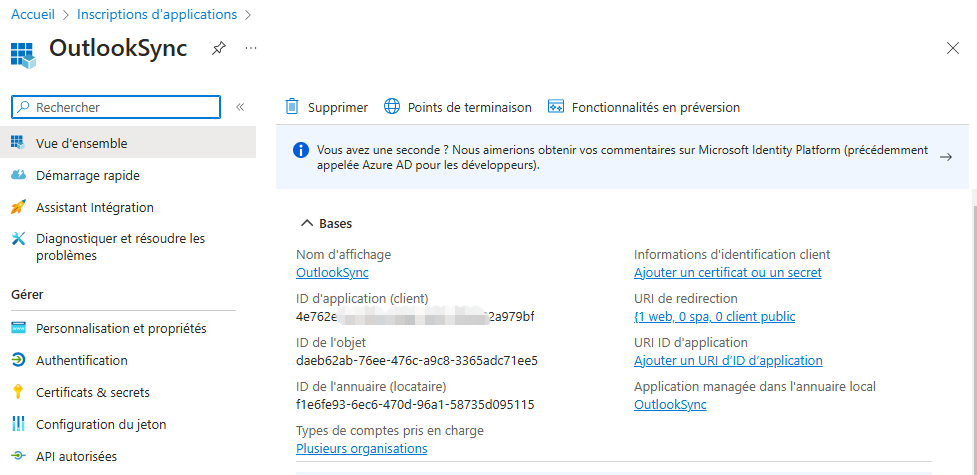

En arrivant sur la vue d'ensemble de l'application inscrite, récupérer l'ID d'application client qui sera utile plus tard:

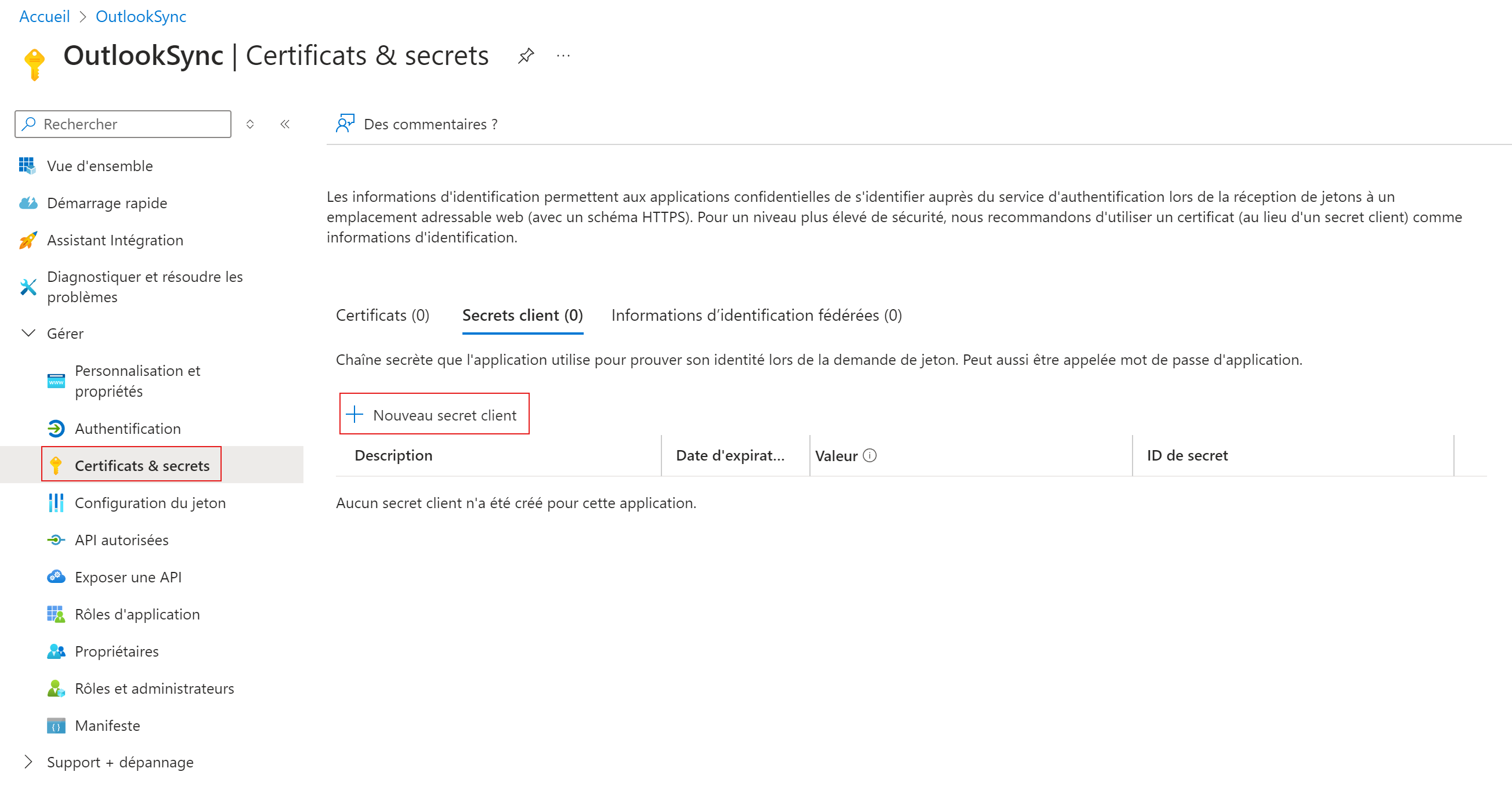

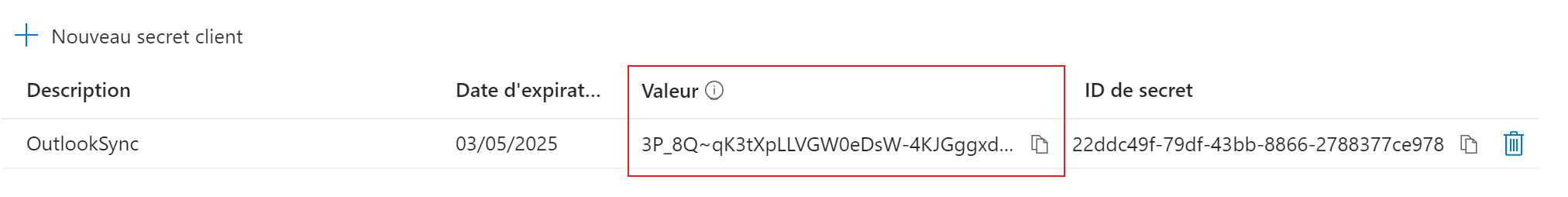

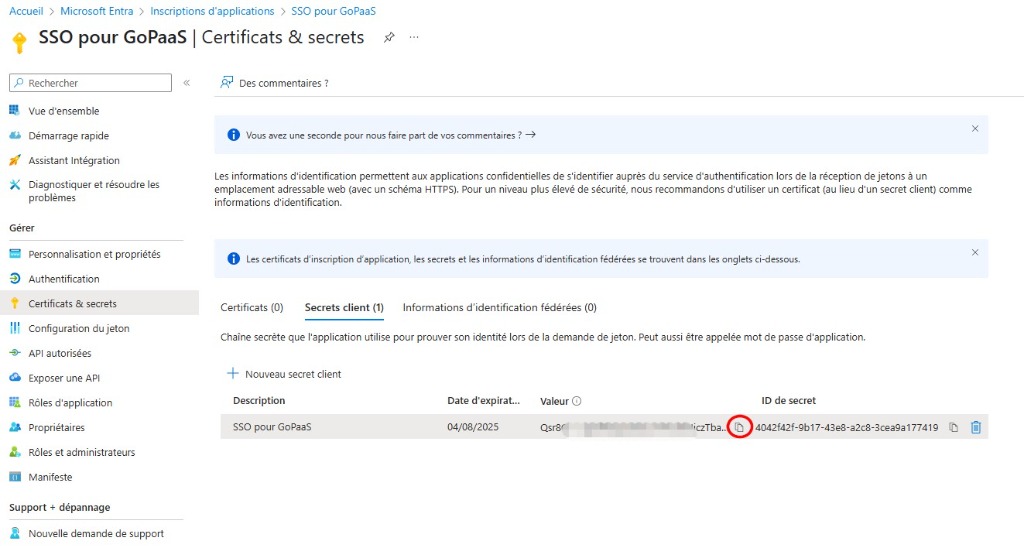

Se rendre dans le menu Certificats & secrets puis cliquer sur Nouveau secret client :

Entrer une description dans le volet qui s'ouvre à droite puis cliquer sur Ajouter.

Un nouveau secret client est créé. Comme pour l'ID d'application client, récupérer la valeur généré et non l'ID de secret :

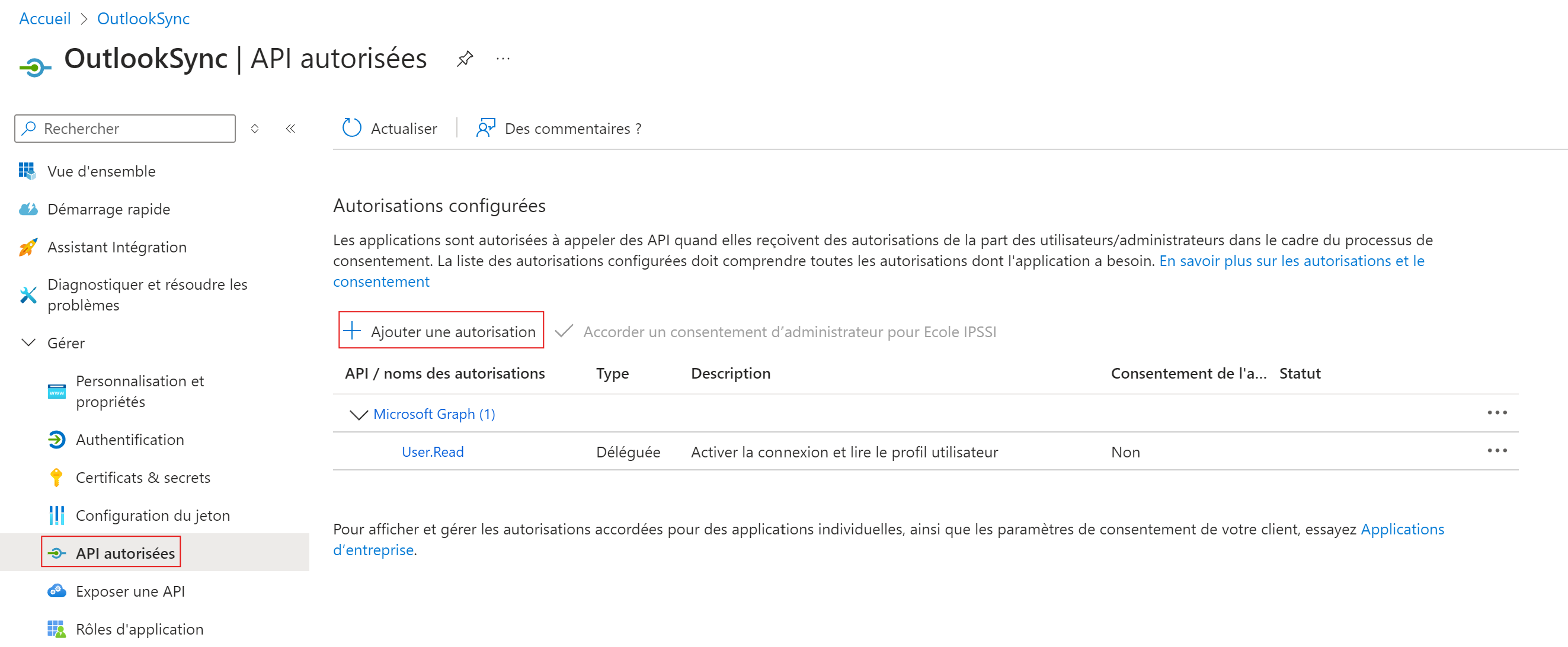

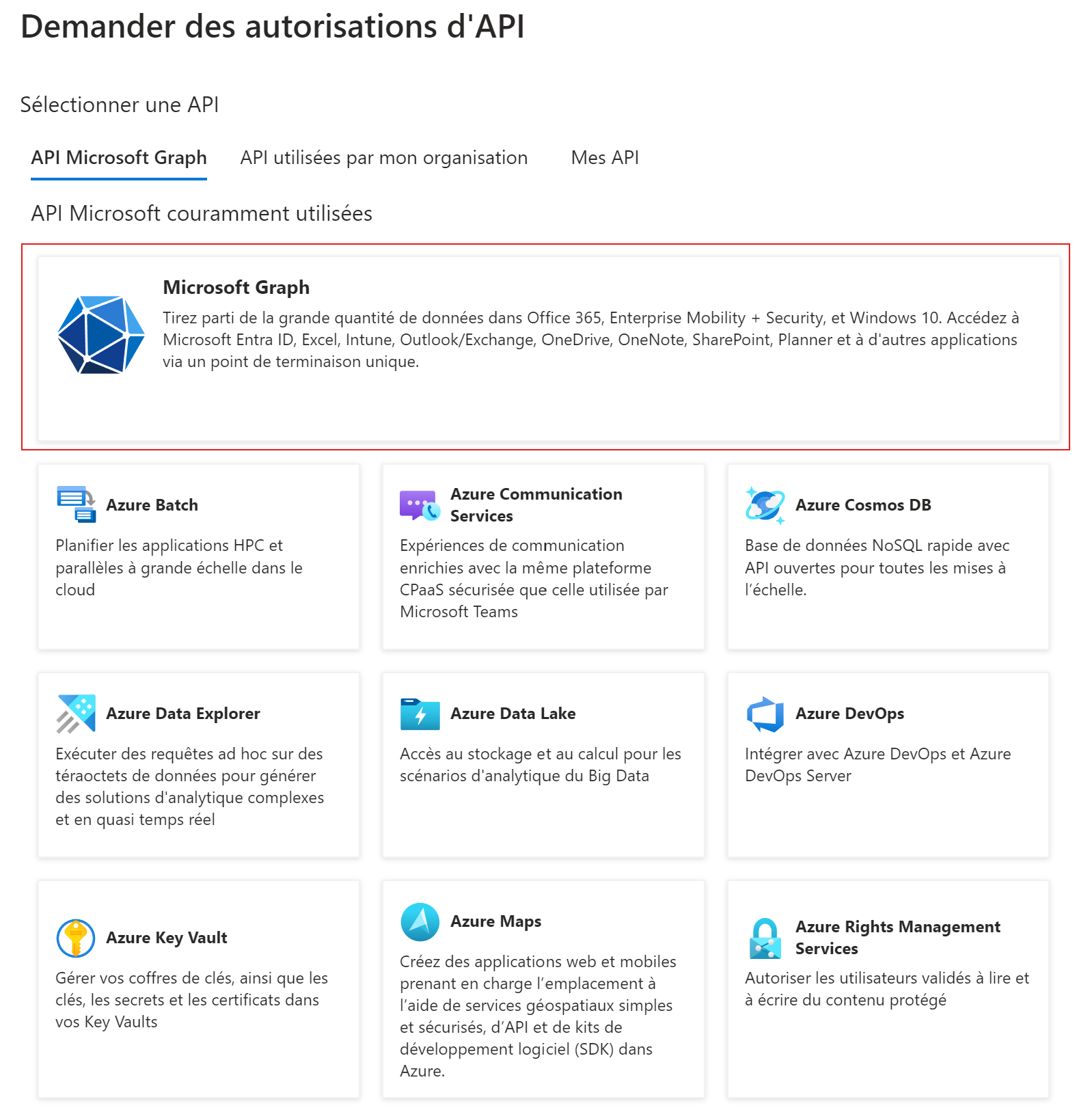

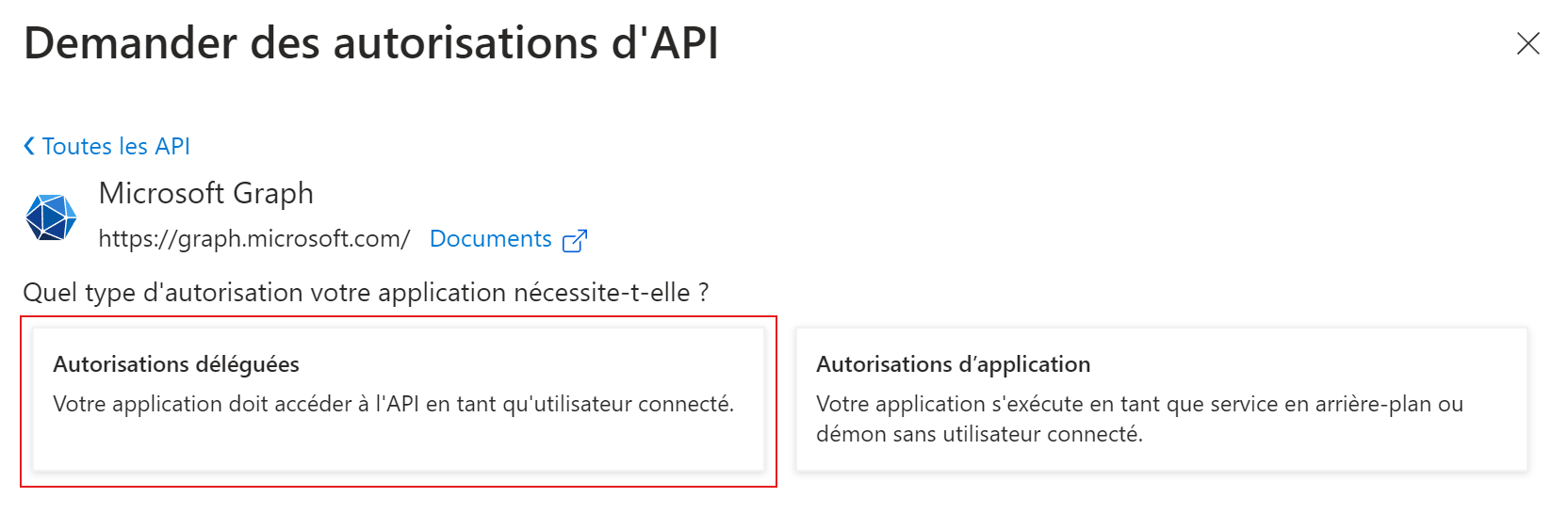

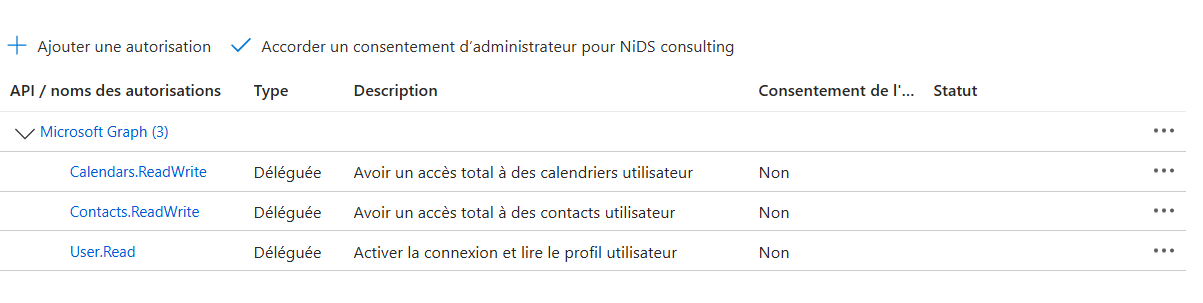

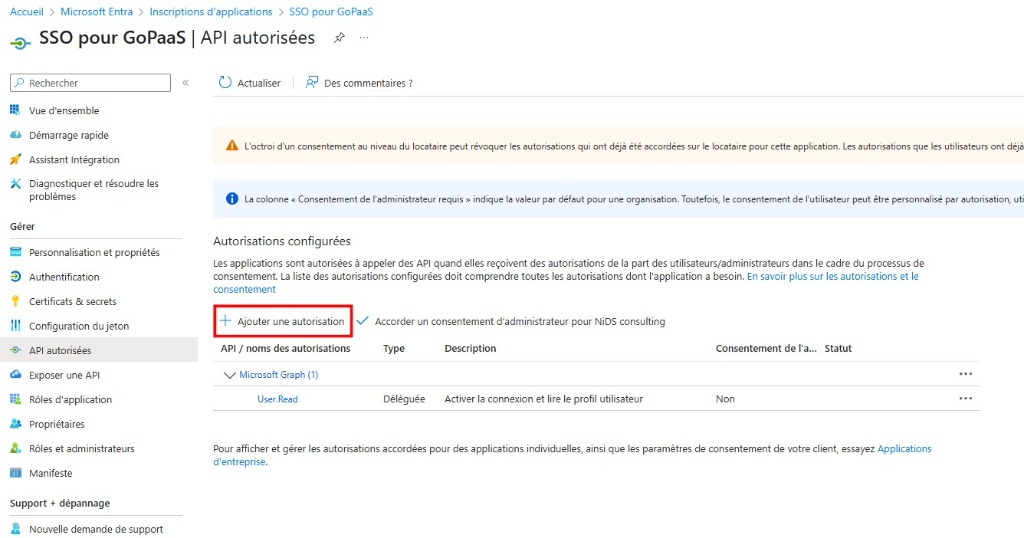

La dernière étape de cette configuration consiste à ajouter les différentes autorisations d'accès aux données utilisateurs afin de synchroniser les contacts et / ou le calendrier GoPaaS - Outlook. Pour cela, il faut se rendre dans le menu API autorisées cliquer sur Ajouter une autorisation :

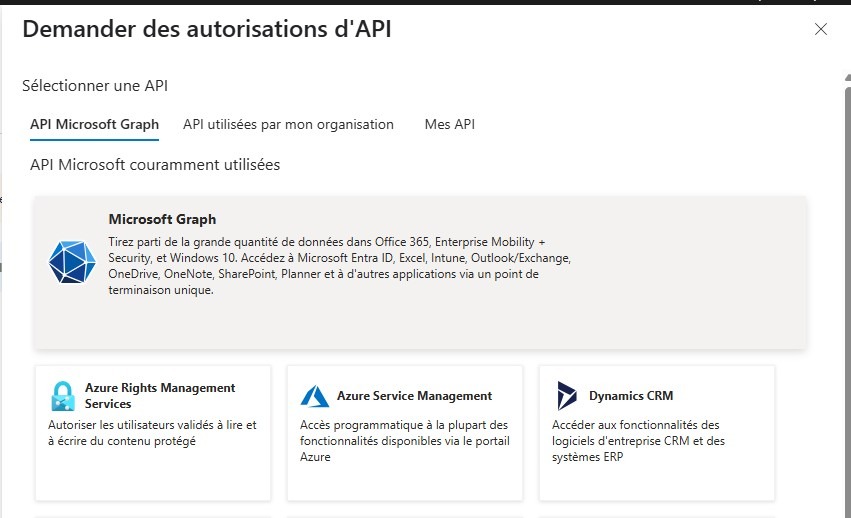

Un volet apparait sur la droite de l'écran.

Sélectionner Microsoft Graph :

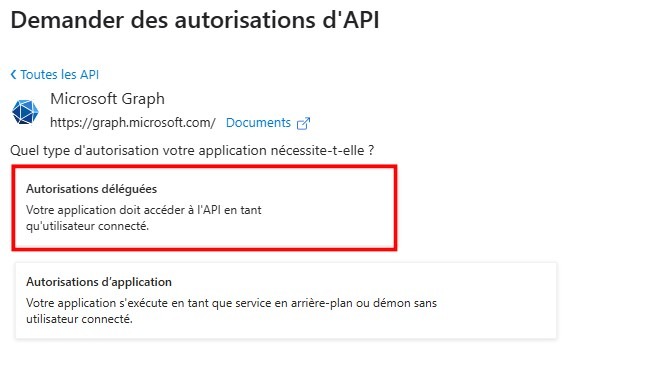

Puis Autorisations déléguées :

En utilisant la barre de recherche, ajouter les autorisations suivantes :

- Rechercher Calendars.ReadWrite puis le valider avec le bouton Ajouter des autorisations.

- Rechercher Contacts.ReadWrite puis le valider avec le bouton Ajouter des autorisations.

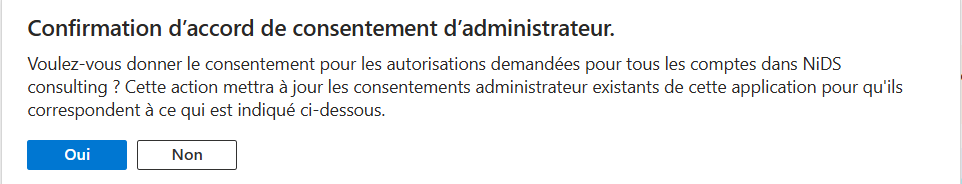

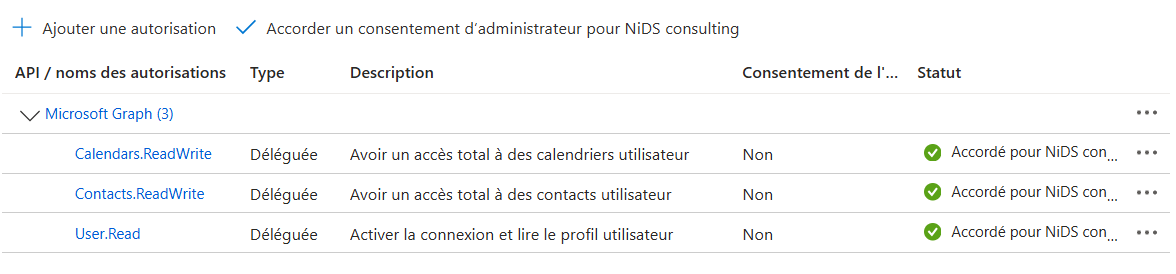

- Cliquer sur Accorder un consentement d'administrateur pour [Nom de la Société]

- Sur la popup confirmer Oui

- les statuts se mettront à jour

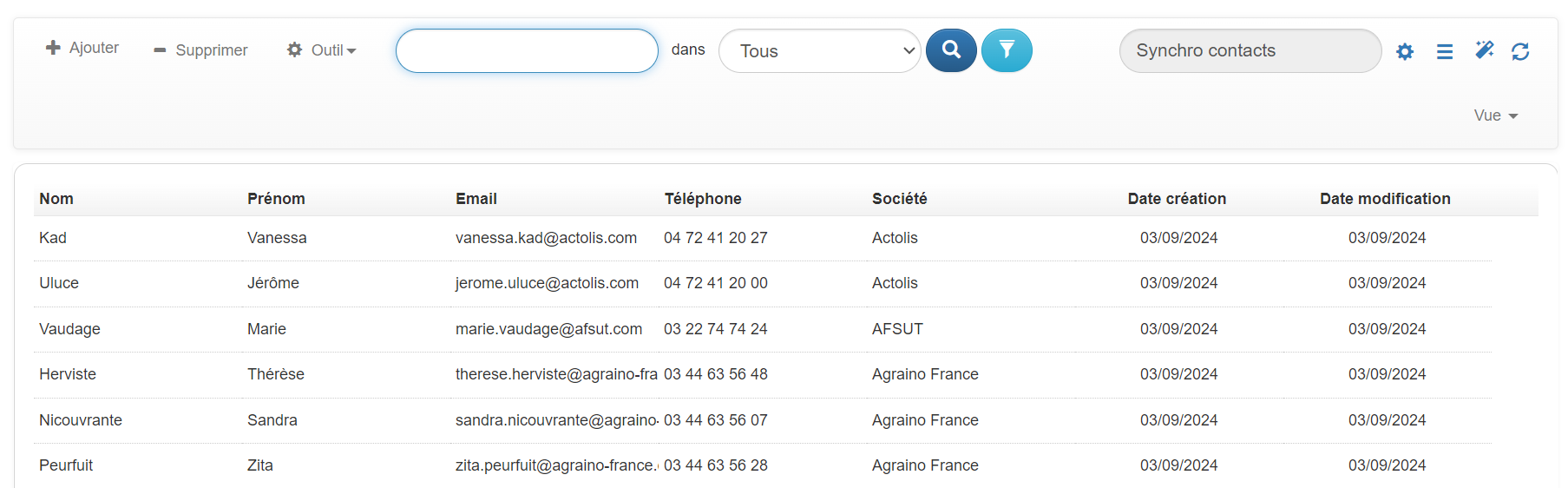

Configurer la synchronisation des contacts GoPaaS vers Outlook

Créer une vue des Contacts à synchroniser

Créer une vue avec les colonnes suivante :

| Colonne | Description |

|---|---|

| Date création | Obligatoire |

| Date modification | Obligatoire |

| Prénom | Obligatoire |

| Nom | Obligatoire |

| Téléphone | |

| Date de naissance | Optionnel |

| Société | Optionnel |

| Fonction | Optionnel |

| Rue | Optionnel |

| Code postale | Optionnel |

| Ville | Optionnel |

Appliquer les conditions nécessaires sur la vue

Se rendre sur la fiche Utilisateur, onglet Autres applications et Section OutlookSync.

Ajouter une fiche de paramétrage pour la synchronisation des contacts.

| Champ | Description |

|---|---|

| Client ID | Correspond à l'ID d'application (client) de Microsoft Entra |

| ID de secret | Correspond à la Valeur du secrect client de Microsoft Entra |

| Type | Contact |

| ID Libellé | Nom du dossier Contact qui sera créé sur Outlook, exemple : GoPaaS |

| TableName | Nom de la table qui contient les contacts |

| Vue | Vue des contacts à synchroniser |

| map | json pour la correspondance des champs GoPaaS <> Outlook |

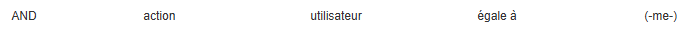

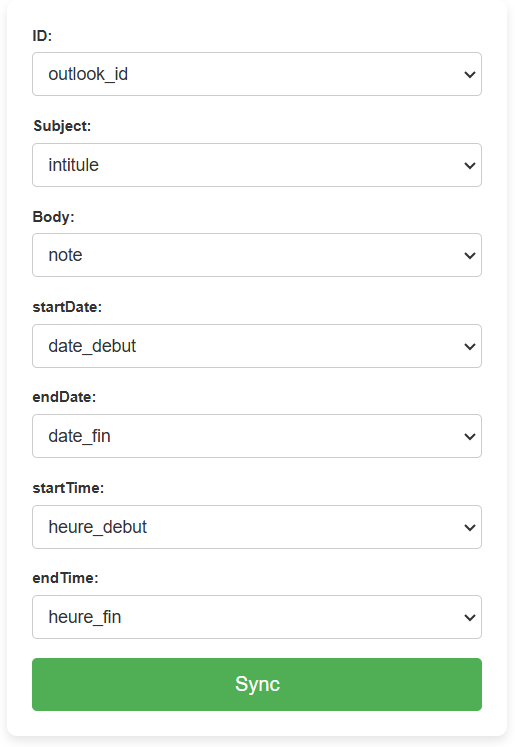

- Pour le champ map utiliser le bouton Paramétrage synchronisation.

Faire correspondre les champs dans ce formulaire et cliquer sur Sync, et enregistrer la fiche GoPaaS.

Configurer la synchronisation de l'agenda GoPaaS vers Outlook

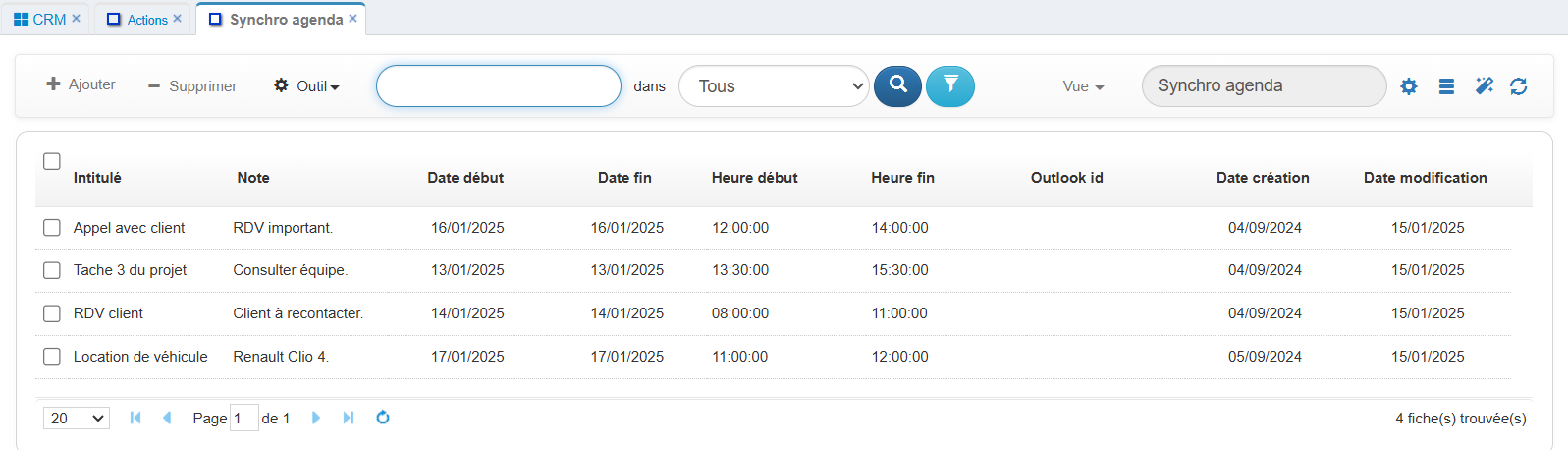

Créer une vue des Agendas à synchroniser

Créer une vue avec les colonnes suivante :

| Colonne | Description |

|---|---|

| Date modification | Obligatoire |

| Heure modification | Obligatoire |

| Outlook id | Obligatoire est un identifiant unique récupéré d'outlook |

| Sujet | Intitulé du RDV |

| Description | Optionnel Note du RDV |

| Date début | Obligatoire |

| Date fin | Obligatoire |

| Heure début | Obligatoire |

| Heure fin | Obligatoire |

Appliquer une condition pour limiter les fiches à synchroniser exemple : datant de 2 mois à 1 an.

Se rendre sur la fiche Utilisateur, onglet Autres applications et Section OutlookSync.

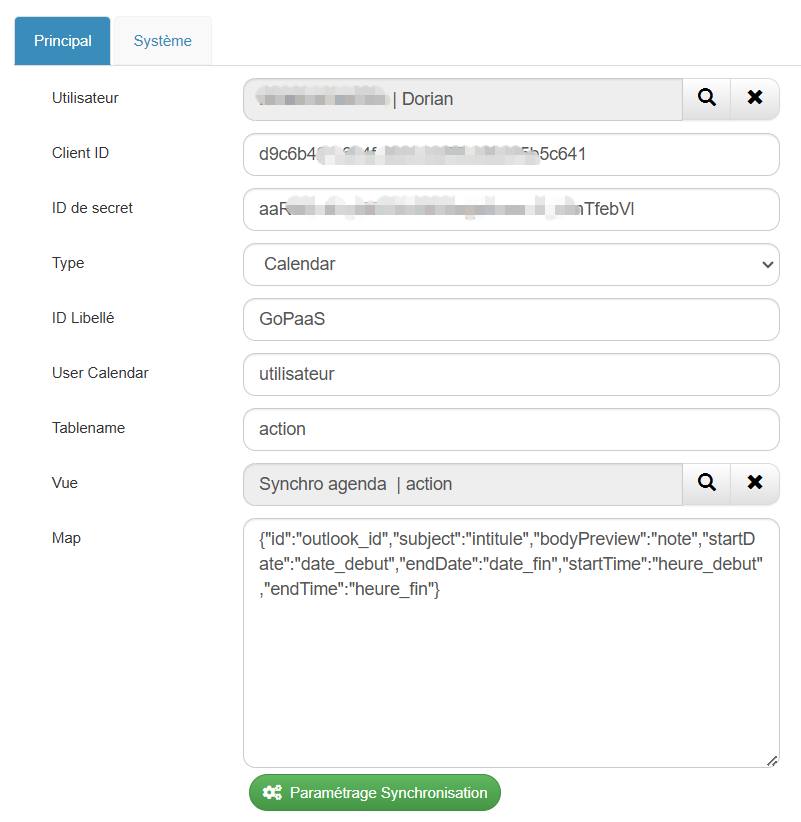

Ajouter une fiche de paramétrage pour la synchronisation des Agendas.

| Champ | Description |

|---|---|

| Client ID | Correspond à l'ID d'application (client) de Microsoft Entra |

| ID de secret | Correspond à la Valeur du secrect client de Microsoft Entra |

| Type | Calendar |

| TableName | Nom de la table qui contient les fiches Agenda à synchroniser |

| User Calendar | Permet lors de la synchro vesr GoPaaS de connecter l'utilisateur |

| Vue | Vue des Agendas à synchroniser |

| map | json pour la correspondance des champs GoPaaS <> Outlook |

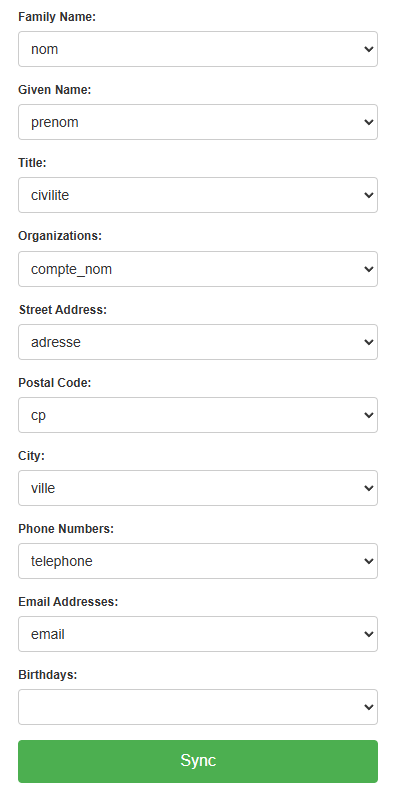

- Pour le champ map utiliser le bouton Paramétrage synchronisation.

Faire correspondre les champs dans ce formulaire et cliquer sur Sync, et enregistrer la fiche GoPaaS.

Lancer la synchronisation GoPaaS vers Outlook

Se déconnecter puis reconnecter à GoPaaS, et cliquer sur l'icone Outlook.

Une nouvelle page s'ouvre. Si vous n'êtes pas déjà connecté, une page d'authentification pour votre compte Microsoft s'affichera. Connectez-vous pour continuer la procédure.

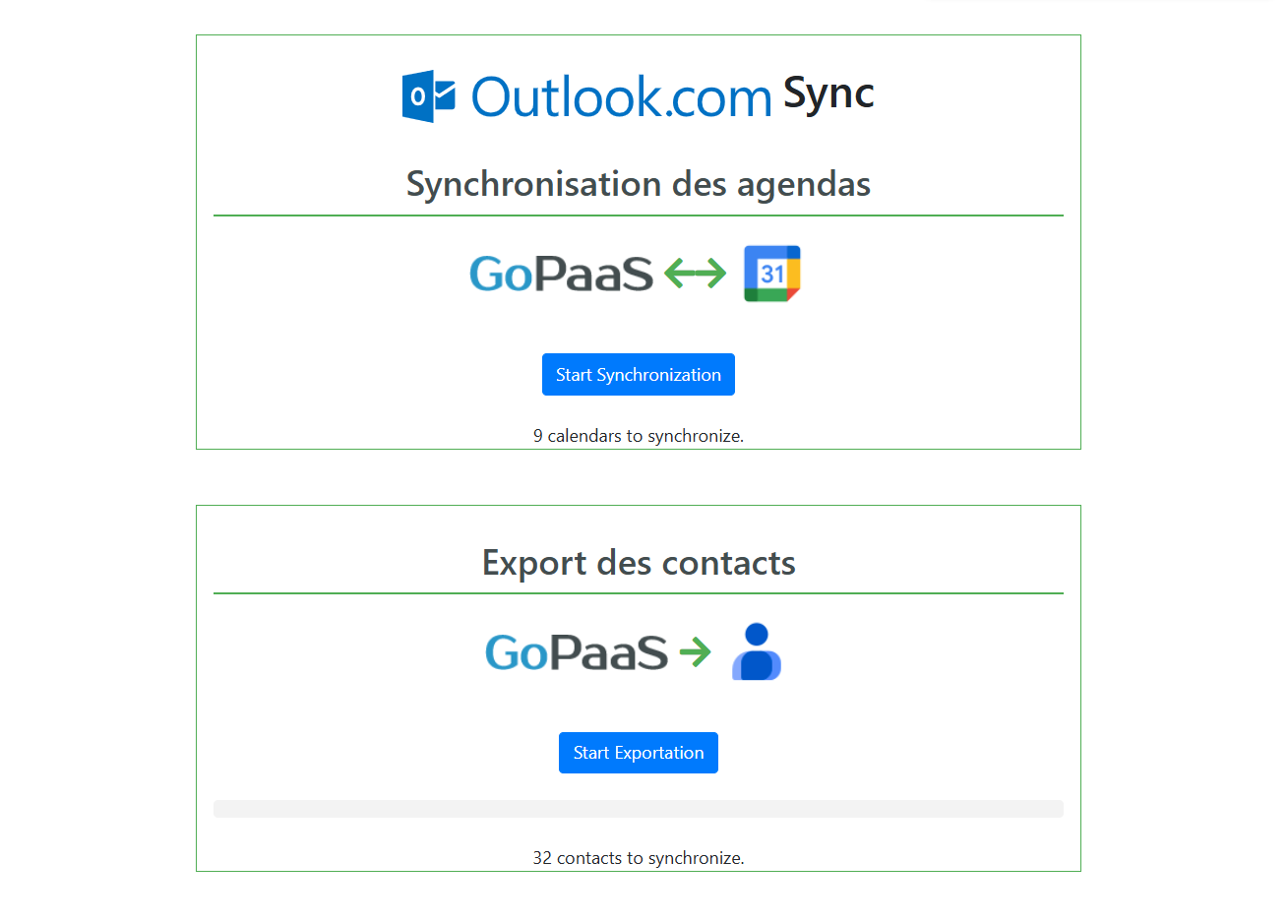

Une fois authentifié la page de synchronisation apparait.

Cliquer maintenant sur Start Synchronization pour synchroniser les RDV et Start Exportation pour les contacts.

SSO Microsoft

Comment configurer le SSO Microsoft ?Pré-requis :

- GoPaaS en version 3.5.5

- Posséder un compte Microsoft

- Inscrire l'application sur le portail Microsoft Entra

- Mettre à jour la configuration SSO sur GoPaaS

Configuration de Microsoft

Accéder à l'URL suivante : Microsoft Entra et se connecter à un compte Microsoft.

Depuis le menu, se rendre dans Applications => Applications d'entreprise

Cliquer ensuite sur Nouvelle inscription

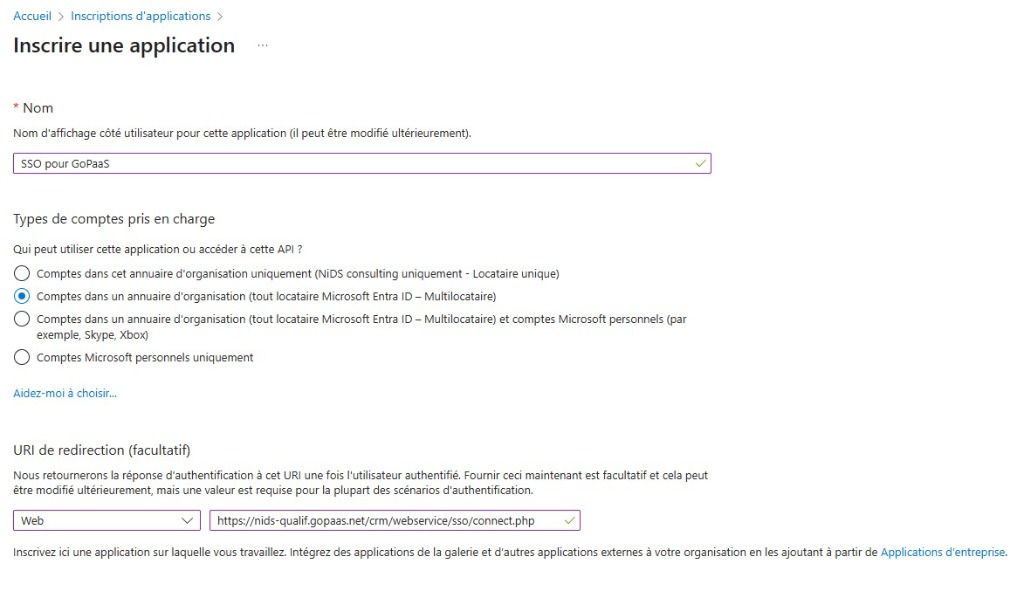

- Choisir un nom, ici SSO pour GoPaaS.

- Dans Type de comptes pris en charge, sélectionner Comptes dans un annuaire d'organisation (tout locataire Microsoft Entra ID - Multilocataire).

- Paramétrer l'URI de redirection en sélectionnait dans la liste Web et en inscrivant l'URI de redirection : urlgopaas/webservice/sso/connect.php. Ici https://nids-qualif.gopaas.net/crm/webservice/sso/connect.php.

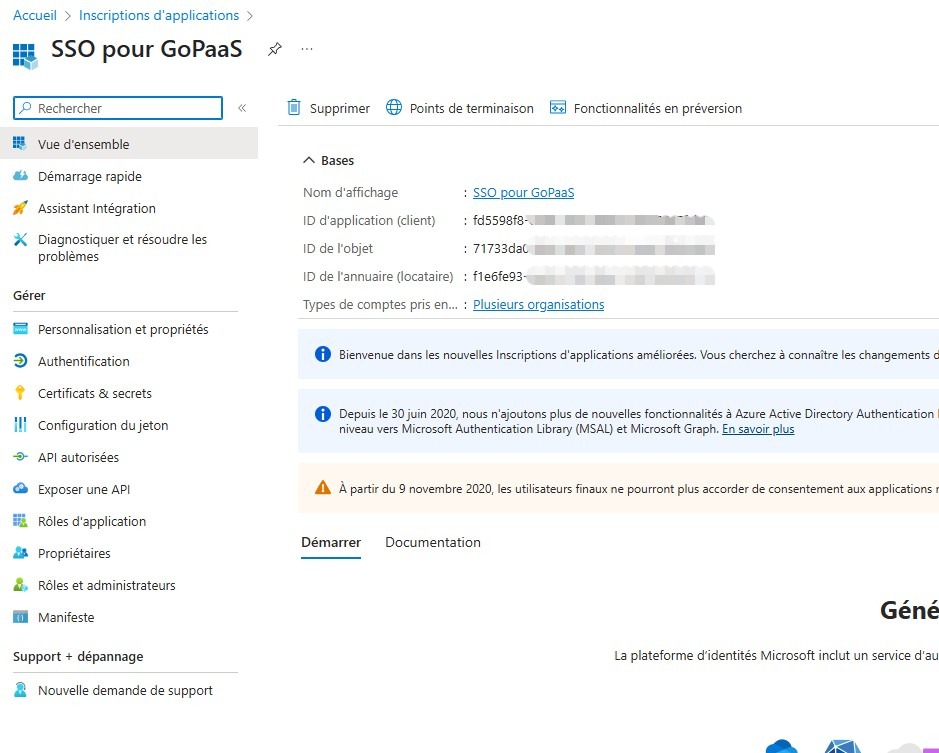

En arrivant sur la vue d'ensemble de l'application inscrite, récupérer l'ID d'application client qui sera utile plus tard.

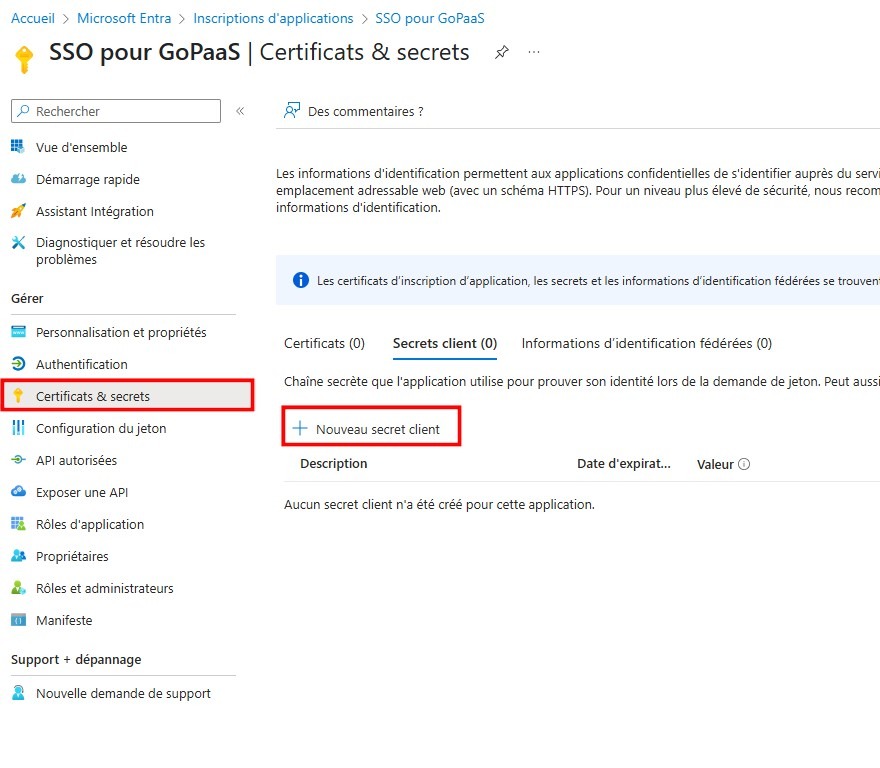

Cliquer sur le menu Certificats & secrets puis Nouveau secret client

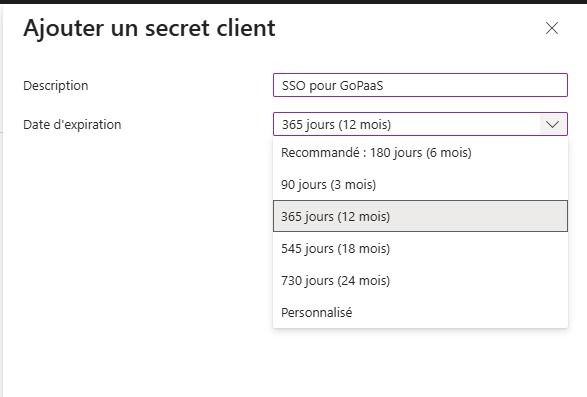

Sur la partie droite de l'écran renseigner la Description et la Date d'expiration du Secret client, cliquer ensuite sur le bouton Ajouter en bas de la fenêtre

Un nouveau secret client est créé. Comme pour l'ID d'application client, récupérer la valeur généré et non l'ID de secret :

La dernière étape de cette configuration consiste à ajouter les différentes autorisations d’accès aux données utilisateur afin de permettre la validation de la connexion SSO. Pour cela, rendez-vous dans le menu API autorisées, puis cliquez sur Ajouter une autorisation.

Un volet apparait sur la droite de l'écran.

Sélectionner Microsoft Graph :

Puis Autorisations déléguées :

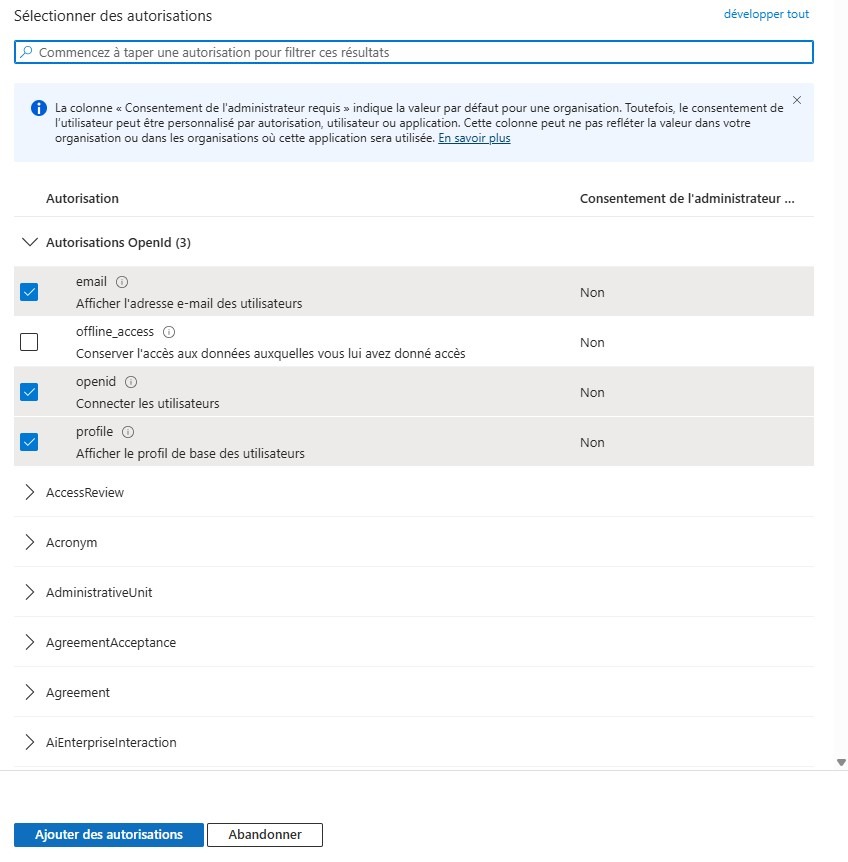

En utilisant la barre de recherche, ajouter les autorisations suivantes :

- Rechercher email puis le valider avec le bouton Ajouter des autorisations.

- Rechercher openid puis le valider avec le bouton Ajouter des autorisations.

- Rechercher profile puis le valider avec le bouton Ajouter des autorisations.

- Rechercher User.Read puis le valider avec le bouton Ajouter des autorisations.

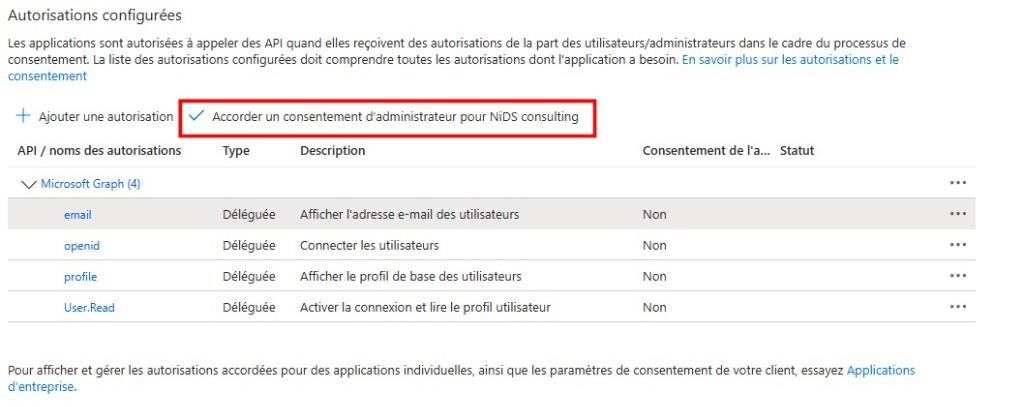

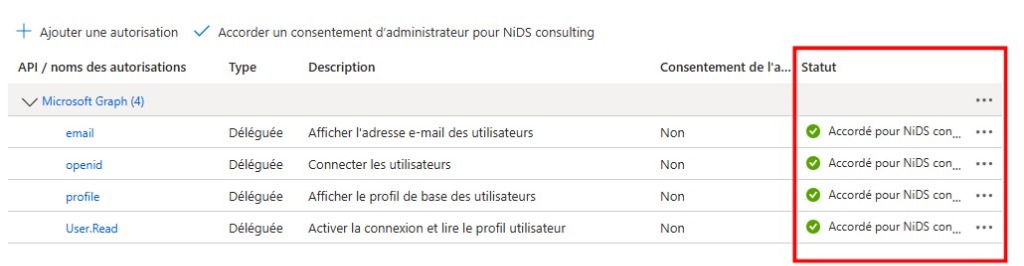

- Cliquer sur Accorder un consentement d'administrateur pour [Nom de la Société]

- Sur la popup confirmer Oui

- les statuts se mettront à jour

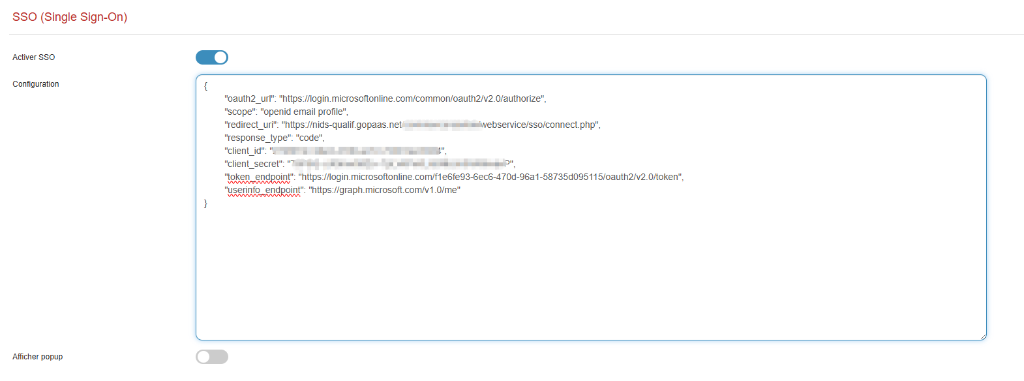

Mettre à jour la Configuration SSO sur GoPaaS

- Pour paramétrer le SSO sur GoPaaS, rendez-vous dans la barre de navigation : Admin > Configuration.

- Ouvrez la fiche de configuration.

- Rendez-vous ensuite à la section SSO (Single Sign-On).

| Champ | Description |

|---|---|

| Activer SSO | Checkbox pour activer ou désactiver l’authentification SSO. |

| Configuration | Champ de type texte contenant la configuration SSO au format JSON. Il faut compléter le JSON avec les valeurs suivante : - redirect_uri => https://[URL_GOPAAS]/webservice/sso/connect.php - client_id => ID d'application (client) - client_secret => Valeur secret client |

| Afficher popup | Checkbox permettant d’afficher la page de connexion SSO dans une popup. |

Exemple JSON de la configuration SSO

{

"oauth2_url": "https://login.microsoftonline.com/common/oauth2/v2.0/authorize",

"scope": "openid email profile",

"redirect_uri": "https://[URL_GOPAAS]/webservice/sso/connect.php",

"response_type": "code",

"client_id": "Renseigner ici [ID d'application (client)]",

"client_secret": "Renseigner ici [Valeur secret client]",

"token_endpoint": "https://login.microsoftonline.com/f1e6fe93-6ec6-470d-96a1-58735d095115/oauth2/v2.0/token",

"userinfo_endpoint": "https://graph.microsoft.com/v1.0/me"

}- Pour chaque utilisateur devant se connecter via SSO, il est nécessaire de renseigner son adresse e-mail Microsoft.

- Accédez à la fiche utilisateur, section SSO (Single Sign-On).

- Renseignez une adresse e-mail valide, correspondant au compte Microsoft Entra, dans le champ Username.

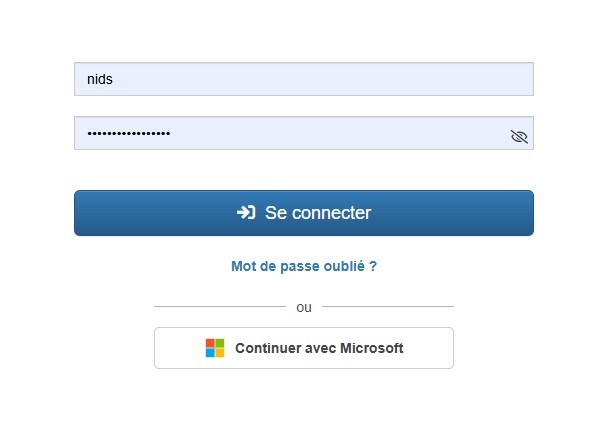

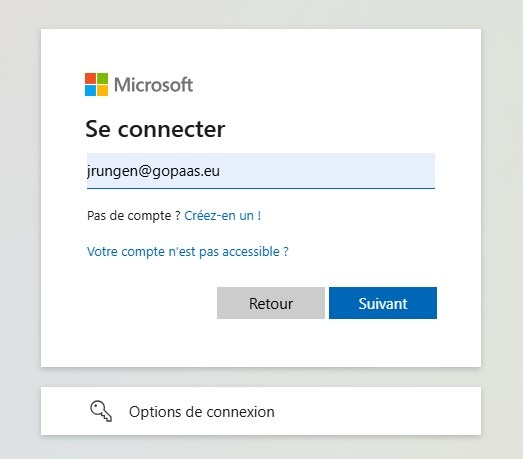

Connexion via SSO

Sur la page de login GoPaaS, cliquer sur Continuer avec Microsoft

Si vous n'êtes pas déjà connecté une page de Connexion vers votre compte Microsoft apparaitra, une fois connecté vous serez automatiquement redirigé vers GoPaaS

Import

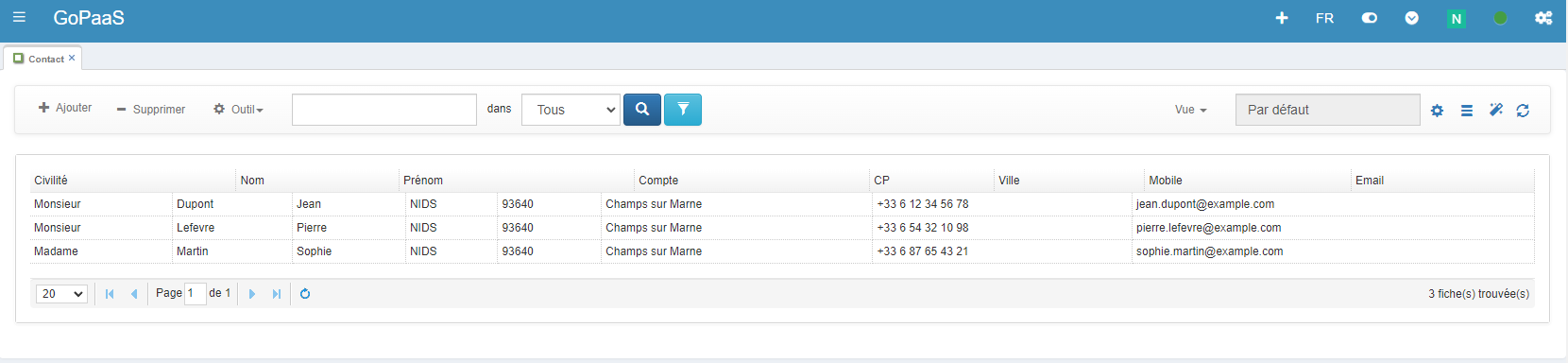

Comment importer des données dans GoPaaS ?Description

L'import des données permet de gagner du temps en important rapidement des données depuis un fichier Excel au format CSV. Cela est particulièrement utile pour des modifications ou ajouts importants dans une table existante, par exemple la table contact.

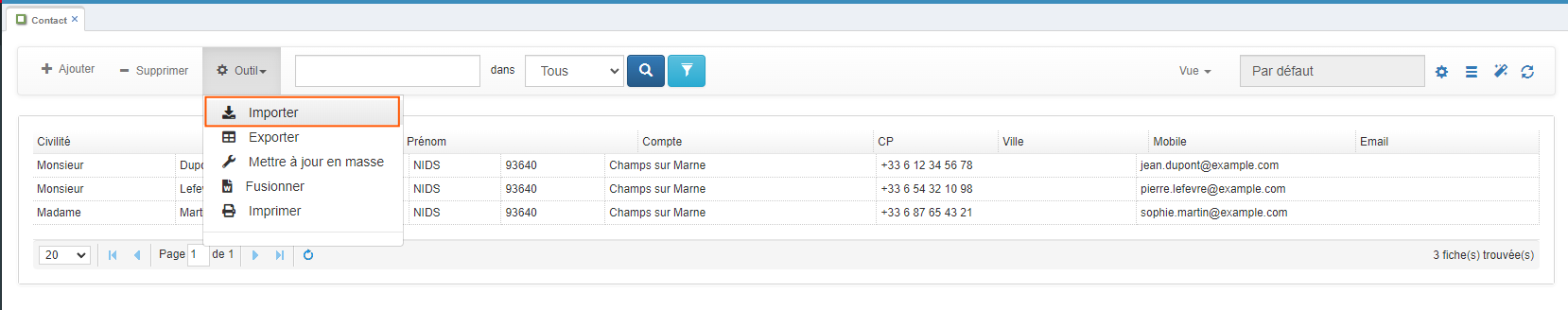

Étape 1 : Accéder à la vue par défaut de la table

-

Accéder à la vue de la table :

-

Rendez-vous sur la vue par défaut de la table, par exemple la table contact.

-

-

Importer un fichier CSV :

-

Cliquez sur Outil dans le menu, puis sélectionnez Importer.

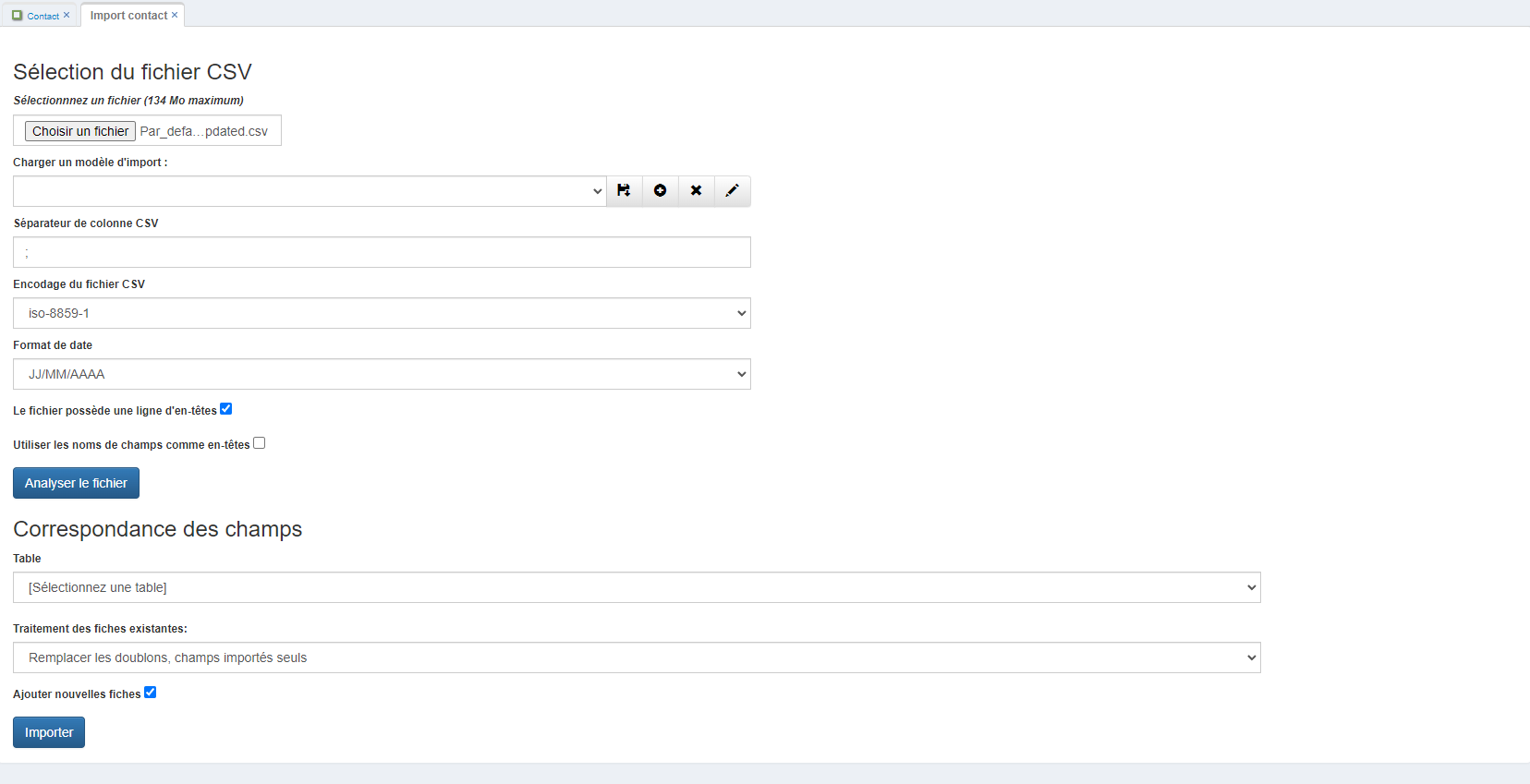

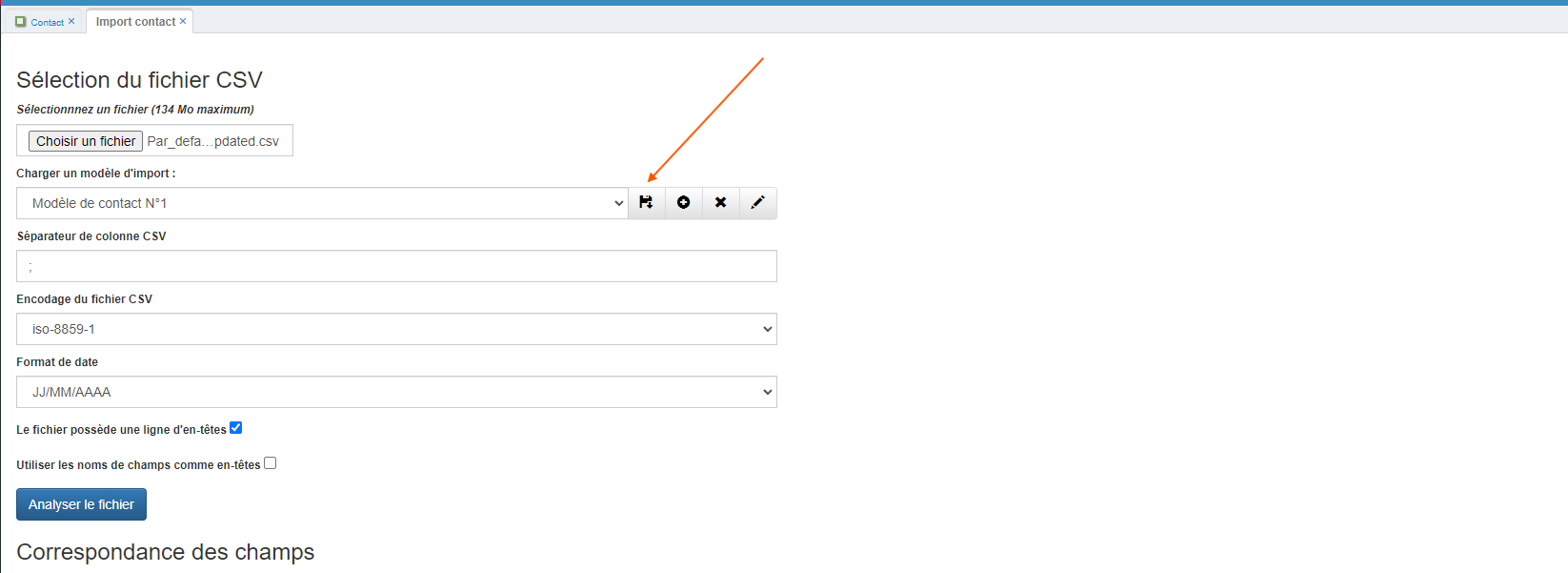

### Étape 2 : Sélectionner le fichier CSV

### Étape 2 : Sélectionner le fichier CSV

-

-

Choisir le fichier :

- Sélectionnez le fichier CSV que vous souhaitez importer. Le fichier doit être au format .csv avec un séparateur de colonnes ";".

-

Paramétrer l'import :

- Séparateur de colonne CSV : Choisissez ;.

- Encodage du fichier CSV : Sélectionnez l'encodage iso-8859-1.

- Format de date : Sélectionnez le format de date JJ/MM/AAAA.

-

Analyser le fichier :

- Cliquez sur Analyser le fichier pour vérifier la compatibilité des données.

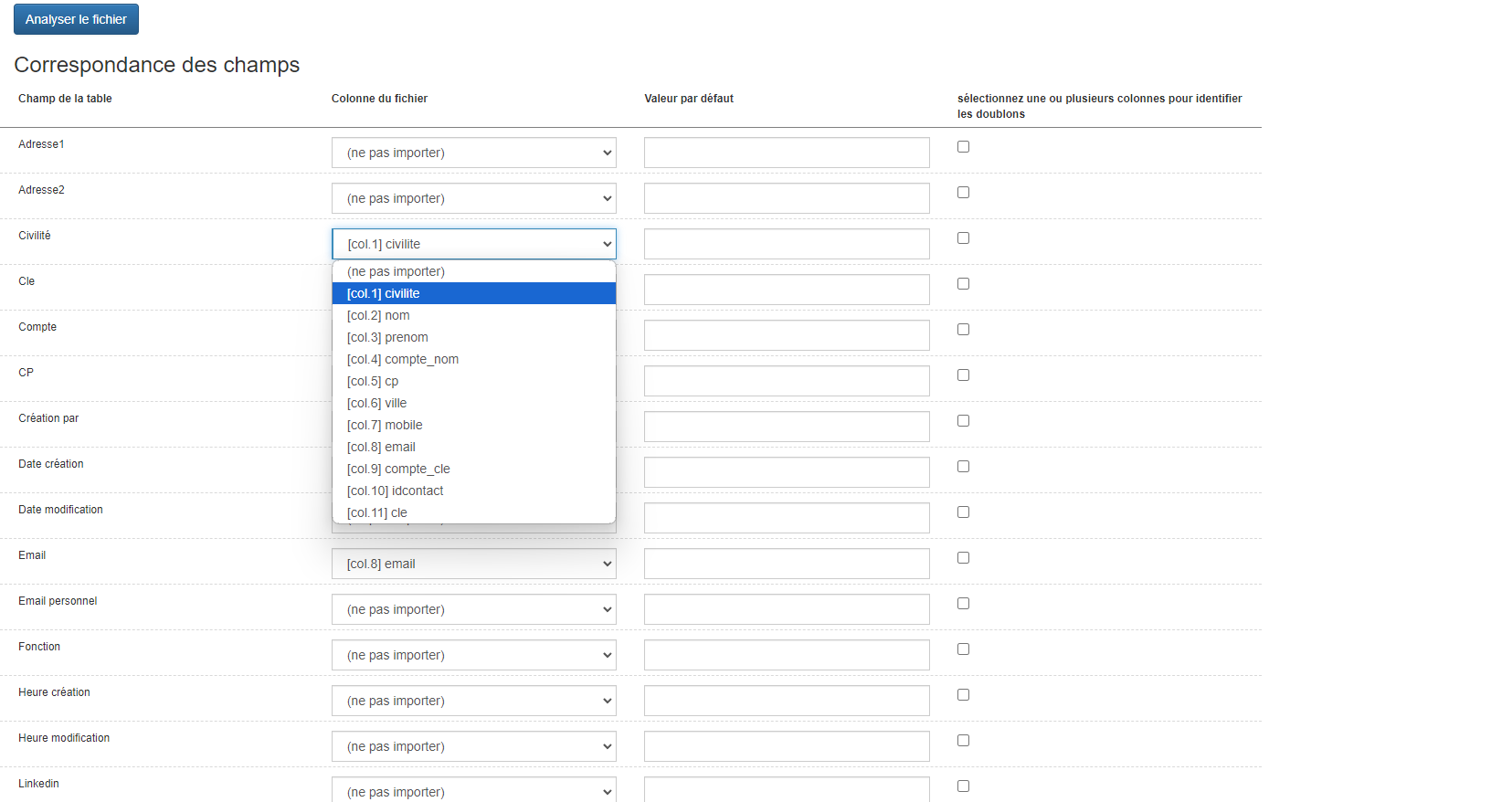

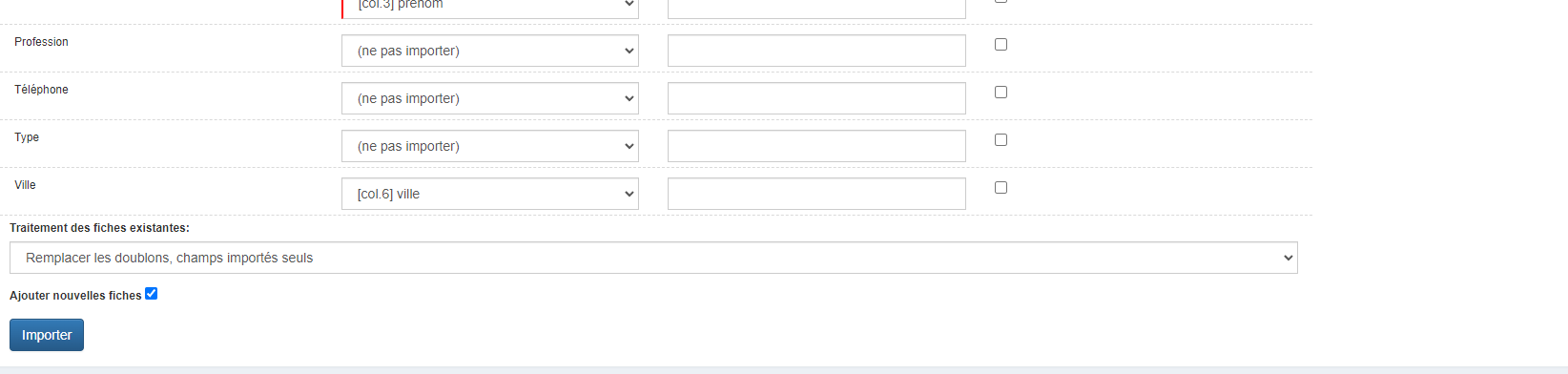

Étape 3 : Correspondance des champs

-

Correspondre les champs :

-

Une fois le fichier analysé, un tableau de correspondance apparaît avec les champs présents sur la table. Il est nécessaire de faire correspondre les champs du CSV avec ceux de la table.

-

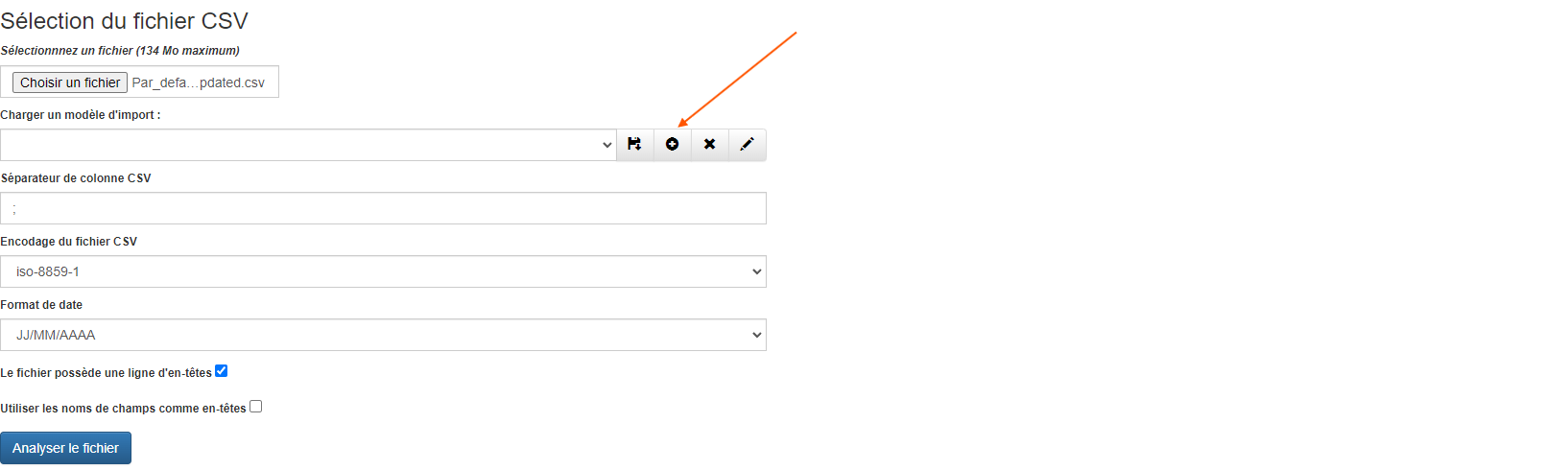

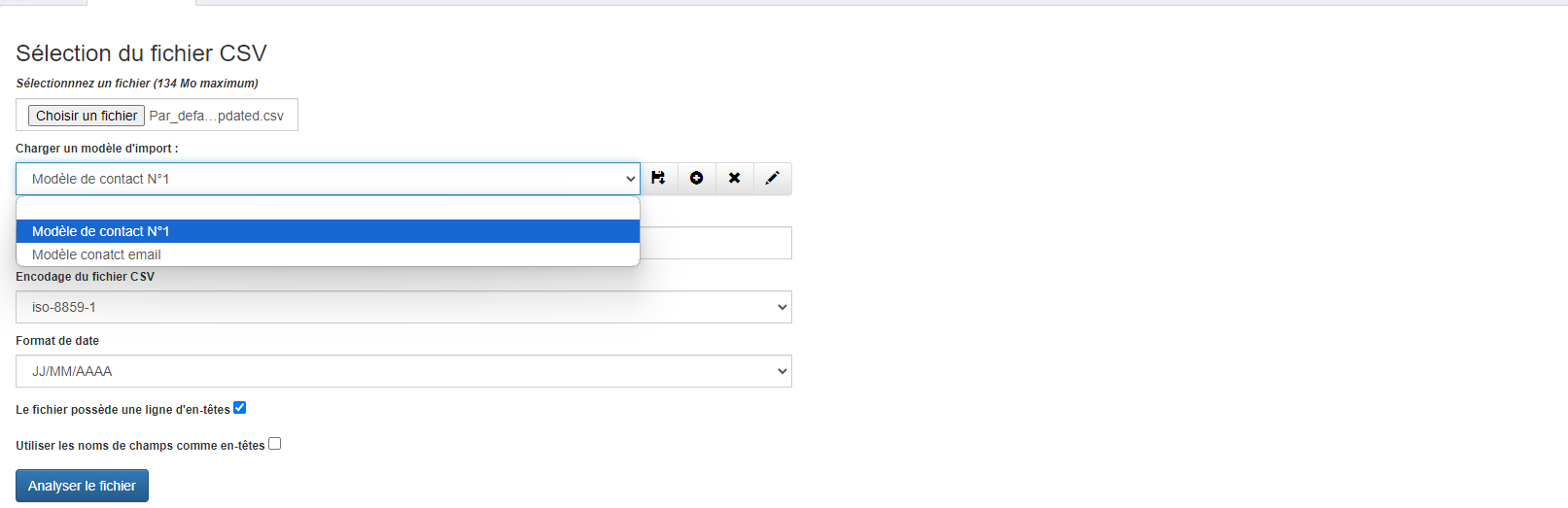

Astuces : Sauvegarder et réutiliser un modèle d'import

-

Sauvegarder le modèle d'import :

-

Après avoir configuré la correspondance des champs, vous pouvez sauvegarder ce modèle en cliquant sur l'icône "+" à droite de Charger un modèle d'import. Ce modèle sera réutilisable uniquement sur la table où il a été créé.

-

-

Réutiliser un modèle d'import :

-

Pour réutiliser un modèle d'import, sélectionnez-le dans la liste déroulante Charger un modèle d'import avant de cliquer sur Analyser le fichier.

-

-

Mettre à jour un modèle d'import :

-

Pour mettre à jour un modèle existant, cliquez sur l'icône disquette à côté de Charger un modèle d'import.

-

Étape 4 : Importer les données

-

Lancer l'import :

-

Après avoir fait la correspondance des champs, cliquez sur Importer en bas de la page pour lancer la mise à jour des données.

-

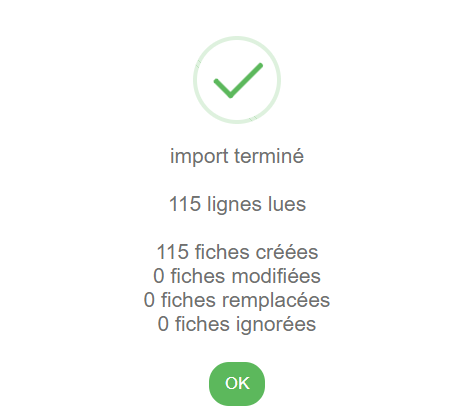

Résultat

Conclusion

L'import des données dans GoPaaS permet d'automatiser et d'accélérer les processus d'importation de données, en particulier pour des modifications à grande échelle. Grâce à la possibilité de sauvegarder des modèles d'import, vous pouvez réutiliser et ajuster vos configurations pour de futurs imports.

Modèle email

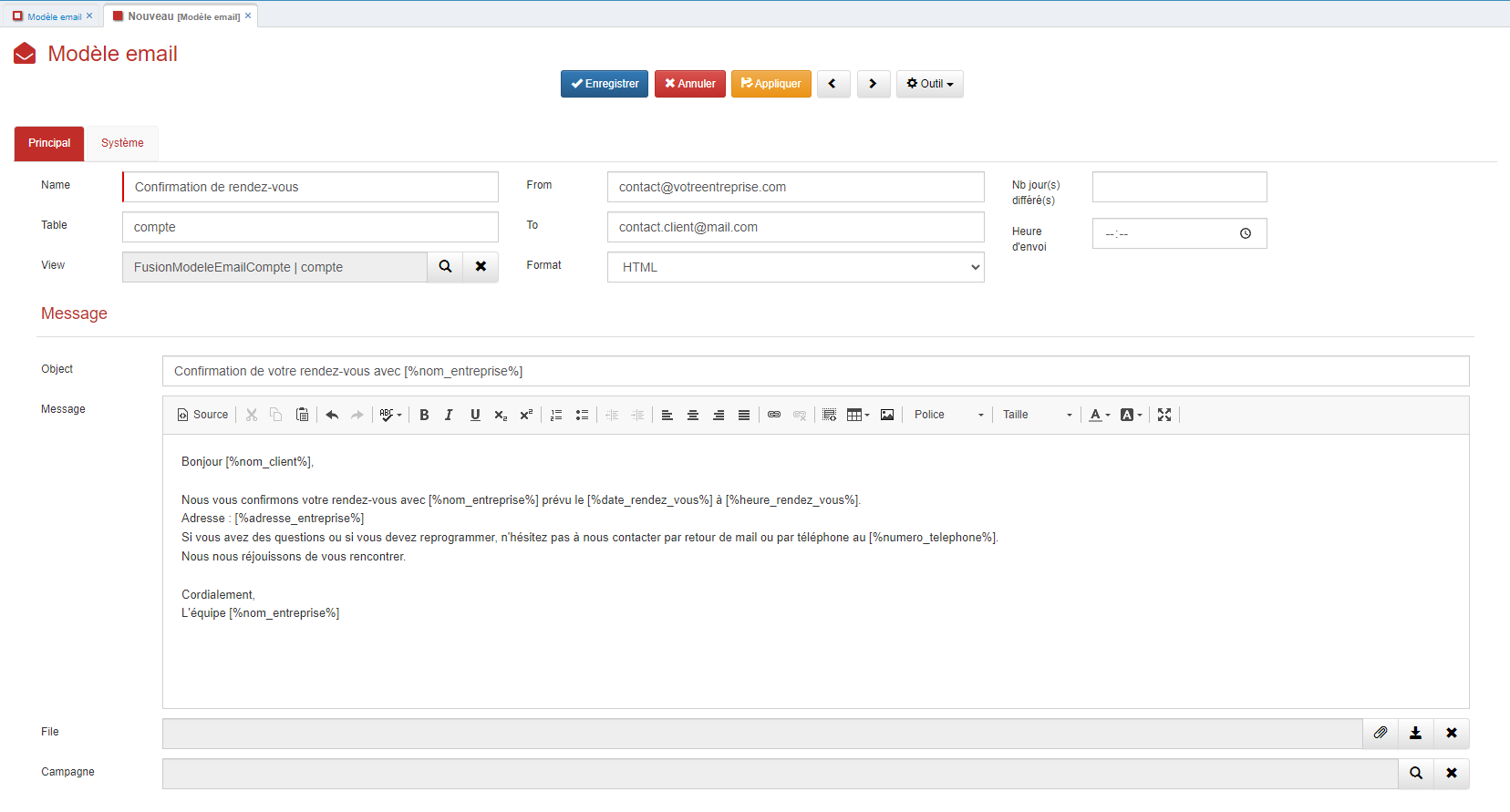

Comment créer un modèle d'email avec fusion dans GoPaaS ?Description

Les modèles d'email avec fusion dans GoPaaS permettent de personnaliser les messages envoyés en remplaçant les champs de fusion par les données spécifiques des destinataires. Cela est particulièrement utile pour envoyer des emails personnalisés à partir des données contenues dans vos tables.

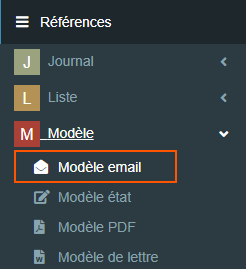

Étape 1 : Accéder à la section Modèles d'Email

-

Accéder aux modèles d'email :

-

Dans le menu de gauche, cliquez sur Référence.

-

Sélectionnez Modèle puis Modele_Email.

-

-

Ajouter un nouveau modèle :

-

Cliquez sur le bouton Ajouter pour créer un nouveau modèle d'email.

-

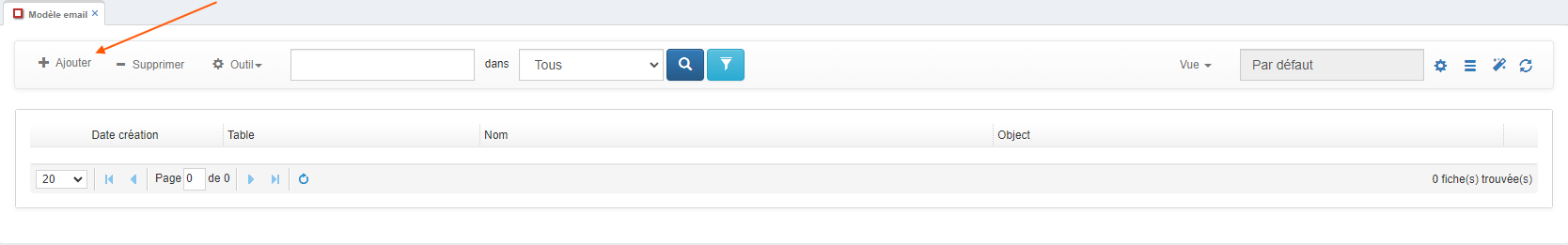

Étape 2 : Remplir les informations du modèle d'email

-

Nom du modèle :

- Dans le champ Name, saisissez le nom du modèle d'email. Ce nom sera utilisé pour identifier le modèle.

-

Table :

- Sélectionnez la table liée au modèle d'email dans le champ Table.

-

Vue :

- Dans le champ view, choisissez la vue qui contient les champs à fusionner. Cette vue doit inclure les champs que vous souhaitez utiliser dans l'email.

-

Format :

- Sélectionnez HTML dans le champ format pour utiliser le format HTML pour votre email.

-

Expéditeur :

- Saisissez l'adresse de l'expéditeur dans le champ from (non obligatoire). Si vous laissez ce champ vide, l'expéditeur par défaut sera utilisé.

-

Destinataire :

- Saisissez l'adresse du destinataire dans le champ To (non obligatoire). Si vous laissez ce champ vide, le destinataire sera déterminé par les données de la table.

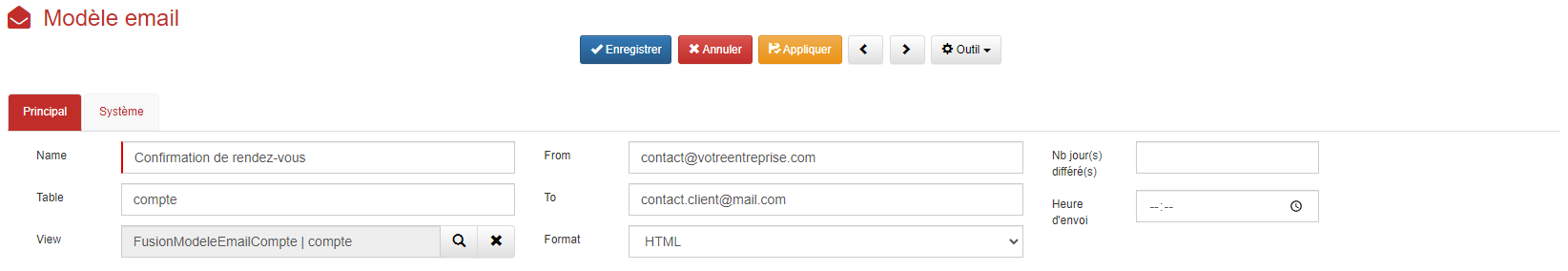

Étape 3 : Rédiger le message

-

Objet du mail :

- Dans la section Message, saisissez l'objet du mail.

-

Contenu du mail :

- Sous l'objet, rédigez le contenu du mail en utilisant des champs de fusion pour personnaliser le message.

-

Joindre un fichier :

- Il est également possible de joindre un fichier en utilisant le champ file. Notez que ce fichier ne sera pas fusionné avec les données.

Étape 4 : Utiliser des champs de fusion

- Champs de fusion :

- Pour utiliser les champs de fusion dans l'objet ou le contenu du message, insérez l'alias du champ entre les symboles

[%%]. Par exemple, pour fusionner un champ de nom, utilisez[%nom%].

- Pour utiliser les champs de fusion dans l'objet ou le contenu du message, insérez l'alias du champ entre les symboles

Étape 5 : Fusionner le modèle d'email en JavaScript

Après avoir créé le modèle d'email, vous pouvez l'utiliser dans une fiche action pour fusionner les données et envoyer l'email. Voici un exemple de code JavaScript pour réaliser cette opération :

// Récupération de la clef du modèle d'email depuis une connexion située sur la fiche action.

var cleTemplate = thisComponent.getValue('CHAMP_CONNEXION_EMAIL_TEMPLATE');

$.get("webservice/item/get-item.php", {

tableName: "email_template",

itemKey: cleTemplate

}).done(function (result) {

// Récupération de la pièce jointe contenue dans le modèle d'email.

if (result.file) {

thisComponent.setValue('pj', '../email_template/' + result.file);

}

var tableName = result.table;

var itemId = thisComponent.ui.find('#ID_' + tableName).val();

$.getJSON("webservice/emailing/merge-template.php", {

cle: cleTemplate,

itemId: itemId

}).done(function (data) {

// Dans le cas d'un champ texte.

thisComponent.setValue("CHAMP_OBJET", data.object);

// Dans le cas d'un champ mémo avec ckEditor.

thisComponent.ui.find('#cke_CHAMP_MEMEO .cke_wysiwyg_frame').contents().find("html >body").html(data.message);

});

// On vide le champ connexion après avoir fusioné le modèle.

thisComponent.setConnectionValue('CHAMP_CONNEXION_EMAIL_TEMPLATE', 'email_template', "");

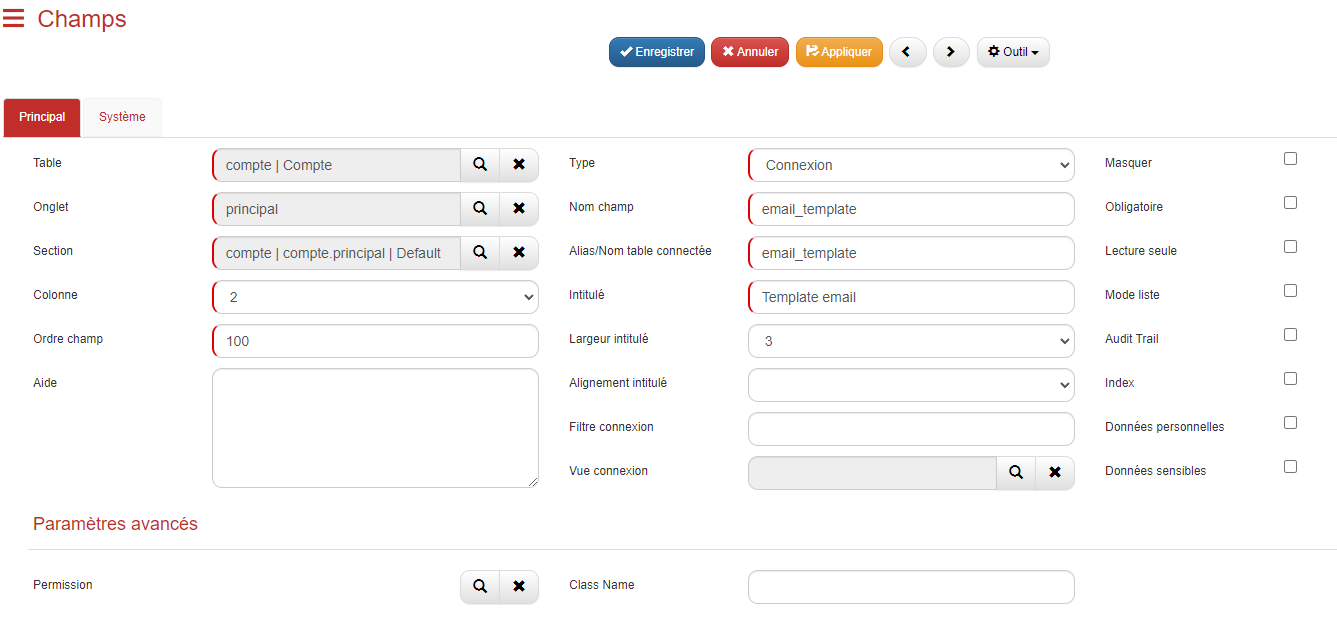

});Instructions pour utiliser le modèle d'email dans une fiche action :

-

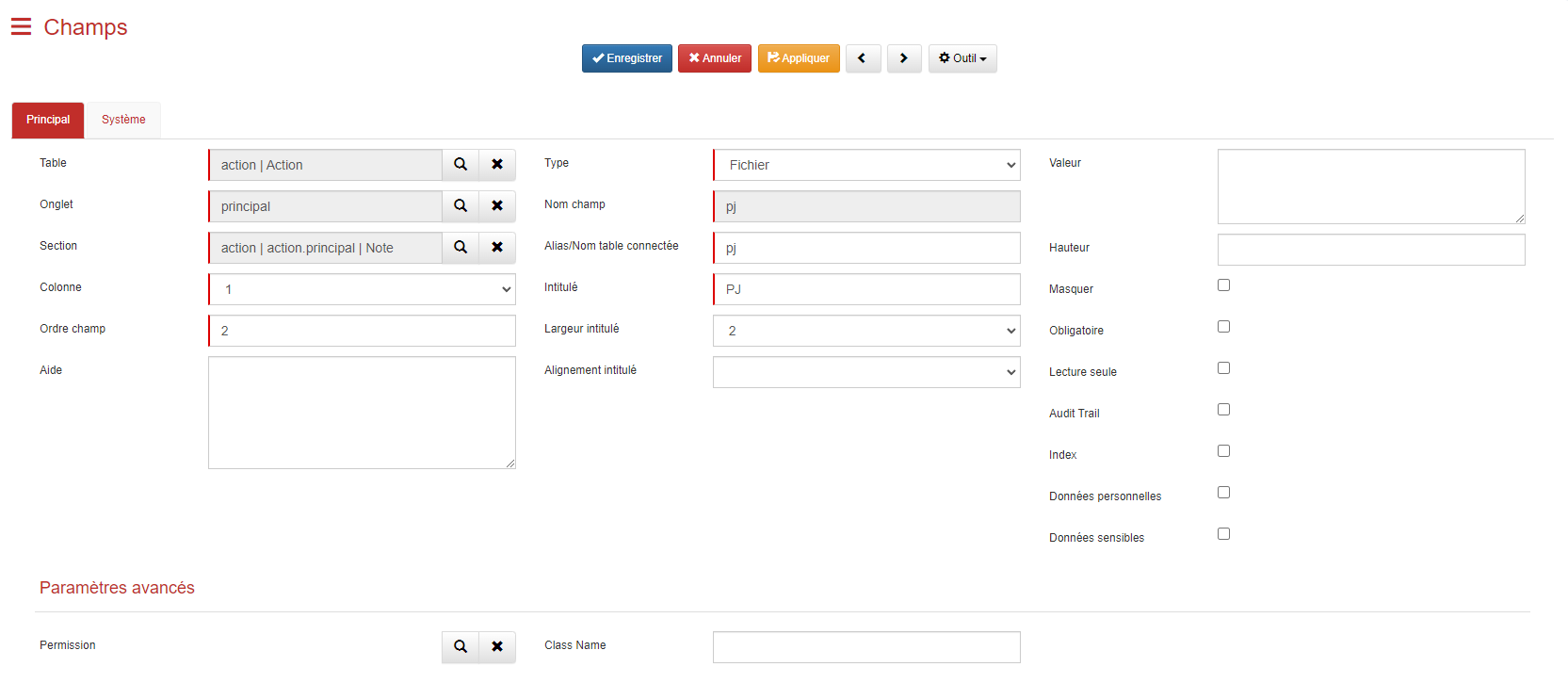

Création du champ

Template email:-

Configurez ce champ avec le Type "Connexion" (avec affichage en mode liste ou pas, selon votre préférence).

-

Enregistrez votre fiche.

-

-

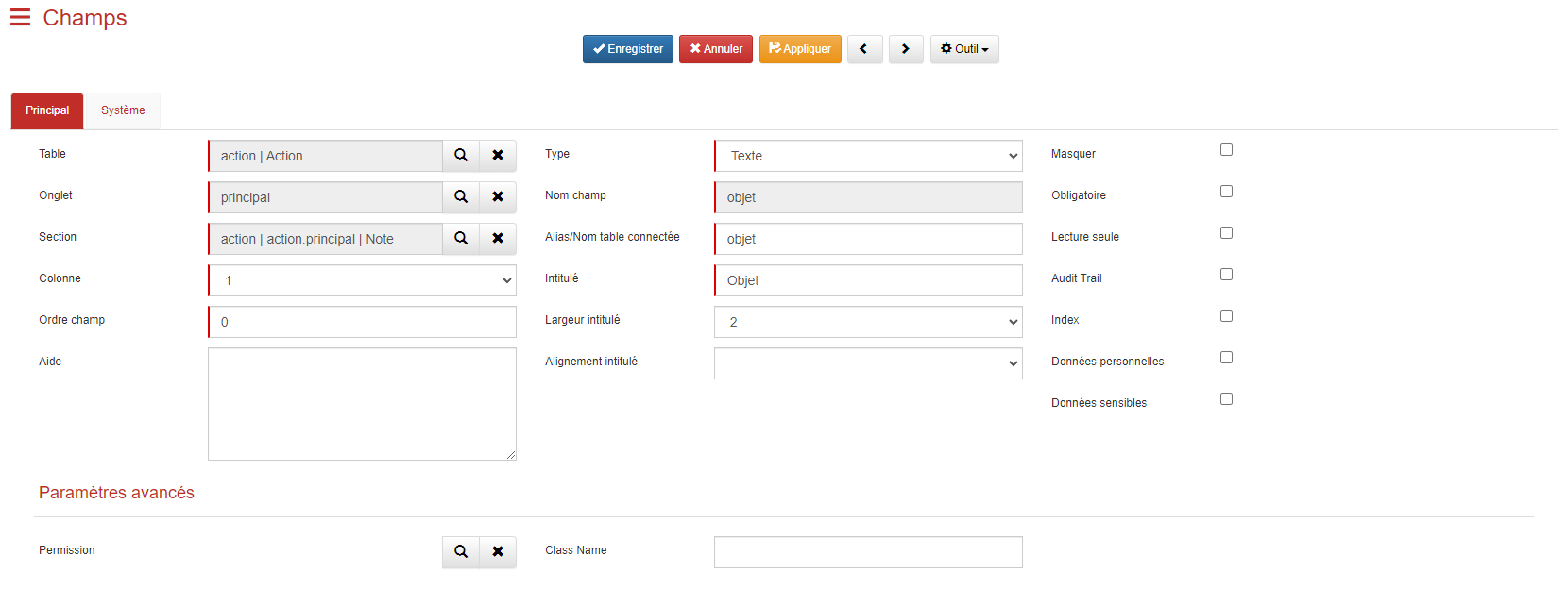

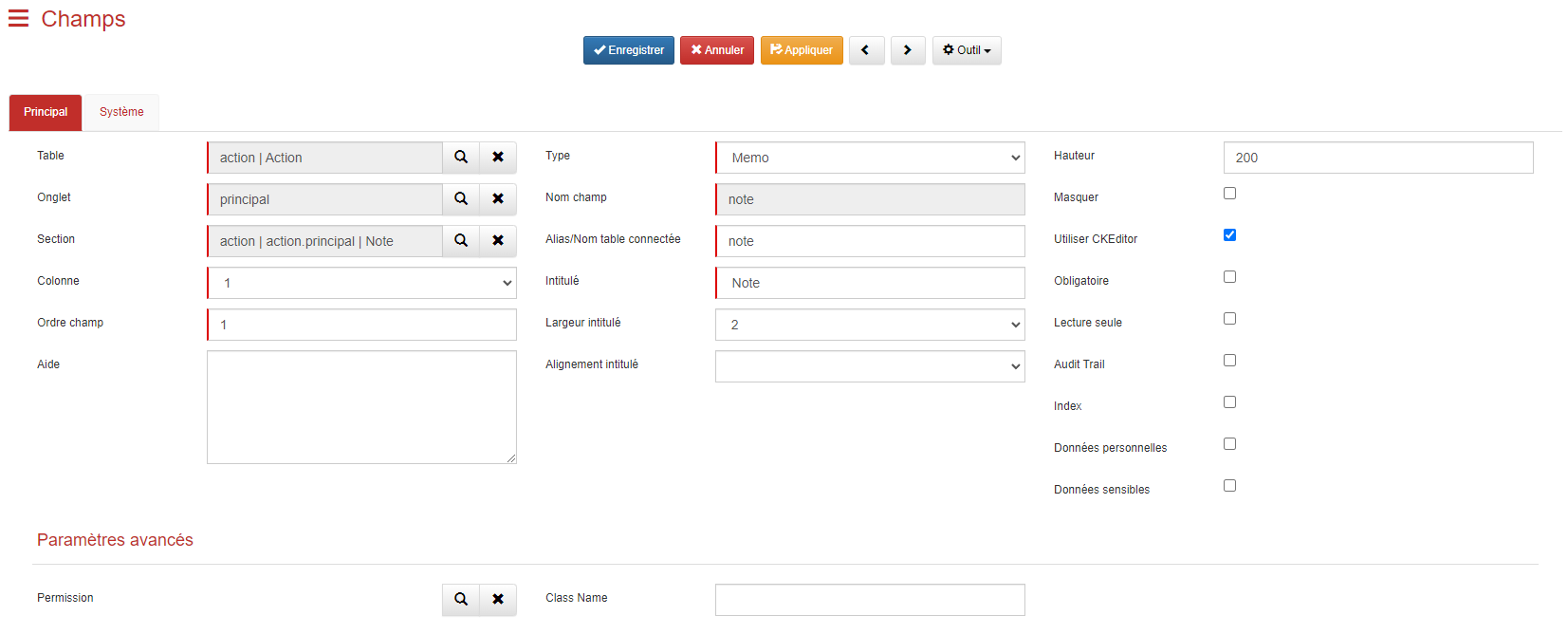

Ajout de champs supplémentaires :

-

Champ Objet : Créez un champ de type

Textepour stocker l'objet du modèle à fusionner.

-

Champ Note : Créez un champ de type

Mémopour stocker le contenu fusionné de l'email.

-

Champ Fichier (PJ) : Créez un champ de type

Fichierpour stocker le fichier du modèle d'email dans la fiche action.

-

-

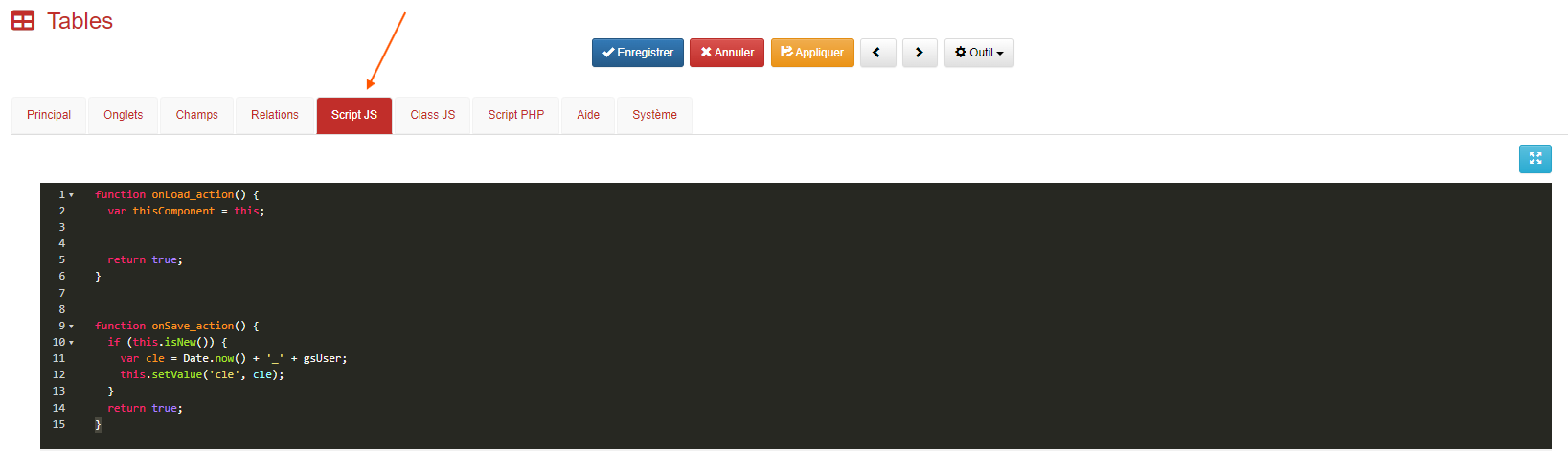

Personnalisation du Script JS :

-

Fermez le Form Designer et rouvrez la fiche de votre table action.

-

Accédez à l'onglet Script JS pour insérer le script JavaScript précédemment fourni.

-

Important : Ce script doit être adapté selon que vous avez coché ou non l'affichage en mode liste pour le champ

email_template.

-

-

Script pour détection du changement (mode liste activé) :

- Si vous avez coché l'affichage en mode liste, ajoutez ce script pour détecter les changements dans le champ

email_template:

function onLoad_action() { var thisComponent = this; thisComponent.ui.find('#select_email_template').on('change', function() { // Récupération de la clef du modèle d'email depuis une connexion située sur la fiche action. var cleTemplate = $(this).val(); $.get("webservice/item/get-item.php", { tableName: "email_template", itemKey: cleTemplate }).done(function (result) { // Récupération de la pièce jointe contenue dans le modèle d'email. if (result.file) { thisComponent.setValue('pj', '../email_template/' + result.file); } var tableName = result.table; var itemId = thisComponent.ui.find('#ID_' + tableName).val(); $.getJSON("webservice/emailing/merge-template.php", { cle: cleTemplate, itemId: itemId }).done(function (data) { // Dans le cas d'un champ texte. thisComponent.setValue("CHAMP_OBJET", data.object); // Dans le cas d'un champ mémo avec ckEditor. thisComponent.ui.find('#cke_note .cke_wysiwyg_frame').contents().find("html >body").html(data.message); }); // On vide le champ connexion après avoir fusioné le modèle. thisComponent.setConnectionValue('email_template', 'email_template', ""); }); }); return true; } - Si vous avez coché l'affichage en mode liste, ajoutez ce script pour détecter les changements dans le champ

-

Script pour détection du changement (mode liste non activé) :

- Si vous n'avez pas coché l'affichage en mode liste, utilisez le script suivant :

function onLoad_action() { var thisComponent = this; thisComponent.ui.find('#email_template').on('change', function() { // Récupération de la clef du modèle d'email depuis une connexion située sur la fiche action. var cleTemplate = thisComponent.getValue('email_template'); $.get("webservice/item/get-item.php", { tableName: "email_template", itemKey: cleTemplate }).done(function (result) { // Récupération de la pièce jointe contenue dans le modèle d'email. if (result.file) { thisComponent.setValue('pj', '../email_template/' + result.file); } var tableName = result.table; var itemId = thisComponent.ui.find('#ID_' + tableName).val(); console.log(tableName); $.getJSON("webservice/emailing/merge-template.php", { cle: cleTemplate, itemId: itemId }).done(function (data) { // Dans le cas d'un champ texte. thisComponent.setValue("CHAMP_OBJET", data.object); // Dans le cas d'un champ mémo avec ckEditor. thisComponent.ui.find('#cke_note .cke_wysiwyg_frame').contents().find("html >body").html(data.message); }); // On vide le champ connexion après avoir fusioné le modèle. thisComponent.setConnectionValue('email_template', 'email_template', ""); }); }); return true; }

Conclusion

La création et l'utilisation de modèles d'email avec fusion dans GoPaaS permettent de personnaliser efficacement vos communications par email en intégrant des données dynamiques. En suivant les étapes ci-dessus, vous pouvez configurer, personnaliser et envoyer des emails de manière automatisée et ciblée.

Permissions

Comment gérer des permissions dans GoPaaS ?Description

La gestion des permissions permet de définir et de contrôler les droits d'accès en fonction des attributs des utilisateurs. Cette approche assure que les utilisateurs ont accès uniquement aux informations spécifiques à leur rôle, ce qui améliore la sécurité et la pertinence des données traitées.

Bénéfices attendus

- Sécurité Accrue : Limite l'accès aux informations sensibles, réduisant les risques de divulgation non autorisée.

- Gestion Simplifiée : Facilite la gestion des droits d'accès en regroupant les permissions.

- Pertinence des Informations : Assure que les utilisateurs accèdent uniquement aux données qui leur sont pertinentes.

- Adaptabilité : Permet d'ajuster les droits d'accès selon les besoins spécifiques.

Exemple de Configuration des Permissions sur la table compte

Vous disposez de commerciaux dont les clients sont répartis par région, et vous souhaitez que chaque commercial puisse uniquement consulter et modifier les fiches comptes situés dans sa propre région.

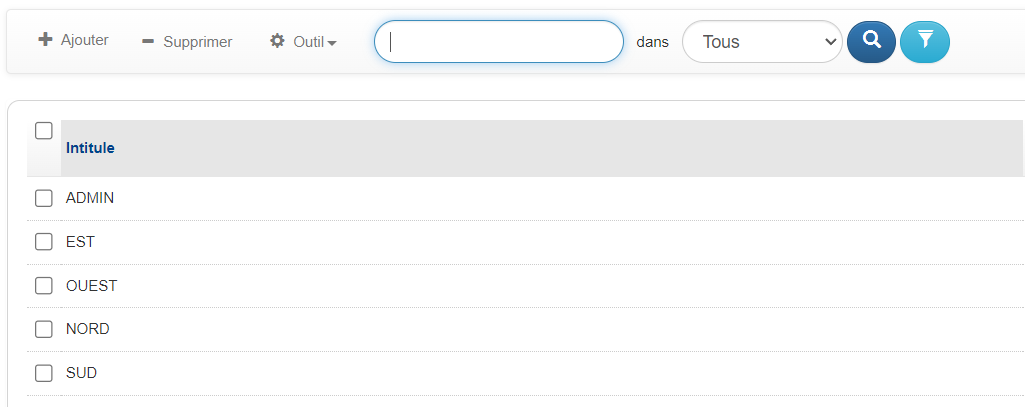

Étape 1 : Création des groupes

-

Accéder au menu Admin :

- Allez dans Admin (menu de gauche).

- Cliquez sur Groupes.

-

Créer les groupes :

-

Cliquez sur Ajouter.

-

Remplissez le champ Intitulé avec les noms des groupes : EST, OUEST, NORD, SUD.

-

Dans la section Permissions :

- Module(s) : Sélectionnez le(s) module(s) disponible(s) pour le groupe, par exemple : CRM.

- Accès rapide : Cochez la case si le groupe peut y accéder.

- Dashboard : Cochez la case si le groupe peut y accéder.

- Référence : Cochez la case si le groupe peut y accéder.

- Ajout rapide : Cochez la case si le groupe peut y accéder.

-

Cliquez sur Enregistrer.

-

Répétez cette opération pour les quatre groupes.

-

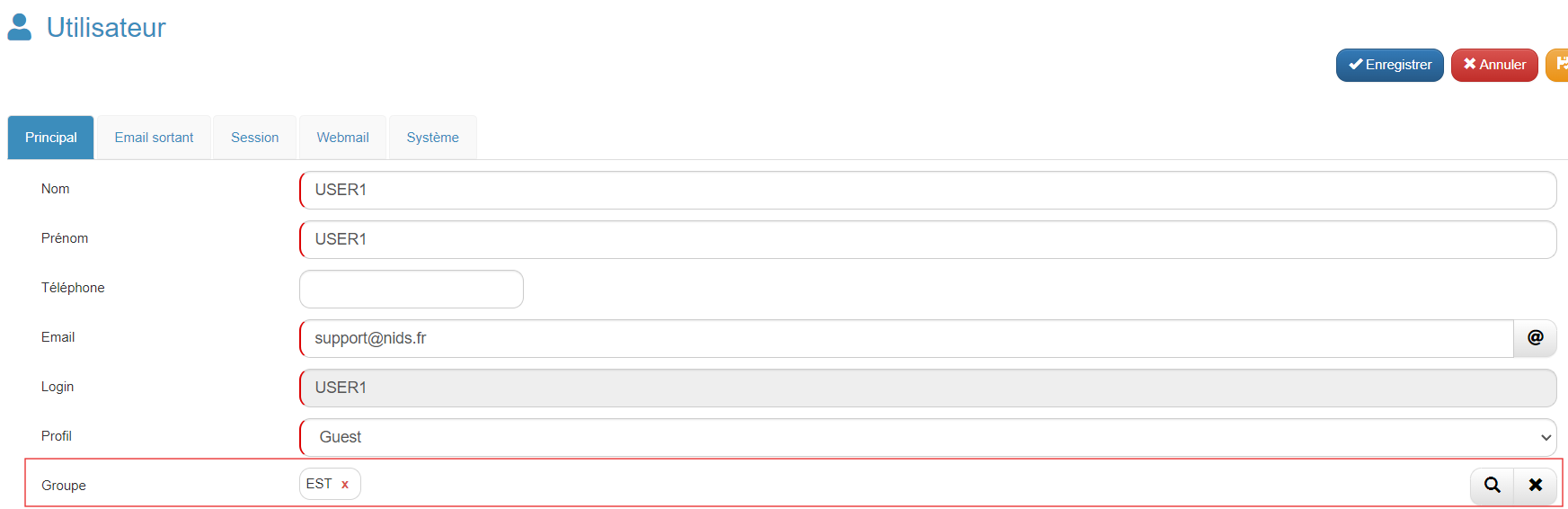

Étape 2 : Attribution des groupes aux utilisateurs

-

Accéder au menu Utilisateur :

- Allez dans Admin (menu de gauche).

- Cliquez sur Utilisateur.

-

Associer les utilisateurs aux groupes :

- Pour chaque utilisateur concerné, double-cliquez sur l'utilisateur.

- Dans la section Groupe (multi-connexion), associez le groupe approprié (NORD, SUD, EST, OUEST).

- Enregistrez la fiche utilisateur.

- Assurez-vous d'avoir au moins quatre utilisateurs, chacun associé à un groupe différent.

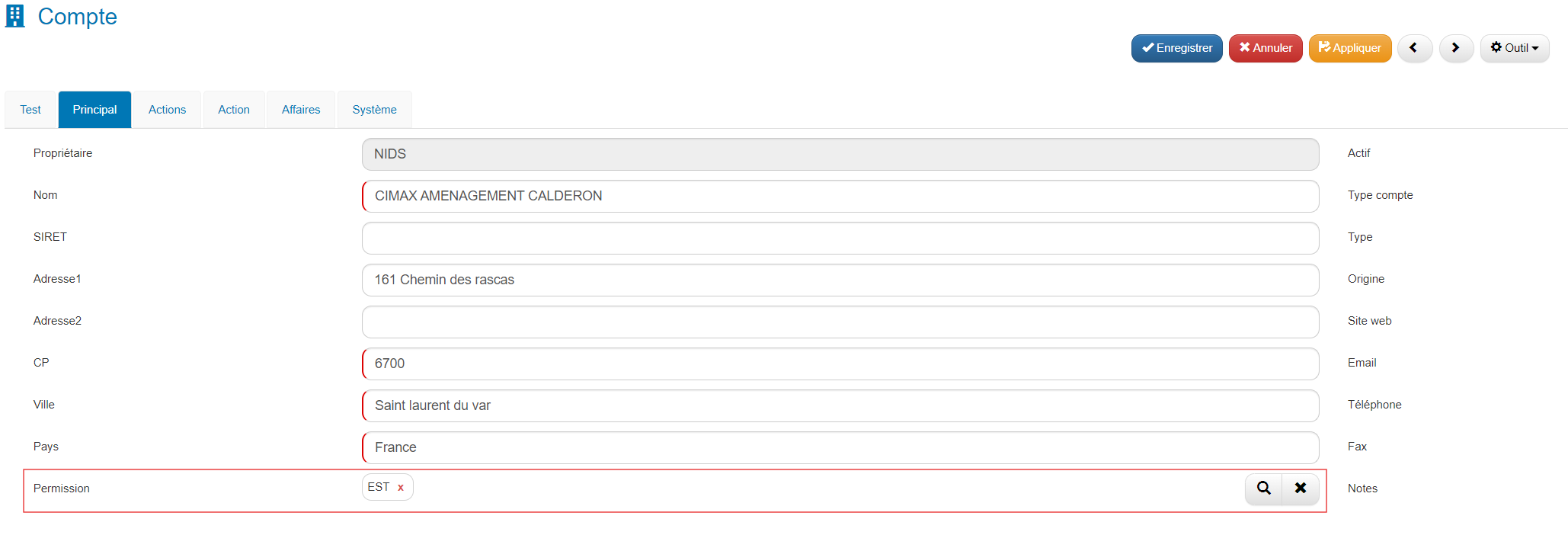

Étape 3 : Modification des fiches comptes

-

Accéder aux comptes :

- Allez dans Applications (menu de gauche), puis dans le sous-menu CRM puis cliquer sur Comptes.

- Double-cliquez sur chaque fiche compte à modifier (au minimum quatre fiches comptes).

-

Associer les permissions :

- Sur les fiches Comptes, vous devez posséder un champ, permettant de gérer les permissions, dans notre cas nous le nomerons Permission et pointera vers la table Groupe et de type multi-connexion.

- Renseignez le champ Permission (multi-connexion), en sélectionnant le groupe approprié (NORD, EST, OUEST, SUD).

- Enregistrez chaque fiche compte.

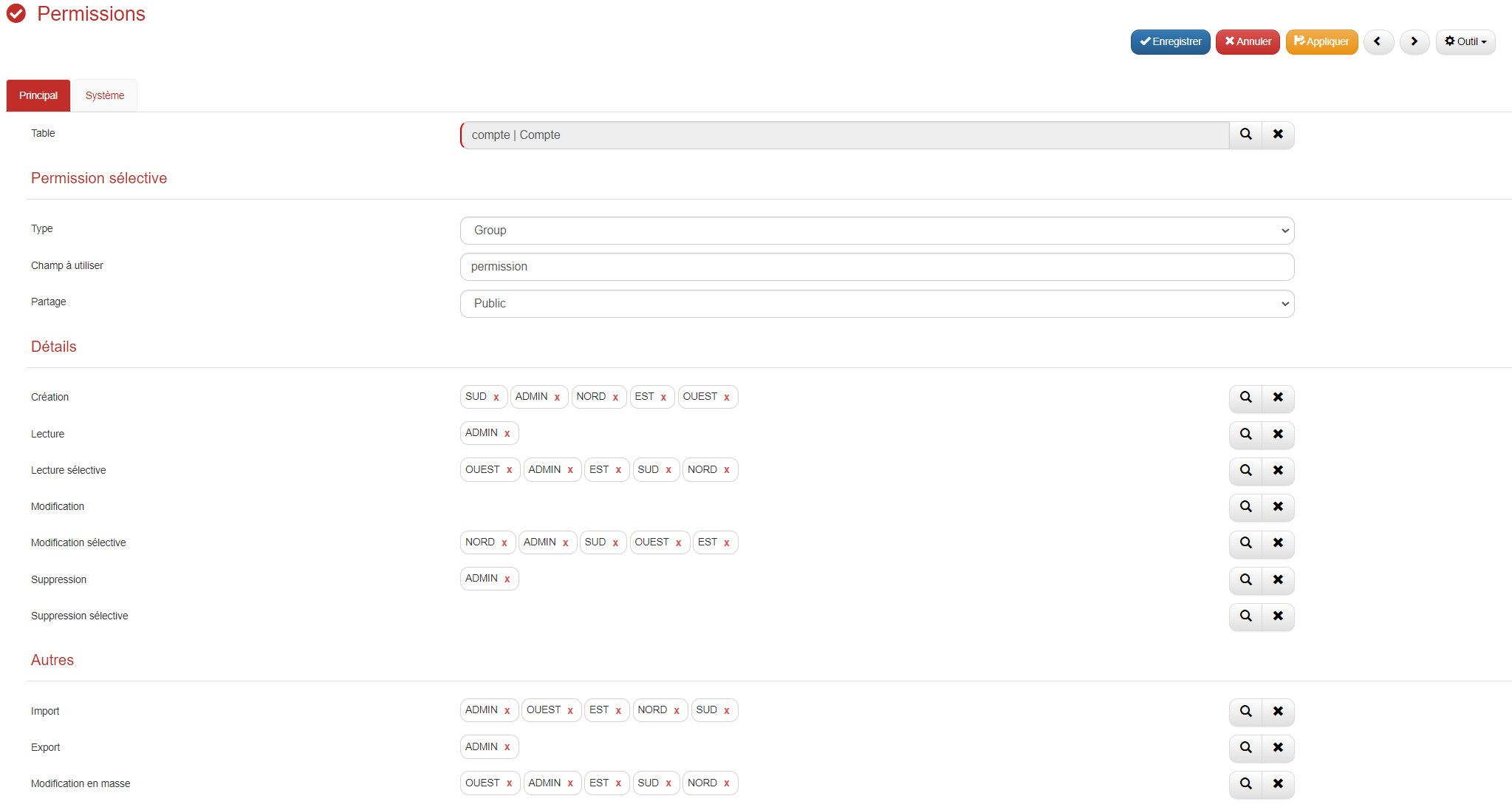

Étape 4 : Création des permissions pour la fiche compte

-

Accéder au menu Permissions :

- Allez dans Admin (menu de gauche).

- Cliquez sur Permissions.

-

Ajouter les permissions :

- Cliquez sur Ajouter.

- Remplissez les champs comme suit :

| Champ | Valeur |

|---|---|

| Table | compte |

| Type | Group |

| Champ à utiliser | permission |

| Partage | Public |

| Création | SUD, ADMIN, NORD, EST, OUEST |

| Lecture | ADMIN |

| Lecture sélective | SUD, ADMIN, NORD, EST, OUEST |

| Modification sélective | SUD, ADMIN, NORD, EST, OUEST |

| Suppression | ADMIN |

| Import | SUD, ADMIN, NORD, EST, OUEST |

| Export | ADMIN |

| Modification en masse | SUD, ADMIN, NORD, EST, OUEST |

- Enregistrer les permissions :

- Cliquez sur Enregistrer.

Étape 5 : Se déconnecter et se reconnecter

- Actualisation des permissions :

- Déconnectez-vous de votre session.

- Demandez aux utilisateurs concernés de se déconnecter et de se reconnecter pour que les nouvelles permissions soient prises en compte.

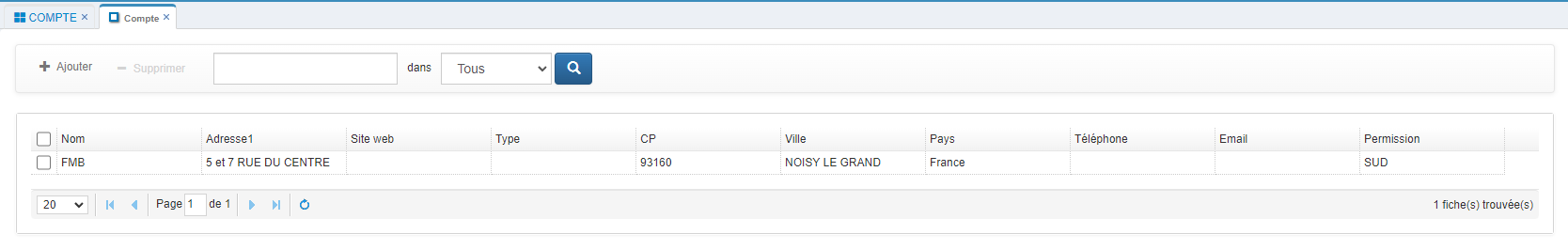

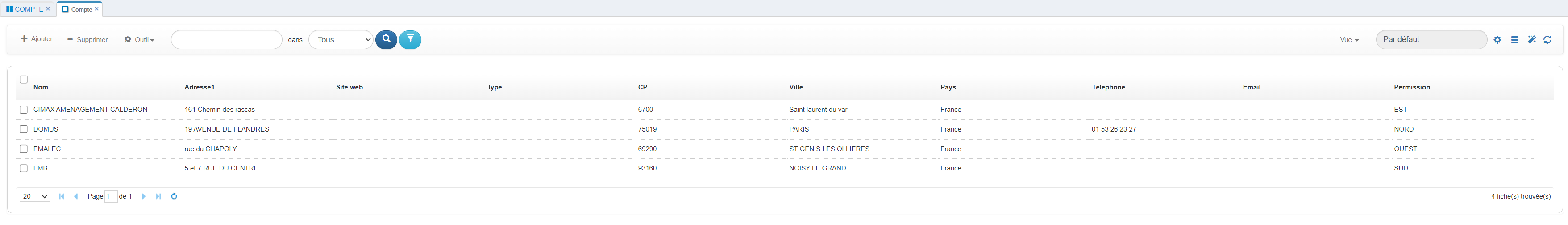

Résultat

-

Depuis une session région SUD :

-

Depuis une session GESTIONNAIRE :

Conclusion

La gestion des permissions basée sur la région permet une distribution précise et sécurisée des droits d'accès. En adaptant les permissions en fonction des régions, vous assurez que les informations sont accessibles et modifiables uniquement par les groupes concernés, ce qui optimise la sécurité et la pertinence des données traitées.

Planning

Comment créer un planning dans GoPaaS ?Description

La création d'un planning permet de gérer et de visualiser des événements ou des tâches sous forme de planning pour différents collaborateurs. Cette fonctionnalité est utile pour organiser les actions des utilisateurs et suivre les événements au sein d'une équipe.

Étape 1 : Création des tables

-

Table Action : Créez la table Action avec les champs suivants :

Intitulé(texte)Date début(date)Date fin(date)Heure début(heure)Heure fin(heure)Description(mémo)Collaborateur(connexion vers la table Collaborateur)

-

Table Collaborateur : Créez la table Collaborateur avec les champs suivants :

Actif(checkbox)Nom(texte)Prénom(texte)Email(email)Téléphone(texte)Utilisateur(connexion vers la table utilisateur)

Étape 2 : Création des vues

-

Vue Collaborateur Planning : :

- Créez une vue pour la table Collaborateur et nommez-la Collaborateur Planning.

- Ajoutez les champs Actif, Nom, et Prénom de la table Collaborateur dans cette vue.

- Enregistrez la vue.

-

Vue Planning :

-

Dupliquez la vue par défaut de la table Action, qui contient les champs précédemment créés.

-

Changez le type de la vue dupliquée en Agenda.

-

Dans l'onglet Agenda, réalisez les correspondances suivantes :

-

Titre : correspond au champ

Intitulé -

Date début : correspond au champ

Date début -

Heure début : correspond au champ

Heure début -

Date fin : correspond au champ

Date fin -

Heure fin : correspond au champ

Heure fin -

Description : correspond au champ

Description -

Table de collaboration : correspond à la vue

Collaborateur Planning -

Afficher comme un planning : A cocher.

Exemple de la configuration :

-

-

Étape 3 : Configuration additionnelle

- Activez ou désactivez les options dans l'onglet Agenda selon vos besoins :

- Format vertical

- Masquer les week-ends

- Afficher les numéros de semaine

- Configurez les bornes horaires (par exemple : de 08:00 à 17:00).

- Nommez et enregistrez la vue.

Résultat

Conclusion

Une fois ces étapes réalisées, votre vue Planning sera prête à afficher et gérer les actions de vos collaborateurs sous forme de planning.

Réinitialiser mot de passe

Comment modifier votre Mot de passe ?Modification de votre Mot de Passe

Changer votre mot de passe sur GoPaaS est une étape simple mais essentielle pour assurer la sécurité de votre compte. Voici comment vous pouvez modifier votre mot de passe en quelques clics.

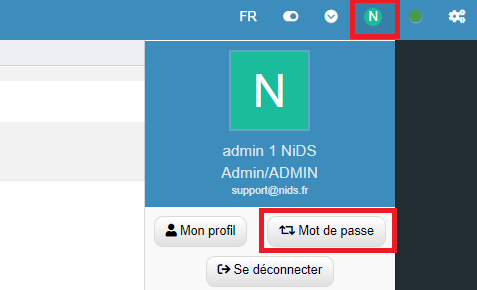

Étape 1 : Accéder à la Section Profil

-

Accéder à votre profil :

-

Cliquez sur votre profil en haut à droite de l'interface.

-

Dans le menu déroulant, sélectionnez l'option Mot de passe.

-

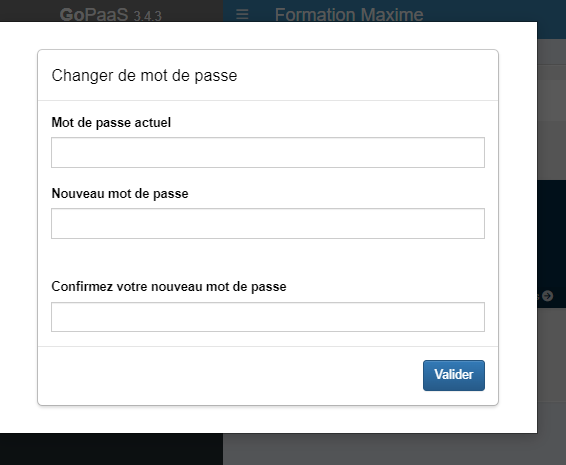

Étape 2 : Modifier votre Mot de Passe

-

Saisir votre mot de passe actuel :

- Avant de définir un nouveau mot de passe, vous devrez entrer votre mot de passe actuel pour des raisons de sécurité.

-

Entrer votre nouveau mot de passe :

-

Saisissez ensuite votre nouveau mot de passe dans le champ prévu à cet effet.

-

Confirmez le nouveau mot de passe en le saisissant une seconde fois.

-

Conclusion

En suivant ces étapes, vous pourrez facilement mettre à jour votre mot de passe sur GoPaaS et ainsi renforcer la sécurité de votre compte. Assurez-vous de choisir un mot de passe fort et unique pour protéger vos informations personnelles et professionnelles.

Paramétrage du Serveur SMTP

Comment configurer un Serveur SMTP ?Description

Le paramétrage du serveur SMTP permet de configurer les paramètres nécessaires pour l'envoi d'emails à partir de l'application. Cela inclut la définition de l'hôte SMTP, le port, et les informations d'authentification nécessaires pour assurer une communication efficace et sécurisée par email.

Bénéfices attendus

- Communication Fiable : Permet l'envoi d'emails depuis l'application avec une configuration correcte du serveur SMTP.

- Sécurité Renforcée : Assure que les informations d'authentification sont correctement configurées pour sécuriser les communications par email.

- Flexibilité : Permet d'utiliser des services SMTP variés en fonction des besoins spécifiques de l'organisation.

Instructions pour le Paramétrage

-

Accéder au Menu de Configuration

- Rendez-vous dans le menu de gauche sous (admin).

- Cliquez sur Configuration.

-

Ouvrir la Fiche de Configuration

- Sélectionnez la fiche de configuration pertinente.

- Accédez à la section Serveur SMTP.

-

Configurer les Champs SMTP

Champ Description Hôte Adresse du serveur SMTP. Port Port utilisé pour la connexion au serveur SMTP. Généralement 587pour une connexion sécurisée via TLS.Nom utilisateur Nom d'utilisateur pour l'authentification SMTP. Mot de passe Mot de passe pour l'authentification SMTP. Utiliser SSL Indiquer si SSL (Secure Sockets Layer) doit être utilisé pour sécuriser la connexion.

Conclusion

Une fois les paramètres SMTP correctement configurés, votre application sera capable d'envoyer des emails via le serveur SMTP spécifié. Assurez-vous que toutes les informations sont correctement saisies.

GlobalSearch

Comment fonctionne la recherche globale ?Description

La fonctionnalité Global Search permet d'effectuer une recherche dans une sélection de tables.

Fonctionnement

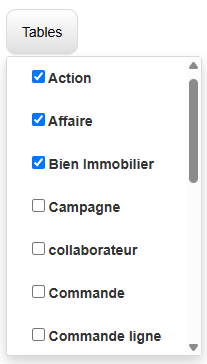

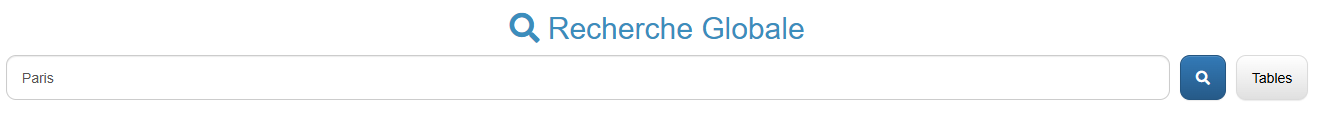

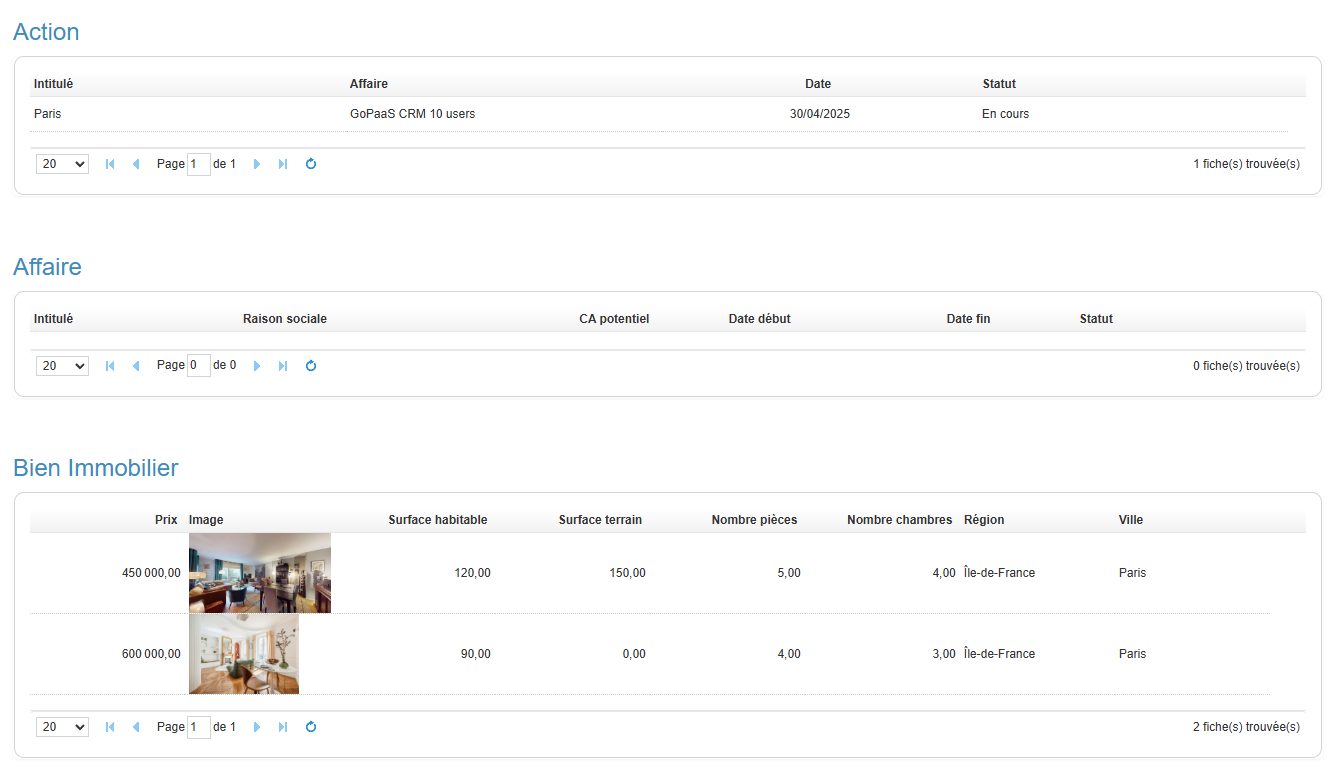

Afin d'utiliser cette fonctionnalité, cliquer sur la loupe en haut à droite de l'application.

Sélectionner les tables dans lesquelles la recherche va être effectuées.

Dans la barre de recherche, renseigner le texte à rechercher dans les tables sélectionnées.

Pour lancer la recherche, cliquer sur le bouton bleu avec une icône de loupe afin que les résultats apparaissent pour chaque table.

Conclusion

La fonctionnalité Global Search offre un moyen rapide et centralisé de rechercher des informations dans plusieurs tables en quelques clics. Elle facilite la navigation et améliore l'efficacité de recherche dans l'application.

Transfer IN

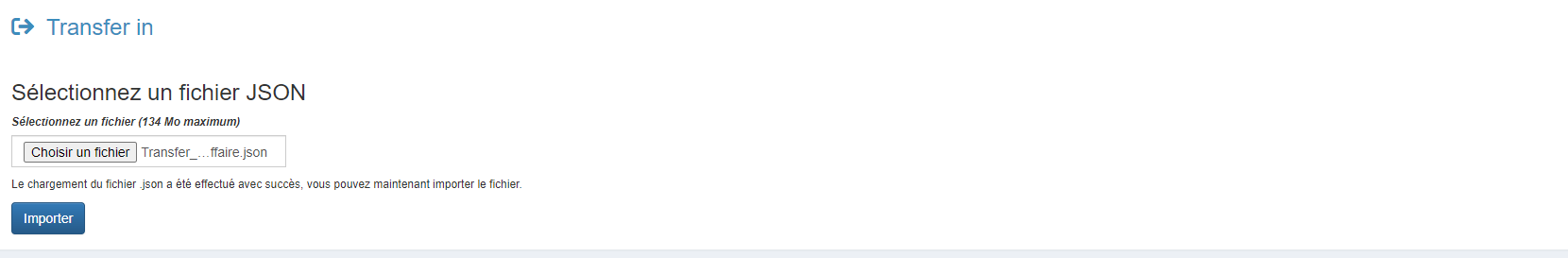

Comment utiliser la fonctionnalité "Transfer IN" dans GoPaaS ?Description

La fonctionnalité Transfer In permet d'importer des configurations au format JSON dans GoPaaS. Cette méthode est utile pour répliquer des configurations existantes dans un nouvel environnement, comme des tables, des vues, des dashboards, ou d'autres éléments.

Étape 1 : Importation d'un fichier JSON

-

Accéder à Transfer In :

- Allez dans le menu Transfer In (accessible depuis le menu de gauche, sous "Admin").

-

Sélectionner un fichier JSON :

- Cliquez sur Choisir un fichier pour sélectionner le fichier JSON contenant les configurations à importer.

-

Lancer le transfert :

- Cliquez sur le bouton Importer pour lancer l'importation des configurations.

Étape 2 : Rebuild des Templates

-

Accéder au menu Rebuild Templates :

- Une fois le fichier importé, allez dans le menu de droite et cliquez sur Rebuild Templates pour rafraîchir les modèles utilisés par le système.

Étape 3 : Vérification des Tables et des Champs

-

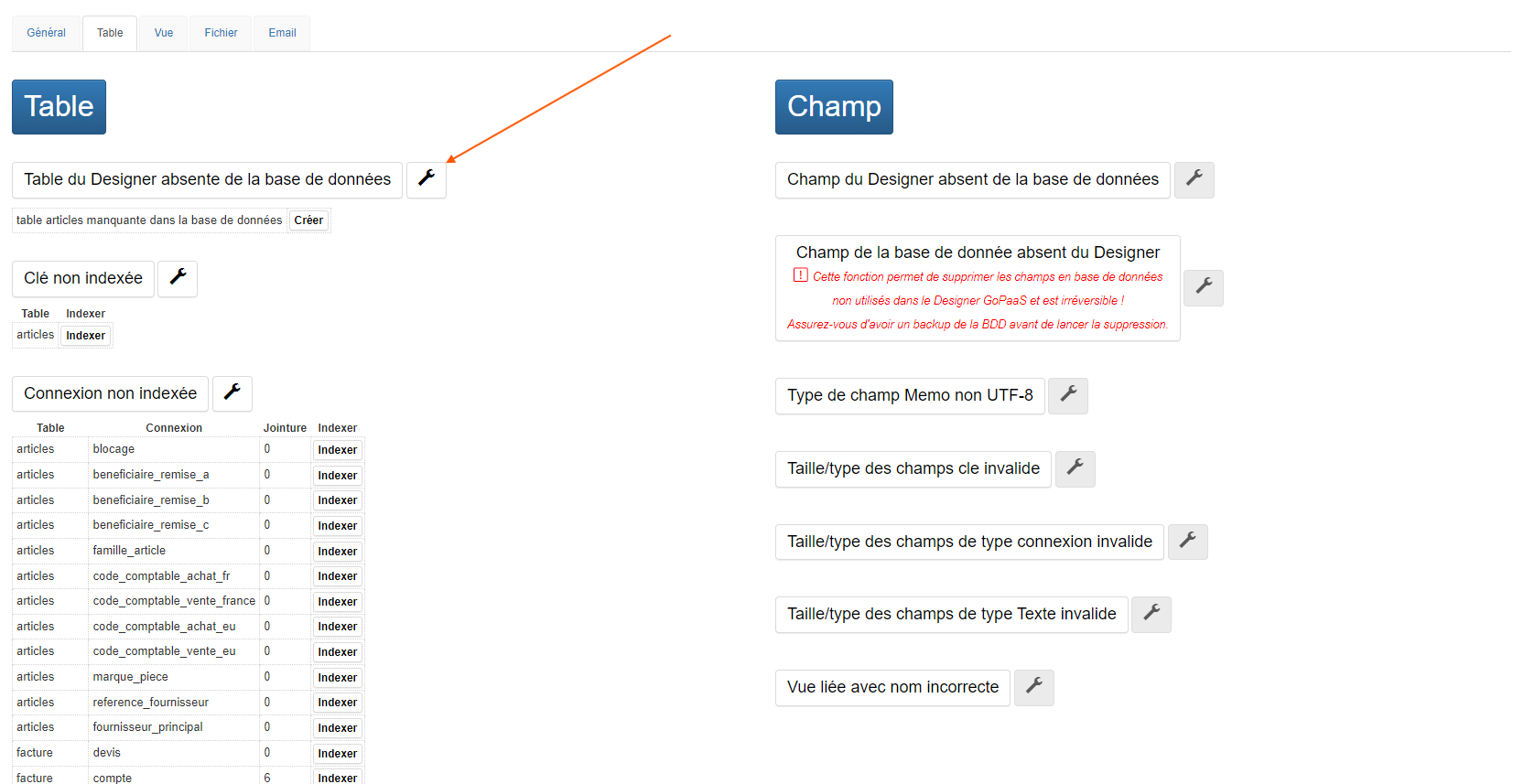

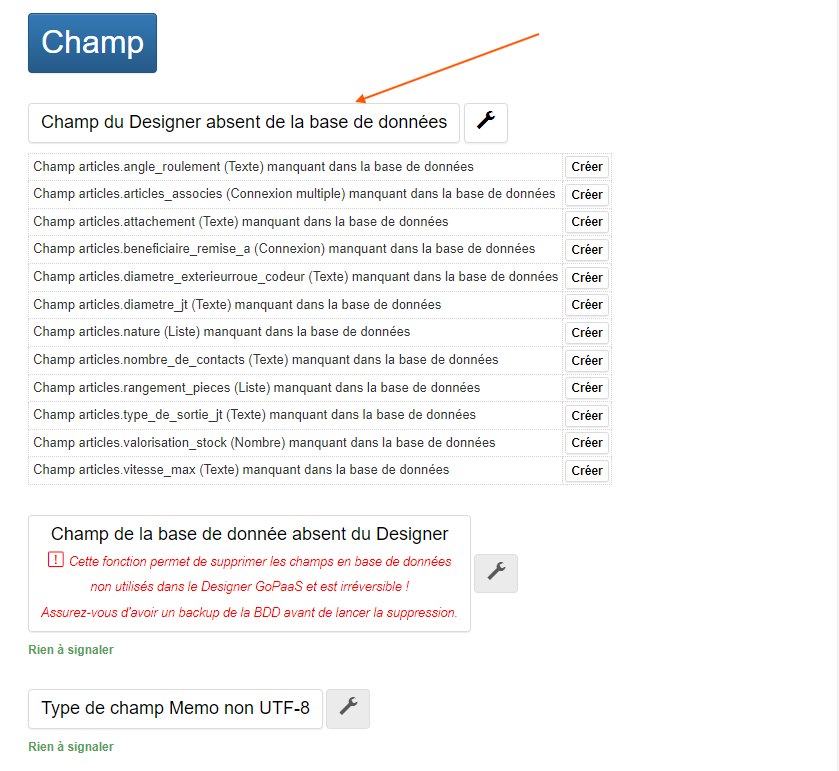

Accéder à Check Application :

- Si vous avez importé une nouvelle table ou ajouté de nouveaux champs, vous devez vérifier l'intégration correcte des éléments en allant dans Check Application.

-

Vérification des Tables :

- Cliquez sur l'onglet Tables.

- Si des tables sont absentes de la base de données, cliquez sur l'icône de la clé à molette correspondant à la table manquante pour la créer.

-

Vérification des Champs :

- Si vous avez ajouté des champs à une table, allez dans l'onglet Champs du designer absents de la base de données.

- Cliquez sur l'icône de la clé à molette pour ajouter les champs manquants à la base de données.

Étape 4 : Déconnexion et Reconnexion

-

Actualisation des configurations :

- Déconnectez-vous de votre session.

- Demandez aux utilisateurs concernés de se déconnecter et de se reconnecter pour que les nouvelles configurations soient prises en compte.

Conclusion

La fonctionnalité Transfer In de GoPaaS est un outil puissant pour importer des configurations JSON dans votre environnement. En suivant ces étapes, vous assurez une intégration correcte des tables, champs, et autres éléments dans votre application, ce qui permet une transition fluide et efficace entre différents environnements de travail.

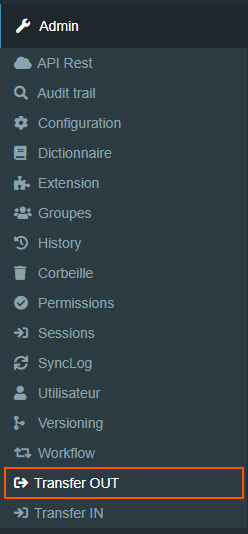

Transfer OUT

Comment utiliser la fonctionnalité "Transfer Out" dans GoPaaS ?Description

La fonctionnalité Transfer Out dans GoPaaS permet d'extraire les configurations de tables, de vues, de dashboards, de règles (rules), de modèles d'import, de workflows et d'extensions au format JSON. Cette approche facilite le transfert rapide de configurations entre différents environnements ou projets, sans inclure les données elles-mêmes.

Bénéfices attendus

- Transfert Rapide : Simplifie l'exportation des configurations pour les reproduire facilement dans un autre environnement.

- Flexibilité : Permet de choisir précisément quels éléments (tables, vues, dashboards, etc.) exporter.

- Gestion Simplifiée : Centralise les processus d'exportation de configurations pour une meilleure organisation.

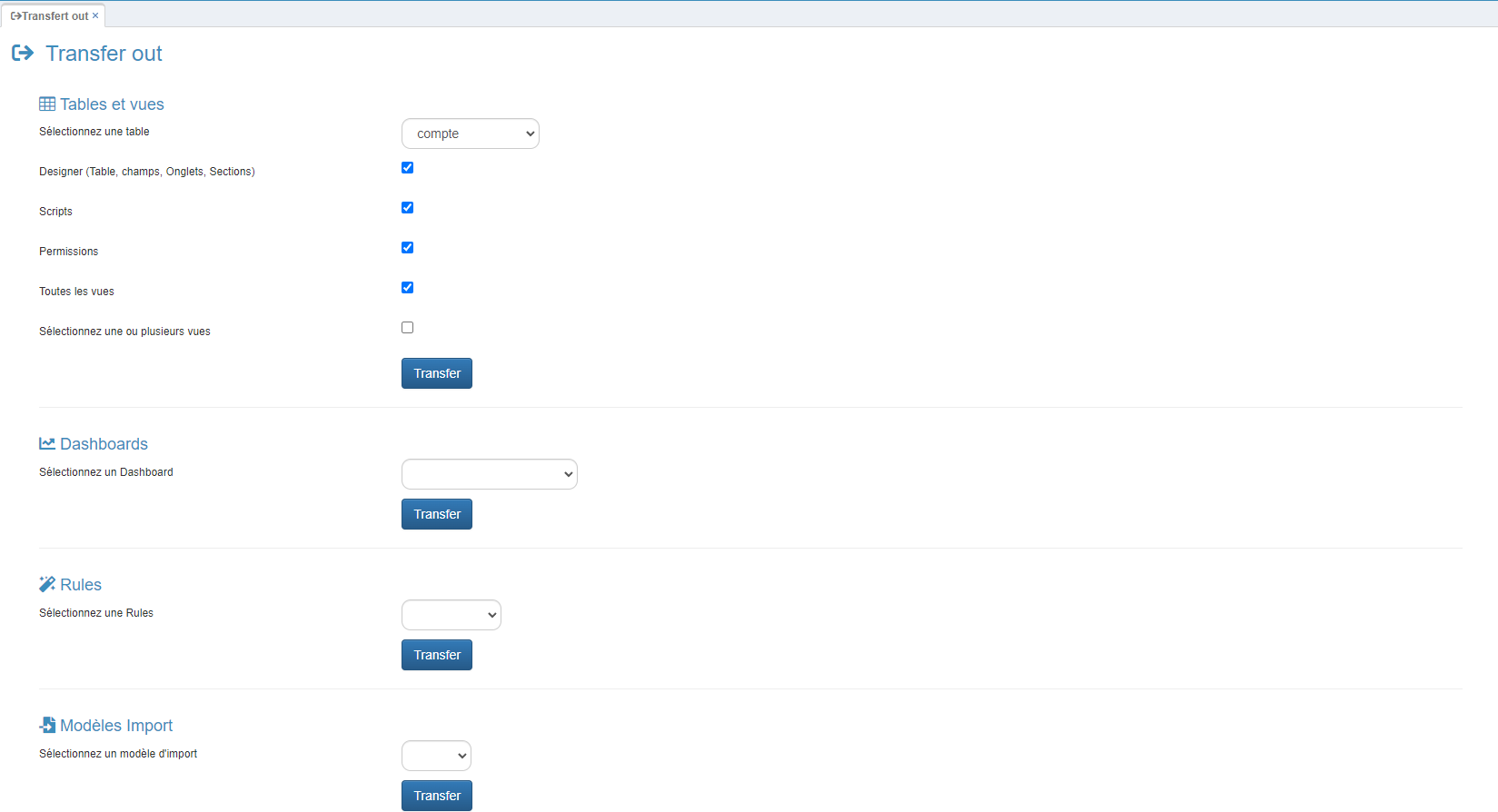

Étape 1 : Exportation des Tables et Vues

-

Accéder à Transfer Out :

- Allez dans le menu Transfer Out (accessible depuis le menu de gauche, sous "Admin").

-

Sélection des éléments à exporter :

- Tables et Vues : Sélectionnez une table spécifique et cochez "Toutes les vues" pour exporter l'ensemble des vues disponibles.

- Designer (Tables, Champs, Onglets, Sections) : Cochez cette option pour inclure les informations liées à la conception des tables et des vues.

- Scripts : Si des scripts sont associés aux vues ou tables, cochez cette option pour les inclure dans l'exportation.

- Permissions : Cochez cette case pour inclure les configurations de permissions associées aux tables et vues.

-

Lancer le transfert :

- Cliquez sur le bouton Transfer pour générer et télécharger le fichier JSON contenant les configurations sélectionnées.

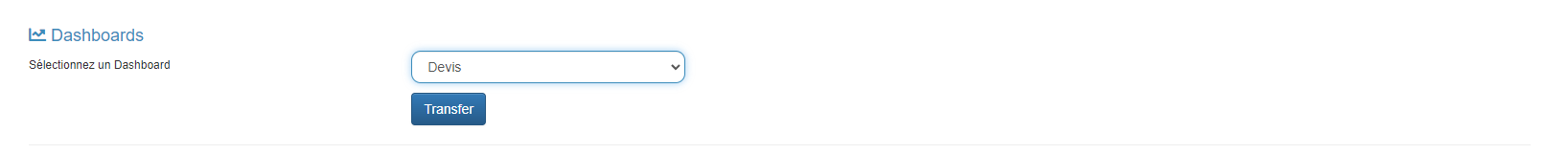

Étape 2 : Exportation des Dashboards

-

Sélectionner un Dashboard :

- Dans la section Dashboards, choisissez un dashboard à exporter depuis le menu déroulant.

-

Lancer le transfert :

- Cliquez sur Transfer pour exporter le dashboard au format JSON.

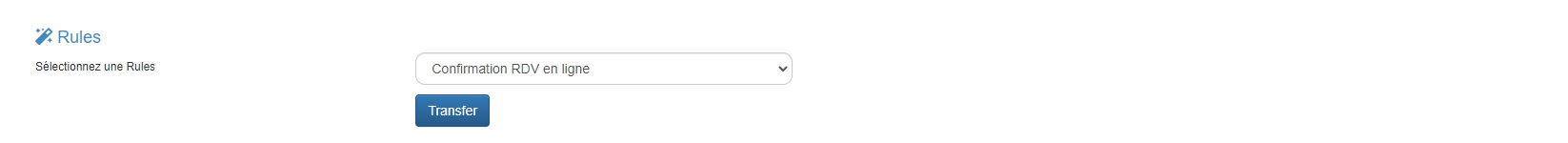

Étape 3 : Exportation des Règles (Rules)

-

Sélectionner une règle :

- Dans la section Rules, choisissez une règle à exporter.

-

Lancer le transfert :

- Cliquez sur Transfer pour obtenir le fichier JSON de la règle sélectionnée.

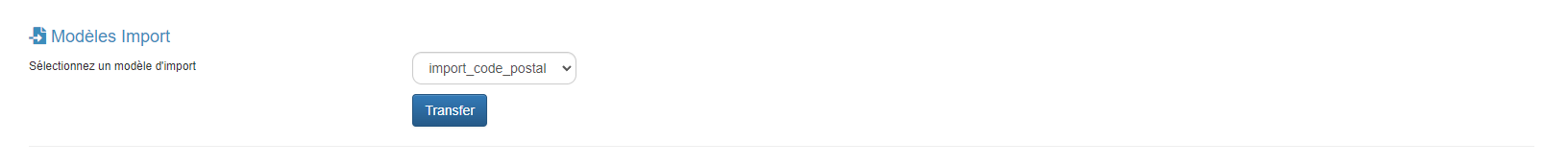

Étape 4 : Exportation des Modèles d'Import

-

Sélectionner un modèle d'import :

- Dans la section Modèles Import, choisissez un modèle d'import à exporter.

-

Lancer le transfert :

- Cliquez sur Transfer pour générer le fichier JSON du modèle d'import.

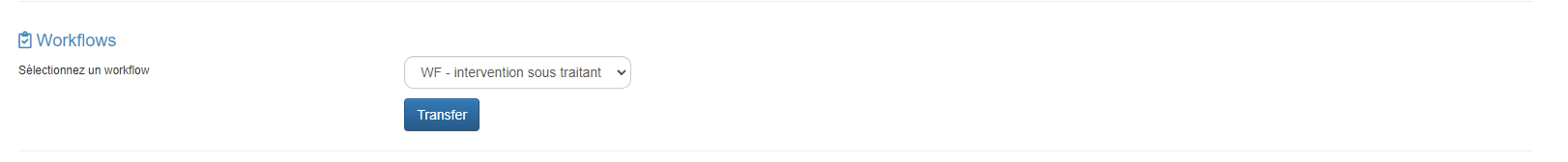

Étape 5 : Exportation des Workflows

-

Sélectionner un workflow :

- Dans la section Workflows, choisissez un workflow à exporter.

-

Lancer le transfert :

- Cliquez sur Transfer pour obtenir le fichier JSON du workflow sélectionné.

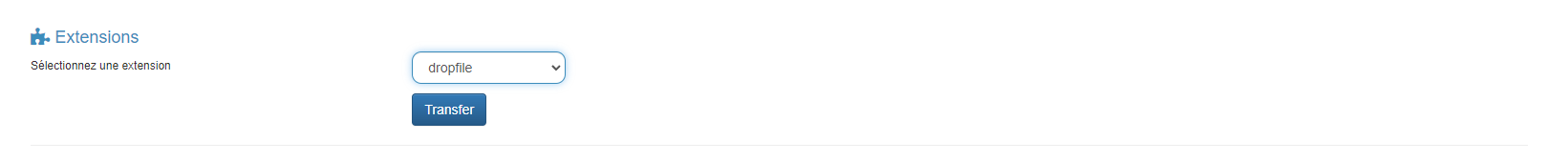

Étape 6 : Exportation des Extensions

-

Sélectionner une extension :

- Dans la section Extensions, choisissez une extension à exporter.

-

Lancer le transfert :

- Cliquez sur Transfer pour exporter l'extension au format JSON.

Conclusion

La fonctionnalité Transfer Out de GoPaaS est un outil puissant pour transférer les configurations de votre environnement de travail de manière rapide et efficace. En générant des fichiers JSON pour les tables, vues, dashboards, règles, modèles d'import, workflows et extensions, vous pouvez facilement répliquer ces configurations dans un autre environnement ou pour des projets similaires, tout en conservant une gestion centralisée et organisée des éléments essentiels à vos applications.

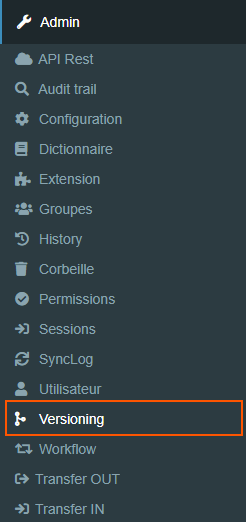

Versionning

Comment gérer le versionning dans GoPaaS ?Description

La fonctionnalité Versionning dans GoPaaS permet de gérer les versions de l'application et d'afficher un message aux utilisateurs pour leur demander de vider leur cache. Cela garantit que les utilisateurs récupèrent la dernière version de l'application après une mise à jour importante.

Avant de commencer : Importer l'extension et la table

Avant de pouvoir accéder au module de versionning, il est nécessaire d'importer l'extension et la table nécessaires.

-

Importer l'extension et la table :

- Allez dans le menu Admin (menu de gauche).

- Cliquez sur Transfer In sous l'onglet ADMIN.

-

Importer les fichiers :

- Importez les fichiers JSON requis un par un en les sélectionnant depuis votre système. Il s'agit de deux fichiers à importer à télécharger ICI.

Étape 1 : Accéder au menu Versionning

-

Accéder à l'Admin :

- Allez dans le menu Admin (menu de gauche).

- Cliquez sur Versionning.

-

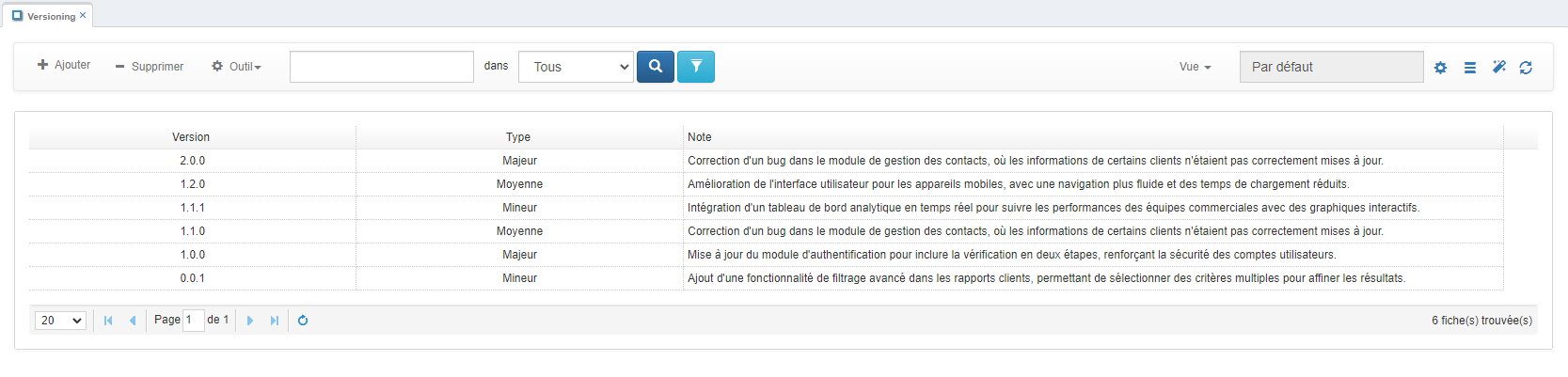

Vue des Versions :

- Vous verrez un historique des versions précédentes, avec des informations sur les mises à jour passées.

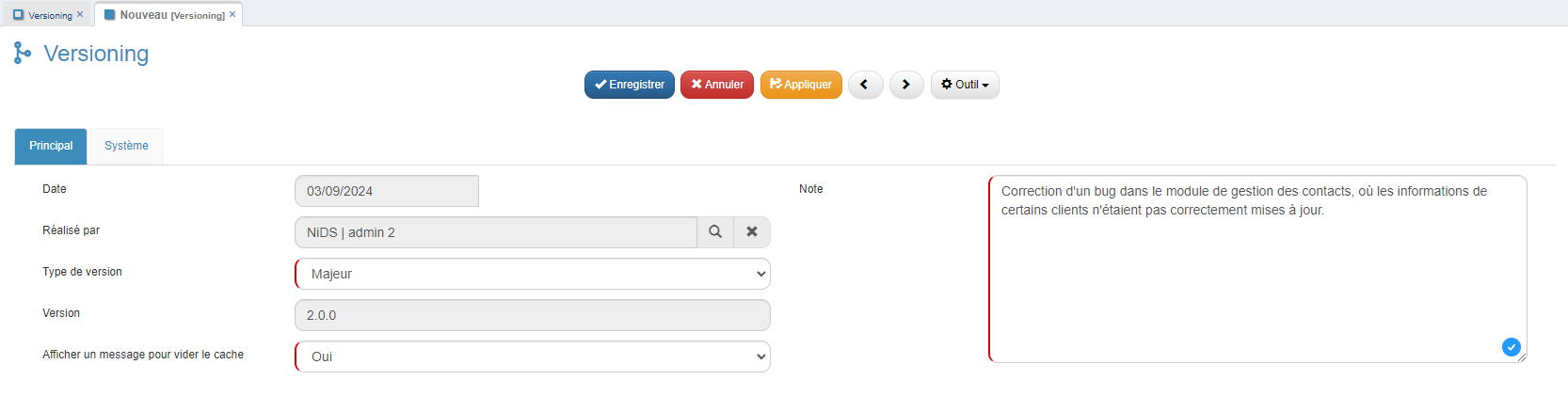

Étape 2 : Déclarer une nouvelle version

-

Ajouter une nouvelle version :

- Cliquez sur Ajouter pour déclarer une nouvelle version.

-

Remplir les champs requis :

- Type de version : Sélectionnez le type de version (Mineur, Moyenne, Majeur).

- Afficher un message pour vider le cache : Sélectionnez Oui si vous souhaitez afficher un message aux utilisateurs pour vider leur cache. Cela est utile après une mise à jour majeure.

- Note : Ajoutez une description de la nouvelle version pour fournir des détails sur les changements apportés.

-

Enregistrer la nouvelle version :

- Cliquez sur Enregistrer pour valider la création de la nouvelle version.

Étape 3 : Message pour les utilisateurs

- Affichage du message :

- Si vous avez sélectionné Oui pour l'option "Afficher un message pour vider le cache", les utilisateurs verront un message lors de leur prochaine connexion, s'ils n'ont pas actualisé leur cache.

- Cela leur permettra de vider leur cache pour s'assurer qu'ils utilisent la dernière version de l'application.

Conclusion

Le versionning dans GoPaaS est essentiel pour gérer les mises à jour de l'application tout en garantissant que les utilisateurs disposent de la dernière version. En suivant ces étapes, vous assurez une gestion efficace des versions et une communication fluide avec les utilisateurs concernant la nécessité de vider leur cache après des mises à jour importantes.

ViewMap

Comment utiliser le composant viewMap ?Description

Le paramétrage de ViewMap permet de visualiser les adresses sur une carte en utilisant les coordonnées géographiques (latitude et longitude).

Prérequis

- Cle API Google : Ajouter dans la fiche configuration votre clé API Google.

Bénéfices attendus

- Visualisation Géographique : Permet de visualiser les adresses sur une carte, facilitant ainsi l'analyse géographique.

- Accessibilité : Ajoute une option pratique dans le menu outil de la vue pour afficher rapidement les données sur une carte.

Instructions pour le Paramétrage

-

Paramétrer la vue

- Dans votre vue, ajouter les champs suivants :